¿Por qué hay un tweet en mi perfil de Twitter que no publiqué?

Publicado: 2022-01-06¿Tu perfil de Twitter ha estado inactivo por un tiempo? ¿Ha estado activo, pero la gente señala contenido extraño? ¿Examinó su feed y vio algo que no recuerda haber publicado? Hay todo tipo de causas posibles, así que vamos a solucionar algunos problemas.

Causa 1: mala memoria

Voy a ser honesto aquí, hay pocas posibilidades de que esto realmente sea la respuesta a su problema. Sin embargo, sé que algunas personas usan Twitter cuando están bajo la influencia de las drogas o el alcohol y, como consecuencia, publican contenido que no recuerdan haber publicado. Ahora, nueve de cada diez veces, si ve una publicación que no recuerda haber hecho, al menos podrá identificar si es o no el tipo de contenido que publicaría incluso estando ebrio.

Incluyo esta opción porque me brinda un lugar para comenzar a hablar sobre la identificación del tipo de contenido que se publica. En general, hay dos tipos de tweets que se pueden hacer en su cuenta sin su conocimiento . Una es la publicación humana y la otra es la publicación publicitaria.

Es probable que la publicación humana sea contenido que reconozcas como proveniente de un humano, aunque no seas tú quien la publique. El contenido publicitario tiene las características de un tweet hecho para anunciar un producto. A menudo, encontrará estas publicaciones realizadas cuando participa en un concurso o solicita una oferta. Muchas empresas ofrecerán un código de cupón a cambio de un tweet, porque para ellas es una valiosa publicidad gratuita.

Esto te ayudará a determinar cuál de las causas restantes es la raíz real detrás de tus publicaciones misteriosas.

Causa 2: miembros del equipo

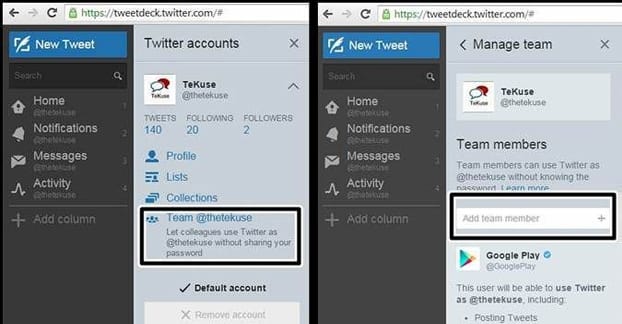

Esta es probablemente la más benigna de las opciones. A veces, cuando utiliza una herramienta de terceros para administrar su presencia en las redes sociales, termina con más de un inicio de sesión asociado capaz de publicar en su cuenta. Esto es perfectamente normal. La idea es que algunas empresas quieran acumular toda su presencia en las redes sociales en un solo lugar, pero quieren que sea accesible para varios miembros del equipo, de modo que el equipo pueda manejar todo el compromiso y el servicio al cliente necesarios para mantener viva su presencia.

Ahora, a veces, es posible que tenga un equipo que no haya utilizado. O bien, puede tener un miembro del equipo asignado a ciertas tareas y decidió tratar de "ayudar" quitándole algo de peso de encima.

Si los tweets misteriosos que ve todavía anuncian su marca o publican desde su perspectiva, es posible que tenga un miembro del equipo del que se olvidó o que se está saliendo de sus deberes estándar en un intento de aligerar la carga. Recomiendo investigar su empresa para ver quién podría ser el responsable de las publicaciones. Algunas personas no entienden la necesidad de una voz consistente o de la sincronización de las publicaciones sociales, y piensan que están ayudando cuando no es así.

Nuevamente, este es un escenario relativamente improbable. Por lo general, debe aprobar directamente a un miembro del equipo, por lo que es poco probable que olvide que existe. Si aprobó uno hace tanto tiempo que lo olvidó y todavía tienen acceso a la cuenta, esa es una pregunta para Recursos Humanos o para las políticas comerciales.

Causa 3: inicios de sesión públicos

Esta es otra causa menor, así que no me voy a detener mucho en ella. Algunas personas, incluso en los niveles superiores de los negocios, tienen en mente una seguridad informática sorprendentemente pobre. Dejan sus computadoras abiertas e inician sesión, inician sesión en teléfonos y se los entregan a amigos, y lo que sea. No me sorprende en absoluto que las personas incluso inicien sesión en unidades de demostración en tiendas como Best Buy u Office Max y no puedan cerrar sesión. Luego, cualquiera puede usar su cuenta si se da cuenta, al menos hasta que se restablezcan los dispositivos.

Es posible que usted o alguien que tenga control sobre su cuenta de Twitter haya iniciado sesión . Esta situación merece una reprimenda y un repaso de la seguridad informática, pero es poco probable que sea un problema verdaderamente peligroso o recurrente, siempre y cuando la persona responsable tenga las cosas claras.

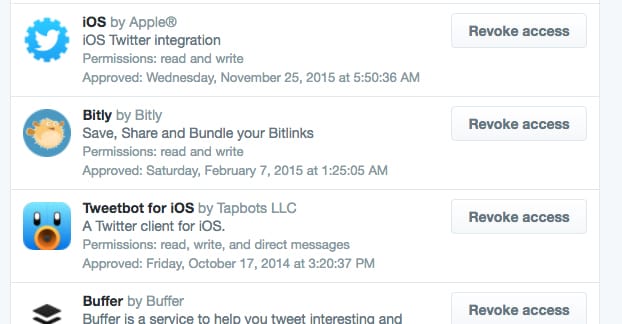

Causa 4: aplicaciones autenticadas

Esta causa representa probablemente el 90% de los misteriosos tweets realizados en cuentas que parecen publicidad robótica. Por lo general, si una aplicación se va a publicar en su nombre, debe autorizarla para que lo haga. Hay un proceso para esto en la API de Twitter, por lo que no es un truco ni un comportamiento no deseado.

El truco es que a veces las personas no leen la letra pequeña y se dan cuenta de que la aplicación no solo puede hacer publicaciones por ti, sino que definitivamente hará publicaciones por ti. Autorizan la aplicación y luego, cuando comienza a publicar, se preocupan por la piratería. La realidad es que le dieron permiso a la aplicación y simplemente no sabían lo que estaban haciendo.

La piratería también puede ser una causa indirecta de esto, especialmente si no ha autorizado ninguna aplicación recientemente. Las aplicaciones permanecen autorizadas una vez que les haya dado permiso para conectarse a su cuenta. Es posible que una aplicación inactiva haya sido comprometida o vendida y se esté utilizando con fines de spam. También es posible que los propietarios reales revivieran una aplicación inactiva y la pusieran en uso.

En cualquier caso, este es un problema fácil de resolver .

- Desde Twitter, haz clic en la imagen de perfil en la esquina superior.

- En el menú que se despliega, haga clic en la entrada de configuración.

- En el lado izquierdo de la página, busque "aplicaciones" y haga clic en él.

- Busque cualquier aplicación que esté autorizada y no deseada, y revoque el acceso.

- Alternativamente, haga clic en este enlace para ir directamente al menú.

En la sección de aplicaciones, verá una lista de aplicaciones que ha autorizado. Junto con el nombre y el autor de la aplicación, verá los permisos, generalmente de lectura y escritura, pero se pueden incluir mensajes directos y otros permisos, y la fecha en que la aprobó para que funcione con su cuenta.

Si no está seguro de qué aplicación provienen los tweets, simplemente debe deshabilitarlos uno a la vez y ver si el problema desaparece. Si no hay una aplicación que se haya publicado o en la que no confíes, es posible que tengas un problema diferente en tus manos.

Nuevamente, esta es generalmente la causa raíz de casi todas las publicaciones no deseadas en Twitter. Tenga cuidado con las aplicaciones que autoriza y, si no las ha usado por un tiempo o no planea volver a usarlas, elimine su autorización.

Causa 5: cuenta pirateada

Guardé esta causa para el final, simplemente porque demasiadas personas gritan sobre ser pirateadas cada vez que algo sale mal, a pesar de no saber qué implica realmente una piratería o qué puede hacer un pirata informático. He visto a personas pensar que su sitio favorito fue pirateado cuando su Internet no funciona. He visto a personas afirmar que fueron pirateadas cuando permanecieron conectados en público.

Una piratería real generalmente significa que ha perdido el acceso a su cuenta. Una piratería menor podría significar que alguien ha accedido a su contraseña y puede usar su cuenta, pero no ha intentado bloquearlo. Es posible que incluso hayan agregado un correo electrónico a su proceso de recuperación de contraseña para que, si cambia su contraseña, también obtengan la nueva.

Hay muchas señales de que su cuenta podría ser pirateada. Por ejemplo, además de los tweets no deseados, es posible que observe mensajes directos no deseados enviados desde su cuenta. Un hacker también puede seguir, dejar de seguir y bloquear. Además, Twitter le enviará una notificación si cree que su cuenta ha sido pirateada al detectar actividad inusual o inicios de sesión desde ubicaciones inusuales. También pueden bloquear su cuenta y pedirle que cambie su contraseña si sospechan que ha sido pirateado.

Lo primero que debe hacer es iniciar sesión en Twitter y verificar su configuración. Asegúrese de que el correo electrónico que configuró en la configuración de la cuenta sea su dirección de correo electrónico válida. Necesitará esto para pasos futuros.

Lo segundo que debes hacer es cambiar tu contraseña. Si ha iniciado sesión, puede hacerlo desde el campo de restablecimiento de contraseña de la configuración de la cuenta. Necesitará su contraseña actual y deberá ingresar una nueva contraseña. Si ha cerrado sesión, hay una página de solicitud de restablecimiento de contraseña que le permitirá restablecer su contraseña por correo electrónico, teléfono o información asociada en su cuenta.

Una cosa a tener en cuenta es que cambiar su contraseña no cerrará la sesión de los dispositivos que han sido autenticados, como un dispositivo Android o iOS. Deberá ingresar a la sección de aplicaciones como se indica en la causa 4 y revocar el acceso a esos dispositivos.

A continuación, deberá asegurarse de que su dirección de correo electrónico sea segura. Siempre es posible que ser pirateado en Twitter fuera solo una señal terciaria de un compromiso más profundo. Si su cuenta de correo electrónico se ha visto comprometida, deberá trabajar con la empresa que la administra para asegurarse de que esté protegida y sea segura de usar. Dependiendo de la empresa, esto puede ser bastante complicado, especialmente si se trata de un servidor de correo electrónico privado administrado por su propia empresa.

Si sospecha que su cuenta de correo electrónico no es segura, debe cambiar el correo electrónico asociado de Twitter a otra cosa , incluso si esa otra cosa es temporal. Registre una cuenta de Gmail o algo si es necesario.

Luego, visite la sección de aplicaciones y vea si se ha autorizado alguna aplicación sospechosa nueva. Mientras esté aquí, revoque el acceso a todos y cada uno de los dispositivos móviles o cuentas que puedan haber sido pirateados. Incluso si usa algo tan seguro como TweetDeck o HootSuite, debe revocar su acceso. Siempre puede volver a autorizarlo una vez que esté seguro de que su cuenta es segura.

Si usa una aplicación de terceros como TweetDeck y tiene varios miembros del equipo, inicie sesión y revise la lista de miembros del equipo y revoque el acceso a aquellos que no crea que deberían estar autorizados. Siempre es posible que alguien se agregue a la gestión de su equipo y, de lo contrario, sería difícil de atrapar. También es posible que solo sea un ex empleado que inicie sesión y cause problemas.

Una vez que esté bastante seguro de que su información está segura, debe hacer una limpieza.

Primero, ejecute un análisis de virus en cualquier computadora que use para conectarse a la plataforma. La mayoría de los virus no van a estar interesados en su cuenta de Twitter cuando pueden esperar su momento y robar información financiera, pero siempre es posible que uno de ellos esté especializado para atacar cuentas de redes sociales.

A continuación, vaya a su cuenta de Twitter y elimine los mensajes ofensivos. También puede publicar un mensaje acerca de que su cuenta está comprometida. Si lo hace, asegúrese de tener en cuenta que no se comprometió la información del cliente, porque de lo contrario la gente se preocupará. Sin embargo, sea honesto sobre el alcance del problema; si la información del usuario se vio comprometida y usted no lo dice o miente al respecto, estará violando la ley federal.

Una vez que todo esté limpio, haz el mantenimiento típico que probablemente has estado postergando , porque todos lo hacen. Aplique parches y configure la verificación de inicio de sesión de dos factores para cuentas como Twitter.

Idealmente, esto resolverá todos sus problemas. Si no es así, deberá buscar otras posibles causas de publicaciones extrañas en su feed. Dicho esto, generalmente es una buena idea realizar una auditoría de seguridad de vez en cuando, solo para asegurarse de que todo esté seguro y protegido. Cambie las contraseñas por contraseñas seguras, manténgalas separadas de un sitio a otro, mantenga su software actualizado y mantenga un detector de virus activo en todo momento.