Sécurité WordPress : 16 étapes pour sécuriser et protéger votre site

Publié: 2021-08-18En matière de sécurité, il n'existe aucun type de sécurité spécifique à WordPress. Tous les problèmes de sécurité sont communs à tous les sites Web ou applications.

Cependant, les problèmes de sécurité de WordPress sont d'un grand intérêt, car il alimente environ 40 % du Web et est open source. Lorsque l'on trouve une vulnérabilité dans le noyau ou les plugins de WordPress, les autres sites Web qui l'utilisent deviennent vulnérables car ils utilisent tous le même code.

D'autre part, il existe un nombre décent de plugins que vous pouvez utiliser pour renforcer la sécurité de votre site Web.

Dans cette colonne, vous apprendrez comment renforcer votre site WordPress contre différents types de vulnérabilités, bien que la portée de cet article soit plus large et s'applique à tous les types d'applications Web.

Protection contre les vulnérabilités de WordPress

Les types de vulnérabilités les plus courants sont :

- Portes dérobées.

- Hacks pharmaceutiques.

- Tentatives de connexion par force brute.

- Redirections malveillantes.

- Script intersite (XSS).

- Déni de service (DDoS).

Ce sont les types de vulnérabilités les plus courants, mais cela ne signifie pas qu'ils se limitent à ceux-ci. Lorsque vous pensez à la sécurité, en général, vous devez penser à 360°.

Il n'y a pas d'ensemble limité de façons de pirater un site Web. Les attaquants peuvent utiliser de nombreuses techniques pour accéder à votre site.

Par exemple, ils peuvent voler votre PC et avoir un accès physique à votre ordinateur. Ils peuvent également utiliser des techniques de surveillance pour voir vos mots de passe lors de la connexion d'un réseau public à votre site Web.

Voyons comment renforcer nos installations WordPress afin de rendre la vie un peu plus difficile aux attaquants.

Continuez à lire pour en savoir plus sur chacune de ces 16 façons de renforcer la sécurité de votre site Web WordPress :

- Utilisez HTTPS.

- Utilisez toujours des mots de passe forts.

- Utilisez des gestionnaires de mots de passe pour stocker vos mots de passe.

- Activez Captcha sur les formulaires de connexion.

- Empêchez les tentatives de connexion par force brute.

- Utilisez l'authentification à deux facteurs.

- Gardez les plugins à jour.

- Définissez les en-têtes HTTP de sécurité.

- Définissez les autorisations de fichier correctes pour les fichiers WordPress.

- Désactivez l'édition de fichiers à partir de WordPress.

- Désactivez toutes les fonctionnalités inutiles.

- Cachez la version de WordPress.

- Installez un pare-feu WordPress.

- Gardez des sauvegardes.

- Utilisez SFTP.

- Surveillez les activités des utilisateurs.

1. Sécurisez votre site avec HTTPS

Ce n'est pas par hasard que nous allons commencer par sécuriser le site avec HTTPS.

Tout ce que vous faites passe par le réseau et les câbles. HTTP échange des données sous forme de texte brut entre le navigateur et le serveur. Par conséquent, toute personne ayant accès au réseau entre le serveur et le navigateur peut voir vos données non cryptées.

Si vous ne protégez pas votre connexion, vous risquez d'exposer des données sensibles à des attaquants. Avec HTTPS, vos données seront cryptées et les attaquants ne pourront pas lire les données transmises même s'ils ont accès à votre réseau.

Ainsi, la première étape pour sécuriser votre site Web consiste à activer HTTPS. Si vous n'êtes pas encore passé à HTTPS, vous pouvez utiliser ce guide pour déplacer votre WordPress vers HTTPS.

Outils et plugins WordPress que vous pouvez utiliser pour migrer HTTP vers HTTPS

- Meilleure recherche Remplacer.

- Script de recherche et de remplacement de base de données.

2. Utilisez toujours des mots de passe forts

Le moyen le plus courant pour les pirates d'accéder aux sites Web consiste à utiliser des mots de passe faibles ou piratés. Ceux-ci vous rendent vulnérable aux attaques par force brute.

Améliorez votre sécurité en utilisant des mots de passe forts plus que tout autre moyen répertorié ci-dessous.

Utilisez toujours des mots de passe forts et vérifiez régulièrement s'ils ont été piratés.

Plugins WordPress pour améliorer la sécurité des mots de passe :

- Interdire le mot de passe Pwned.

- Téléchargez le gestionnaire de politique de mot de passe.

- Mot de passe bcrypt.

3. Utilisez les gestionnaires de mots de passe pour stocker vos mots de passe

Lorsque vous vous connectez tout en travaillant à partir d'un réseau public, vous ne pouvez pas être sûr de savoir qui regarde ce que vous tapez sur votre ordinateur portable ou qui enregistre vos mots de passe.

Afin de résoudre ce problème, utilisez des gestionnaires de mots de passe pour accéder facilement à vos mots de passe et les stocker dans un endroit sécurisé.

Même si votre PC est accessible, ils ne pourront pas obtenir vos mots de passe. Les gestionnaires de mots de passe sont basés sur un navigateur et non sur des plugins WordPress.

Modules complémentaires du navigateur Password Manager :

- Dernier passage.

- 1Mot de passe.

- NordPass.

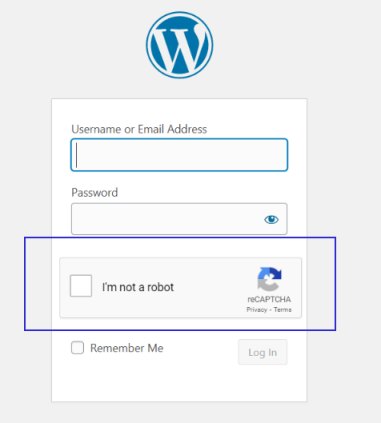

4. Ajoutez CAPTCHA sur le formulaire de connexion et d'inscription

Lorsque vous avez sécurisé votre site Web avec HTTPS et utilisé des mots de passe forts, vous avez déjà rendu la vie des pirates assez difficile.

Mais vous pouvez rendre les choses encore plus difficiles en ajoutant CAPTCHA aux formulaires de connexion.

Les captchas sont un excellent moyen de protéger vos formulaires de connexion contre les attaques par force brute.

Plugins pour ajouter Captcha sur WordPress

- Connexion Pas de Captcha reCAPTCHA.

- Sécurité de connexion reCAPTCHA.

5. Protégez-vous des tentatives de connexion par force brute

Le CAPTCHA de connexion vous protégera contre les tentatives de force brute jusqu'à un certain point, mais pas complètement. Souvent, une fois les jetons captcha résolus, ils sont valides pendant quelques minutes.

Google reCaptcha, par exemple, est valide pendant 2 minutes. Les attaquants peuvent utiliser ces deux minutes pour tenter des tentatives de connexion par force brute à votre formulaire de connexion pendant cette période.

Afin de résoudre ce problème, vous devez bloquer les tentatives de connexion infructueuses par adresse IP.

Plugins WordPress pour empêcher les attaques par force brute :

- WP Limite les tentatives de connexion.

- Limiter les tentatives de connexion rechargées.

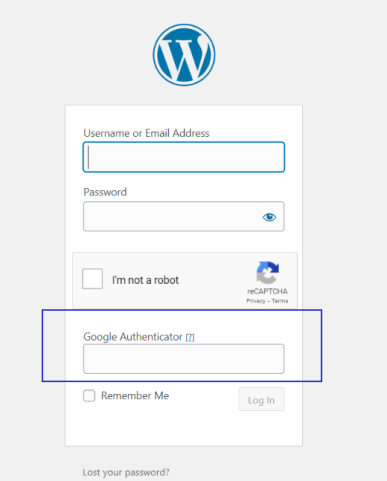

6. Configurer l'authentification à deux facteurs (2FA)

Avec des mots de passe sécurisés et des captcha sur les formulaires de connexion, vous êtes plus protégé, oui.

Mais que se passerait-il si des pirates utilisaient des méthodes de surveillance et enregistraient le mot de passe que vous avez tapé sur vidéo pour accéder à votre site Web ?

S'ils ont votre mot de passe, seule l'authentification à deux facteurs peut protéger votre site Web contre les attaquants.

Plugins WordPress pour configurer l'authentification 2FA :

- Deux facteurs.

- Authentificateur Google.

- Authentification à deux facteurs WordPress (2FA, MFA).

7. Gardez WordPress Core et les plugins à jour

Les vulnérabilités se produisent souvent pour le noyau et les plugins WordPress, et lorsqu'elles le font, elles sont trouvées et signalées. Assurez-vous de mettre à jour vos plugins avec la dernière version afin d'éviter que les sites Web ne soient piratés à partir de trous connus et signalés dans les fichiers.

Je ne recommanderais pas de passer à la mise à jour automatique car cela pourrait entraîner la rupture de vos sites Web à votre insu.

Mais je vous recommande fortement d'activer les mises à jour mineures du noyau de WordPress en ajoutant cette ligne de code dans wp-config.php car ces mises à jour incluent des correctifs de sécurité pour le noyau.

définir( 'WP_AUTO_UPDATE_CORE', 'mineur' );

8. Définir les en-têtes HTTP de sécurité

Les en-têtes de sécurité apportent une couche de protection supplémentaire en limitant les actions pouvant être effectuées entre le navigateur et le serveur lorsque l'on navigue sur le site Web.

Les en-têtes de sécurité visent à protéger contre les attaques de type Clickjacking et Cross-site Scripting (XSS).

Les en-têtes de sécurité sont :

- Strict-Transport-Security (HSTS).

- Contenu-Sécurité-Politique.

- X-Frame-Options.

- X-Content-Type-Options.

- Récupérer les en-têtes de métadonnées.

- Référent-Politique.

- Cache-Control.

- Clear-Site-Data.

- Fonctionnalité-Politique.

Nous n'irons pas en profondeur dans chaque explication d'en-tête de sécurité, mais voici quelques plugins pour les corriger.

Plugins WordPress pour activer les en-têtes de sécurité :

- En-têtes HTTP pour améliorer la sécurité du site Web.

- En-têtes de sécurité GD.

9. Définir les autorisations de fichier correctes pour les fichiers WordPress

Les autorisations de fichiers sont des règles sur le système d'exploitation qui héberge vos fichiers WordPress ; ces règles définissent la manière dont les fichiers peuvent être lus, modifiés et exécutés. Cette mesure de sécurité est essentielle, notamment lorsque vous hébergez un site web sur un hébergement mutualisé.

S'il est mal défini, lorsqu'un site Web sur un hébergement partagé est piraté, les attaquants peuvent accéder aux fichiers de votre site Web et y lire tout contenu - en particulier wp-config.php - et obtenir un accès complet à votre site Web.

- Tous les fichiers doivent être 644.

- Tous les dossiers doivent être 775.

- wp-config.php devrait être 600.

Les règles ci-dessus signifient que votre compte d'utilisateur d'hébergement peut lire et modifier des fichiers et que le serveur Web (WordPress) peut modifier, supprimer et lire des fichiers et des dossiers.

Les autres utilisateurs ne peuvent pas lire le contenu de wp-config.php. Si le réglage 600 pour wp-config.php met votre site Web hors service, modifiez-le en 640 ou 644.

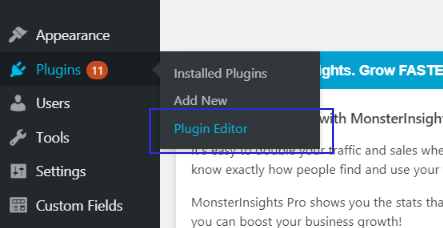

10. Désactiver l'édition de fichiers à partir de WordPress

C'est une fonctionnalité connue de WordPress que vous pouvez modifier des fichiers à partir du backend d'administration.

Ce n'est vraiment pas nécessaire car les développeurs utilisent SFTP et l'utilisent rarement.

11. Désactivez toutes les fonctionnalités inutiles

WordPress est livré avec de nombreuses fonctionnalités dont vous n'avez peut-être pas du tout besoin. Par exemple, le point de terminaison XML-RPC dans WordPress a été créé pour communiquer avec des applications externes. Les attaquants peuvent utiliser ce point de terminaison pour les connexions par force brute.

Désactivez XML-RPC à l'aide du plugin Disable XML-RPC-API.

Un autre problème intégré à WordPress est de fournir un point de terminaison REST-API pour répertorier tous les utilisateurs sur le site Web.

Si vous ajoutez "/wp-json/wp/v2/users" à toute installation WordPress, vous verrez une liste de noms d'utilisateur et d'ID d'utilisateur sous forme de données JSON.

Désactivez les utilisateurs REST-API en ajoutant cette ligne de code dans functions.php

function disable_users_rest_json( $response, $user, $request ){

revenir '';

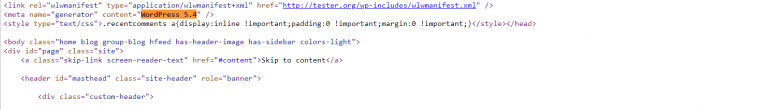

}add_filter( 'rest_prepare_user', 'disable_users_rest_json', 10, 3 );12. Masquer la version de WordPress

WordPress injecte automatiquement un commentaire avec la version de WordPress dans le HTML de la page. Il donne à l'attaquant la version de votre WordPress installé comme information supplémentaire.

Par exemple, si vous utilisez une version de WordPress dont le noyau a été signalé comme présentant une vulnérabilité, l'attaquant sait qu'il peut utiliser la technique signalée pour pirater votre site Web.

Masquez les balises méta de la version WordPress à l'aide de ces plugins :

- Générateur de méta et outil de suppression des informations de version.

- WP Generator Remover par Dawsun.

13. Installez un pare-feu WordPress

Un pare-feu est une application Web qui s'exécute sur des sites Web et analyse toutes les requêtes HTTP entrantes. Il applique une logique sophistiquée pour filtrer les demandes susceptibles de constituer une menace.

On peut configurer ses règles en plus des règles intégrées du pare-feu pour bloquer les requêtes. L'injection SQL est l'un des types d'attaques les plus courants.

Supposons que vous exécutiez un plugin WordPress vulnérable aux injections SQL et que vous ne le sachiez pas. Si vous utilisez un pare-feu, même si l'attaquant connaît la faille de sécurité du plugin, il ne pourra pas pirater le site Web.

En effet, le pare-feu bloquera les requêtes contenant des injections SQL.

Les pare-feu bloqueront ces requêtes de l'IP et empêcheront l'arrivée de requêtes dangereuses successives. Les pare-feu sont également capables de prévenir les attaques DDoS en détectant trop de requêtes provenant d'une seule adresse IP et en les bloquant.

Il est également possible d'exécuter des pare-feu de niveau DNS qui s'exécutent avant que les requêtes ne soient adressées à un serveur Web. Un exemple est le pare-feu DNS Cloudflare.

L'avantage de cette méthode est qu'elle est plus robuste contre les attaques DDoS.

Les pare-feu au niveau de l'application qui s'exécutent sur le serveur laissent les requêtes HTTP atteindre le serveur Web, puis le bloquent. Cela signifie que le serveur dépense des ressources CPU/RAM pour les bloquer.

Avec les pare-feu de niveau DNS, il ne dépense pas de ressources serveur, il est donc plus durable face aux attaques.

Plugins de pare-feu WordPress que vous pouvez utiliser :

- Sécurité Wordfence.

- Sucuri.

- Sécurité et pare-feu tout-en-un WP.

- Sécurité à l'épreuve des balles.

- Bouclier de sécurité.

Remarque : Si vous décidez d'installer des pare-feu, ils peuvent avoir des fonctionnalités telles que la protection de connexion par force brute ou l'authentification 2F et vous pouvez utiliser leurs fonctionnalités au lieu d'installer les plugins mentionnés ci-dessus.

14. Conserver les sauvegardes

Si vous êtes piraté, la meilleure façon de récupérer est de restaurer le site Web à partir de la dernière version qui n'a pas été infectée.

Si vous ne stockez pas de sauvegardes de sites Web, le nettoyage du site Web peut prendre du temps. Et dans certains cas, il peut ne pas être possible de restaurer toutes les informations car le logiciel malveillant a effacé toutes les données.

Afin d'éviter de tels scénarios, effectuez des sauvegardes régulières de la base de données et des fichiers de votre site Web.

Vérifiez auprès de votre support d'hébergement s'il fournit une fonctionnalité de sauvegarde quotidienne et activez-la. Sinon, vous pouvez utiliser ces plugins pour exécuter des sauvegardes :

- BackWPup.

- AscendancePlus.

- BackupBuddy.

- BlogVault.

15. Utilisez SFTP

De nombreux développeurs utilisent déjà SFTP pour se connecter aux serveurs Web, mais il est important de le rappeler, au cas où vous ne le feriez toujours pas.

Comme HTTPS, SFTP utilise le cryptage pour transférer des fichiers sur le réseau, ce qui rend impossible la lecture en texte brut même si l'on a accès au réseau.

16. Surveiller l'activité des utilisateurs

Nous avons discuté de nombreuses façons de sécuriser votre site Web contre les pirates inconnus. Mais qu'en est-il lorsqu'un de vos employés qui a accès à l'administrateur du site Web fait des choses louches telles que l'ajout de liens dans le contenu ?

Aucune des méthodes ci-dessus n'est capable de détecter un employé louche.

Cela peut être fait en regardant les journaux d'activité. En examinant l'activité de chaque utilisateur, vous constaterez peut-être que l'un des employés a édité un article alors qu'il n'était pas censé le faire.

Vous pouvez également examiner les activités qui semblent suspectes et voir quelles modifications ont été apportées.

Plugins WordPress pour surveiller l'activité des utilisateurs :

- Journal d'activité.

- Journal d'activité de l'utilisateur.

- Journal d'activité WP.

Notez que vous voudrez peut-être limiter la période (ou le nombre d'enregistrements) que ces plugins conservent. S'il y en a trop, cela surchargera votre base de données et peut affecter les performances et la vitesse du site Web.

Que faire si vous vous faites pirater ?

Même avec tous les conseils d'experts en sécurité et en connaissant les moyens de renforcer vos sites Web contre les piratages, ils se produisent toujours.

Si votre site Web a été piraté, vous devez suivre les étapes ci-dessous pour le récupérer :

- Changez d' abord tous vos e-mails et autres mots de passe personnels, car les pirates peuvent avoir eu accès à votre e-mail en premier et ainsi pouvoir accéder à votre site Web.

- Restaurez votre site Web avec la dernière sauvegarde connue non piratée.

- Réinitialisez les mots de passe de tous les utilisateurs du site Web.

- Mettez à jour tous les plugins si des mises à jour sont disponibles.

Conclusion

Pensez à 360° en matière de sécurité. Insistez sur l'importance de la sécurité pour tous vos employés afin qu'ils comprennent les conséquences que l'entreprise peut subir s'ils ne respectent pas les règles de sécurité.

Si vous êtes piraté, ] récupérez votre site Web à partir de la sauvegarde et modifiez tous les mots de passe de votre site Web et de vos e-mails dès que possible.