WordPress-Sicherheit: 16 Schritte zum Sichern und Schützen Ihrer Website

Veröffentlicht: 2021-08-18Wenn es um Sicherheit geht, gibt es keine WordPress-spezifische Art von Sicherheit. Alle Sicherheitsprobleme treten bei allen Websites oder Anwendungen auf.

Die Sicherheitsprobleme von WordPress sind jedoch von großem Interesse, da es etwa 40 % des Webs antreibt und Open Source ist. Wenn man eine Schwachstelle entweder im WordPress-Kern oder in Plugins findet, werden andere Websites, die sie verwenden, angreifbar, weil sie alle denselben Code verwenden.

Auf der anderen Seite gibt es eine anständige Anzahl von Plugins, mit denen Sie die Sicherheit Ihrer Website erhöhen können.

In dieser Kolumne erfahren Sie, wie Sie Ihre WordPress-Site gegen verschiedene Arten von Schwachstellen schützen können, obwohl der Umfang dieses Artikels breiter ist und für alle Arten von Webanwendungen gilt.

Schutz vor WordPress-Schwachstellen

Die häufigsten Arten von Schwachstellen sind:

- Hintertüren.

- Pharma-Hacks.

- Brute-Force-Anmeldeversuche.

- Schädliche Weiterleitungen.

- Cross-Site-Scripting (XSS).

- Denial-of-Service (DDoS).

Dies sind die häufigsten Arten von Schwachstellen, aber das bedeutet nicht, dass sie nur auf diese beschränkt sind. Wenn Sie an Sicherheit denken, sollten Sie im Allgemeinen 360° denken.

Es gibt keine begrenzte Anzahl von Möglichkeiten, eine Website zu hacken. Angreifer können viele Techniken anwenden, um auf Ihre Website zuzugreifen.

Beispielsweise können sie Ihren PC stehlen und physischen Zugriff auf Ihren Computer haben. Sie können auch Überwachungstechniken verwenden, um Ihre Passwörter zu sehen, wenn sie sich von einem öffentlichen Netzwerk aus auf Ihrer Website anmelden.

Lassen Sie uns untersuchen, wie Sie unsere WordPress-Installationen härten können, um Angreifern das Leben ein wenig schwerer zu machen.

Lesen Sie weiter, um mehr über jede dieser 16 Möglichkeiten zu erfahren, wie Sie die Sicherheit Ihrer WordPress-Website erhöhen können:

- Verwenden Sie HTTPS.

- Verwenden Sie immer sichere Passwörter.

- Verwenden Sie Passwort-Manager, um Ihre Passwörter zu speichern.

- Aktivieren Sie Captcha auf Anmeldeformularen.

- Verhindern Sie Brute-Force-Anmeldeversuche.

- Verwenden Sie die Zwei-Faktor-Authentifizierung.

- Plugins auf dem neuesten Stand halten.

- Legen Sie Sicherheits-HTTP-Header fest.

- Legen Sie die richtigen Dateiberechtigungen für WordPress-Dateien fest.

- Deaktivieren Sie die Dateibearbeitung von WordPress.

- Deaktivieren Sie alle unnötigen Funktionen.

- Blenden Sie die WordPress-Version aus.

- Installieren Sie eine WordPress-Firewall.

- Bewahren Sie Sicherungen auf.

- Verwenden Sie SFTP.

- Überwachen Sie die Aktivitäten der Benutzer.

1. Sichern Sie Ihre Website mit HTTPS

Es ist kein Zufall, dass wir damit beginnen, die Website mit HTTPS zu sichern.

Alles, was Sie tun, fließt durch das Netzwerk und die Kabel. HTTP tauscht Daten als Klartext zwischen Browser und Server aus. Daher kann jeder, der Zugriff auf das Netzwerk zwischen dem Server und dem Browser hat, Ihre unverschlüsselten Daten einsehen.

Wenn Sie Ihre Verbindung nicht schützen, besteht die Gefahr, dass sensible Daten Angreifern zugänglich gemacht werden. Mit HTTPS werden Ihre Daten verschlüsselt und Angreifer können die übertragenen Daten nicht mitlesen, auch wenn sie Zugriff auf Ihr Netzwerk haben.

Der wichtigste Schritt zur Sicherung Ihrer Website ist also die Aktivierung von HTTPS. Wenn Sie noch nicht auf HTTPS umgestellt haben, können Sie diese Anleitung verwenden, um Ihr WordPress auf HTTPS umzustellen.

Tools und WordPress-Plugins, mit denen Sie HTTP zu HTTPS migrieren können

- Bessere Suche Ersetzen.

- Skript zum Suchen und Ersetzen von Datenbanken.

2. Verwenden Sie immer sichere Passwörter

Am häufigsten greifen Hacker auf Websites zu, indem sie schwache oder geschützte Passwörter verwenden. Diese machen Sie anfällig für Brute-Force-Angriffe.

Erhöhen Sie Ihre Sicherheit, indem Sie starke Passwörter mehr als jede andere unten aufgeführte Methode verwenden.

Verwenden Sie immer sichere Passwörter und überprüfen Sie regelmäßig, ob sie pwned wurden.

WordPress-Plugins zur Verbesserung der Passwortsicherheit:

- Pwned-Passwort nicht zulassen.

- Laden Sie den Password Policy Manager herunter.

- Passwort bcrypt.

3. Verwenden Sie Passwort-Manager, um Ihre Passwörter zu speichern

Wenn Sie sich anmelden, während Sie von einem öffentlichen Netzwerk aus arbeiten, können Sie nicht sicher sein, wer zusieht, was Sie auf Ihrem Laptop eingeben oder Ihre Passwörter aufzeichnen.

Um dieses Problem zu lösen, verwenden Sie Passwort-Manager, um einfach auf Ihre Passwörter zuzugreifen und sie an einem sicheren Ort zu speichern.

Selbst wenn auf Ihren PC zugegriffen wird, können sie Ihre Passwörter nicht abrufen. Passwort-Manager sind browserbasiert und keine WordPress-Plugins.

Password Manager-Browser-Add-Ons:

- LastPass.

- 1Passwort.

- NordPass.

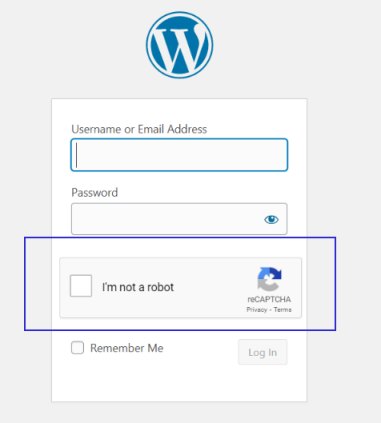

4. Fügen Sie dem Anmelde- und Registrierungsformular ein CAPTCHA hinzu

Wenn Sie Ihre Website mit HTTPS gesichert und starke Passwörter verwendet haben, haben Sie Hackern das Leben schon ziemlich schwer gemacht.

Aber Sie können es noch schwieriger machen, indem Sie Anmeldeformularen CAPTCHA hinzufügen.

Captchas sind eine großartige Möglichkeit, Ihre Anmeldeformulare vor Brute-Force-Angriffen zu schützen.

Plugins zum Hinzufügen von Captcha bei der WordPress-Anmeldung:

- Anmelden Kein Captcha reCAPTCHA.

- Anmeldesicherheit reCAPTCHA.

5. Schutz vor Brute-Force-Anmeldeversuchen

Login CAPTCHA schützt Sie bis zu einem gewissen Punkt vor Brute-Force-Versuchen, aber nicht vollständig. Sobald Captcha-Token gelöst sind, sind sie oft einige Minuten lang gültig.

Google reCaptcha ist beispielsweise 2 Minuten lang gültig. Angreifer können diese zwei Minuten nutzen, um während dieser Zeit Brute-Force-Anmeldeversuche bei Ihrem Anmeldeformular zu unternehmen.

Um dieses Problem zu lösen, sollten Sie fehlgeschlagene Anmeldeversuche nach IP-Adresse blockieren.

WordPress-Plugins zur Verhinderung von Brute-Force-Angriffen:

- WP-Limit-Anmeldeversuche.

- Anmeldeversuche begrenzen Neu geladen.

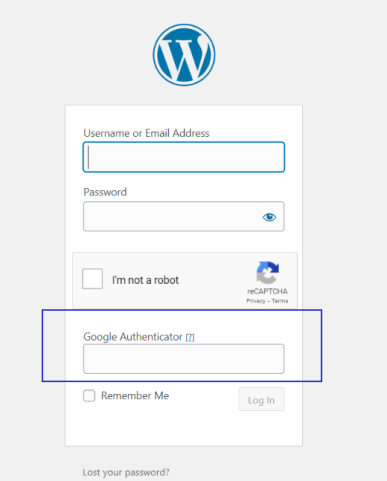

6. Richten Sie die Zwei-Faktor-Authentifizierung (2FA) ein

Mit sicheren Passwörtern und Captcha auf Anmeldeformularen sind Sie besser geschützt, ja.

Aber was wäre, wenn Hacker Überwachungsmethoden anwenden und das von Ihnen eingegebene Passwort auf Video aufzeichnen würden, um auf Ihre Website zuzugreifen?

Wenn sie Ihr Passwort haben, kann nur die Zwei-Faktor-Authentifizierung Ihre Website vor Angreifern schützen.

WordPress-Plugins zum Einrichten der 2FA-Authentifizierung:

- Zwei-Faktor.

- Google-Authentifikator.

- WordPress-Zwei-Faktor-Authentifizierung (2FA, MFA).

7. Halten Sie den WordPress-Kern und die Plugins auf dem neuesten Stand

Schwachstellen treten häufig für den WordPress-Kern und die Plugins auf, und wenn sie es tun, werden sie gefunden und gemeldet. Stellen Sie sicher, dass Sie Ihre Plugins mit der neuesten Version aktualisieren, um zu verhindern, dass Websites aufgrund bekannter und gemeldeter Lücken in Dateien gehackt werden.

Ich würde nicht empfehlen, auf automatische Aktualisierung umzuschalten, da dies dazu führen könnte, dass Ihre Websites ohne Ihr Wissen beschädigt werden.

Ich empfehle jedoch dringend, dass Sie die kleineren Updates des WordPress-Kerns aktivieren, indem Sie diese Codezeile in wp-config.php hinzufügen, da diese Updates Sicherheitspatches für den Kern enthalten.

define( 'WP_AUTO_UPDATE_CORE', 'minor' );

8. Legen Sie Sicherheits-HTTP-Header fest

Sicherheitskopfzeilen bieten eine zusätzliche Schutzebene, indem sie die Aktionen einschränken, die zwischen dem Browser und dem Server ausgeführt werden können, wenn man eine Website durchsucht.

Sicherheitsheader zielen darauf ab, vor Clickjacking- und Cross-Site-Scripting (XSS)-Angriffen zu schützen.

Sicherheitsheader sind:

- Strenge Transportsicherheit (HSTS).

- Inhaltssicherheitsrichtlinie.

- X-Frame-Optionen.

- X-Content-Type-Optionen.

- Metadaten-Header abrufen.

- Referrer-Richtlinie.

- Cache-Kontrolle.

- Clear-Site-Daten.

- Feature-Richtlinie.

Wir werden nicht auf jede Erklärung der Sicherheitsheader eingehen, aber hier sind einige Plugins, um sie zu beheben.

WordPress-Plugins zum Aktivieren von Sicherheitsheadern:

- HTTP-Header zur Verbesserung der Website-Sicherheit.

- GD-Sicherheitsheader.

9. Legen Sie die richtigen Dateiberechtigungen für WordPress-Dateien fest

Dateiberechtigungen sind Regeln auf dem Betriebssystem, das Ihre WordPress-Dateien hostet; Diese Regeln legen fest, wie Dateien gelesen, bearbeitet und ausgeführt werden können. Diese Sicherheitsmaßnahme ist unerlässlich, insbesondere wenn Sie eine Website auf Shared Hosting hosten.

Bei falscher Einstellung können Angreifer, wenn eine Website auf Shared Hosting gehackt wird, auf Dateien auf Ihrer Website zugreifen und alle dortigen Inhalte lesen – insbesondere wp-config.php – und vollständigen Zugriff auf Ihre Website erlangen.

- Alle Dateien sollten 644 sein.

- Alle Ordner sollten 775 sein.

- wp-config.php sollte 600 sein.

Die obigen Regeln bedeuten, dass Ihr Hosting-Benutzerkonto Dateien lesen und ändern kann und der Webserver (WordPress) Dateien und Ordner ändern, löschen und lesen kann.

Andere Benutzer können den Inhalt von wp-config.php nicht lesen. Wenn die Einstellung von 600 für wp-config.php deine Website herunterfährt, ändere sie auf 640 oder 644.

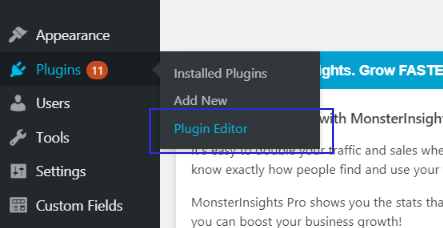

10. Deaktivieren Sie die Dateibearbeitung von WordPress

Es ist eine bekannte Funktion in WordPress, dass Sie Dateien vom Admin-Backend aus bearbeiten können.

Es ist wirklich nicht notwendig, da Entwickler SFTP verwenden und dies selten verwenden.

11. Deaktivieren Sie alle unnötigen Funktionen

WordPress bietet viele Funktionen, die Sie möglicherweise überhaupt nicht benötigen. Beispielsweise wurde der XML-RPC-Endpunkt in WordPress für die Kommunikation mit externen Anwendungen erstellt. Angreifer können diesen Endpunkt für Brute-Force-Anmeldungen verwenden.

Deaktivieren Sie XML-RPC mit dem Plugin Disable XML-RPC-API.

Ein weiteres Problem, das WordPress integriert hat, ist die Bereitstellung eines REST-API-Endpunkts, um alle Benutzer auf der Website aufzulisten.

Wenn Sie „/wp-json/wp/v2/users“ an eine beliebige WordPress-Installation anhängen, sehen Sie eine Liste mit Benutzernamen und Benutzer-IDs als JSON-Daten.

Deaktivieren Sie die REST-API der Benutzer, indem Sie diese Codezeile in die functions.php einfügen

Funktion disable_users_rest_json( $response, $user, $request ){

Rückkehr '';

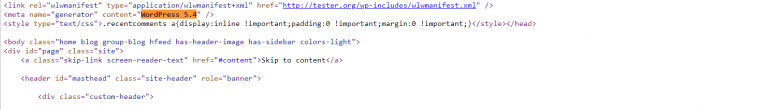

}add_filter( 'rest_prepare_user', 'disable_users_rest_json', 10, 3 );12. WordPress-Version ausblenden

WordPress fügt automatisch einen Kommentar mit der Version von WordPress in den HTML-Code der Seite ein. Es gibt dem Angreifer als zusätzliche Information die Version Ihres installierten WordPress.

Wenn Sie beispielsweise eine WordPress-Version verwenden, deren Kern eine Schwachstelle gemeldet wurde, weiß der Angreifer, dass er die gemeldete Technik verwenden kann, um Ihre Website zu hacken.

Verstecken Sie die Meta-Tags der WordPress-Version mit diesen Plugins:

- Meta-Generator und Versionsinfo-Entferner.

- WP-Generator-Entferner von Dawsun.

13. Installieren Sie eine WordPress-Firewall

Eine Firewall ist eine Webanwendung, die auf Webseiten läuft und alle eingehenden HTTP-Anfragen analysiert. Es wendet eine ausgeklügelte Logik an, um Anfragen herauszufiltern, die möglicherweise eine Bedrohung darstellen.

Man kann seine Regeln zusätzlich zu den eingebauten Regeln der Firewall einrichten, um Anfragen zu blockieren. Eine der häufigsten Arten von Angriffen ist die SQL-Injection.

Angenommen, Sie verwenden ein WordPress-Plugin, das anfällig für SQL-Injektionen ist, und Sie wissen nichts davon. Wenn Sie eine Firewall betreiben, kann der Angreifer die Website nicht hacken, selbst wenn er von der Sicherheitslücke im Plugin weiß.

Dies liegt daran, dass die Firewall diejenigen Anfragen blockiert, die SQL-Injektionen enthalten.

Firewalls blockieren diese Anfragen von der IP und verhindern, dass aufeinanderfolgende gefährliche Anfragen kommen. Firewalls sind auch in der Lage, DDoS-Angriffe zu verhindern, indem sie zu viele Anfragen von einer einzigen IP erkennen und blockieren.

Es ist auch möglich, Firewalls auf DNS-Ebene auszuführen, die ausgeführt werden, bevor Anforderungen an einen Webserver gesendet werden. Ein Beispiel ist die DNS-Firewall von Cloudflare.

Der Vorteil dieser Methode besteht darin, dass sie robuster gegenüber DDoS-Angriffen ist.

Firewalls auf Anwendungsebene, die auf dem Server ausgeführt werden, lassen HTTP-Anfragen den Webserver erreichen und blockieren ihn dann. Das bedeutet, dass der Server einige CPU-/RAM-Ressourcen ausgibt, um sie zu blockieren.

Mit Firewalls auf DNS-Ebene verbraucht es keine Serverressourcen und ist daher widerstandsfähiger gegen Angriffe.

WordPress-Firewall-Plugins, die Sie verwenden können:

- Wordfence-Sicherheit.

- Sucuri.

- All-in-One-WP-Sicherheit und -Firewall.

- Kugelsichere Sicherheit.

- Schildsicherheit.

Hinweis: Wenn Sie sich für die Installation von Firewalls entscheiden, verfügen diese möglicherweise über Funktionen wie Anmelde-Brute-Force-Schutz oder 2F-Authentifizierung, und Sie können ihre Funktionen verwenden, anstatt die oben genannten Plugins zu installieren.

14. Bewahren Sie Backups auf

Wenn Sie gehackt werden, können Sie sich am besten erholen, indem Sie die Website von der neuesten Version wiederherstellen, die nicht infiziert war.

Wenn Sie keine Website-Backups speichern, kann das Bereinigen der Website ein zeitaufwändiger Vorgang sein. Und in einigen Fällen ist es möglicherweise nicht möglich, alle Informationen wiederherzustellen, da die Malware alle Daten gelöscht hat.

Um solche Szenarien zu vermeiden, erstellen Sie regelmäßig Backups Ihrer Website-Datenbank und -Dateien.

Erkundigen Sie sich bei Ihrem Hosting-Support, ob er eine tägliche Backup-Funktion anbietet, und aktivieren Sie diese. Wenn nicht, können Sie diese Plugins verwenden, um Backups auszuführen:

- BackWPup.

- UpdraftPlus.

- BackupBuddy.

- BlogVault.

15. Verwenden Sie SFTP

Viele Entwickler verwenden bereits SFTP, um sich mit Webservern zu verbinden, aber es ist wichtig, daran zu erinnern, falls Sie es immer noch nicht tun.

Wie HTTPS verwendet SFTP Verschlüsselung, um Dateien über das Netzwerk zu übertragen, was es unmöglich macht, sie als Klartext zu lesen, selbst wenn man Zugriff auf das Netzwerk hat.

16. Überwachen Sie die Aktivität der Benutzer

Wir haben viele Möglichkeiten besprochen, Ihre Website vor unbekannten Hackern zu schützen. Aber was ist, wenn einer Ihrer Mitarbeiter, der Zugriff auf den Website-Administrator hat, zwielichtige Dinge tut, wie z. B. das Hinzufügen von Links zu Inhalten?

Keine der oben genannten Methoden ist in der Lage, einen zwielichtigen Mitarbeiter zu erkennen.

Dies kann durch das Ansehen von Aktivitätsprotokollen erfolgen. Wenn Sie sich die Aktivität jedes Benutzers ansehen, stellen Sie möglicherweise fest, dass einer der Mitarbeiter einen Artikel bearbeitet hat, den er nicht sollte.

Sie können auch Aktivitäten untersuchen, die verdächtig erscheinen, und sehen, welche Änderungen vorgenommen wurden.

WordPress-Plugins zur Überwachung der Benutzeraktivität:

- Aktivitätsprotokoll.

- Benutzeraktivitätsprotokoll.

- WP-Aktivitätsprotokoll.

Beachten Sie, dass Sie möglicherweise den Zeitraum (oder die Anzahl der Datensätze) begrenzen möchten, die diese Plugins aufbewahren. Wenn es zu viele gibt, wird Ihre Datenbank überlastet und kann die Leistung und Geschwindigkeit der Website beeinträchtigen.

Was tun, wenn Sie gehackt werden?

Selbst mit all den Ratschlägen von Sicherheitsexperten und dem Wissen, wie Sie Ihre Websites vor Hacks schützen können, passieren sie immer noch.

Wenn Ihre Website gehackt wurde, müssen Sie die folgenden Schritte ausführen, um sie wiederherzustellen:

- Ändern Sie zuerst alle Ihre E-Mail- und andere persönliche Passwörter, da Hacker möglicherweise zuerst Zugriff auf Ihre E-Mail erhalten haben und somit auf Ihre Website zugreifen können.

- Stellen Sie Ihre Website auf das neueste bekannte nicht gehackte Backup wieder her.

- Passwörter aller Website-Benutzer zurücksetzen.

- Aktualisieren Sie alle Plugins, wenn Updates verfügbar sind.

Fazit

Denken Sie 360°, wenn es um Sicherheit geht. Betonen Sie die Bedeutung der Sicherheit gegenüber allen Ihren Mitarbeitern, damit sie die Konsequenzen verstehen, die das Unternehmen erleiden kann, wenn sie die Sicherheitsregeln nicht befolgen.

Wenn Sie gehackt werden, stellen Sie Ihre Website aus dem Backup wieder her und ändern Sie alle Passwörter für Ihre Website und E-Mails so schnell wie möglich.