ความปลอดภัยของ WordPress: 16 ขั้นตอนในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณ

เผยแพร่แล้ว: 2021-08-18เมื่อพูดถึงเรื่องความปลอดภัย ไม่มีการรักษาความปลอดภัยเฉพาะ WordPress ที่มีอยู่ ปัญหาด้านความปลอดภัยทั้งหมดเป็นเรื่องปกติสำหรับเว็บไซต์หรือแอปพลิเคชันทั้งหมด

ปัญหาด้านความปลอดภัยของ WordPress เป็นเรื่องที่น่าสนใจมาก เพราะมันมีอำนาจประมาณ 40% ของเว็บและเป็นโอเพ่นซอร์ส เมื่อพบช่องโหว่ในคอร์หรือปลั๊กอินของ WordPress เว็บไซต์อื่น ๆ ที่ใช้ช่องโหว่นั้นก็เสี่ยงเพราะทั้งหมดใช้รหัสเดียวกัน

ในทางกลับกัน มีปลั๊กอินจำนวนมากที่คุณสามารถใช้เพื่อเสริมความปลอดภัยให้กับเว็บไซต์ของคุณ

ในคอลัมน์นี้ คุณจะได้เรียนรู้วิธีเสริมความแข็งแกร่งให้กับไซต์ WordPress ของคุณจากช่องโหว่ประเภทต่างๆ แม้ว่าขอบเขตของบทความนี้จะกว้างกว่าและนำไปใช้กับเว็บแอปพลิเคชันทุกประเภท

การป้องกันช่องโหว่ของ WordPress

ช่องโหว่ประเภทที่พบบ่อยที่สุดคือ:

- ประตูหลัง.

- Pharma Hacks.

- ความพยายามเข้าสู่ระบบเดรัจฉาน

- การเปลี่ยนเส้นทางที่เป็นอันตราย

- การเขียนสคริปต์ข้ามไซต์ (XSS)

- การปฏิเสธการให้บริการ (DDoS)

นี่เป็นช่องโหว่ประเภททั่วไป แต่นั่นไม่ได้หมายความว่าช่องโหว่เหล่านี้จะจำกัดอยู่เพียงช่องโหว่เหล่านี้ เมื่อคุณนึกถึงความปลอดภัย โดยทั่วไปแล้ว คุณควรคิดแบบ 360°

ไม่มีการจำกัดวิธีการแฮ็คเว็บไซต์ ผู้โจมตีสามารถใช้เทคนิคมากมายในการเข้าถึงไซต์ของคุณ

ตัวอย่างเช่น พวกเขาสามารถขโมยพีซีของคุณและเข้าถึงคอมพิวเตอร์ของคุณได้ พวกเขายังสามารถใช้เทคนิคการเฝ้าระวังเพื่อดูรหัสผ่านของคุณเมื่อเข้าสู่ระบบจากเครือข่ายสาธารณะไปยังเว็บไซต์ของคุณ

มาดูวิธีทำให้การติดตั้ง WordPress ของเราแข็งแกร่งขึ้นเพื่อทำให้ชีวิตของผู้โจมตียากขึ้นอีกนิด

อ่านต่อเพื่อเรียนรู้เพิ่มเติมเกี่ยวกับ 16 วิธีในการรักษาความปลอดภัยเว็บไซต์ WordPress ของคุณ:

- ใช้ HTTPS

- ใช้รหัสผ่านที่รัดกุมเสมอ

- ใช้ตัวจัดการรหัสผ่านเพื่อจัดเก็บรหัสผ่านของคุณ

- เปิดใช้งาน Captcha บนแบบฟอร์มการเข้าสู่ระบบ

- ป้องกันการพยายามเข้าสู่ระบบแบบเดรัจฉาน

- ใช้การรับรองความถูกต้องด้วยสองปัจจัย

- อัพเดทปลั๊กอินอยู่เสมอ

- ตั้งค่าส่วนหัว HTTP ความปลอดภัย

- ตั้งค่าการอนุญาตไฟล์ที่ถูกต้องสำหรับไฟล์ WordPress

- ปิดใช้งานการแก้ไขไฟล์จาก WordPress

- ปิดการใช้งานคุณสมบัติที่ไม่จำเป็นทั้งหมด

- ซ่อนเวอร์ชัน WordPress

- ติดตั้งไฟร์วอลล์ WordPress

- สำรองข้อมูลไว้

- ใช้ SFTP

- ติดตามกิจกรรมของผู้ใช้

1. รักษาความปลอดภัยเว็บไซต์ของคุณด้วย HTTPS

ไม่ใช่เรื่องบังเอิญที่เราจะเริ่มต้นด้วยการรักษาความปลอดภัยเว็บไซต์ด้วย HTTPS

ทุกสิ่งที่คุณทำจะไหลผ่านเครือข่ายและสายเคเบิล HTTP แลกเปลี่ยนข้อมูลเป็นข้อความธรรมดาระหว่างเบราว์เซอร์และเซิร์ฟเวอร์ ดังนั้น ใครก็ตามที่สามารถเข้าถึงเครือข่ายระหว่างเซิร์ฟเวอร์และเบราว์เซอร์จะสามารถดูข้อมูลที่ไม่ได้เข้ารหัสของคุณได้

หากคุณไม่ปกป้องการเชื่อมต่อของคุณ คุณมีความเสี่ยงที่จะเปิดเผยข้อมูลที่ละเอียดอ่อนแก่ผู้โจมตี ด้วย HTTPS ข้อมูลของคุณจะได้รับการเข้ารหัสและผู้โจมตีจะไม่สามารถอ่านข้อมูลที่ส่งได้แม้ว่าจะสามารถเข้าถึงเครือข่ายของคุณได้ก็ตาม

ดังนั้นขั้นตอนอันดับหนึ่งในการทำให้เว็บไซต์ของคุณปลอดภัยคือการเปิดใช้ HTTPS หากคุณยังไม่ได้ย้ายไปยัง HTTPS คุณสามารถใช้คู่มือนี้เพื่อย้าย WordPress ของคุณไปยัง HTTPS

เครื่องมือ & ปลั๊กอิน WordPress ที่คุณสามารถใช้เพื่อโยกย้าย HTTP เป็น HTTPS

- การค้นหาที่ดีกว่าแทนที่

- ค้นหาฐานข้อมูลและแทนที่สคริปต์

2. ใช้รหัสผ่านที่รัดกุมเสมอ

วิธีที่แฮ็กเกอร์เข้าถึงเว็บไซต์ได้บ่อยที่สุดคือการใช้รหัสผ่านที่ไม่รัดกุมหรือรหัสผ่าน pwned สิ่งเหล่านี้ทำให้คุณเสี่ยงต่อการโจมตีแบบเดรัจฉาน

ปรับปรุงความปลอดภัยของคุณโดยใช้รหัสผ่านที่รัดกุมมากกว่าวิธีอื่นๆ ที่แสดงด้านล่าง

ใช้รหัสผ่านที่คาดเดายากเสมอ และตรวจสอบอย่างสม่ำเสมอว่าได้รับ pwned แล้วหรือยัง

ปลั๊กอิน WordPress เพื่อเพิ่มความปลอดภัยของรหัสผ่าน:

- ไม่อนุญาตรหัสผ่าน Pwned

- ดาวน์โหลดตัวจัดการนโยบายรหัสผ่าน

- รหัสผ่าน bcrypt.

3. ใช้ตัวจัดการรหัสผ่านเพื่อจัดเก็บรหัสผ่านของคุณ

เมื่อคุณเข้าสู่ระบบในขณะที่ทำงานจากเครือข่ายสาธารณะ คุณจะไม่แน่ใจว่าใครกำลังดูสิ่งที่คุณกำลังพิมพ์อยู่บนแล็ปท็อปหรือบันทึกรหัสผ่านของคุณ

ในการแก้ปัญหานี้ ให้ใช้ตัวจัดการรหัสผ่านเพื่อเข้าถึงรหัสผ่านของคุณอย่างง่ายดายและจัดเก็บไว้ในที่ปลอดภัย

แม้ว่าพีซีของคุณจะถูกเข้าถึง พวกเขาจะไม่ได้รับรหัสผ่านของคุณ ตัวจัดการรหัสผ่านนั้นใช้เบราว์เซอร์และไม่ใช่ปลั๊กอิน WordPress

โปรแกรมเสริมเบราว์เซอร์จัดการรหัสผ่าน:

- LastPass.

- 1รหัสผ่าน

- นอร์ดพาส

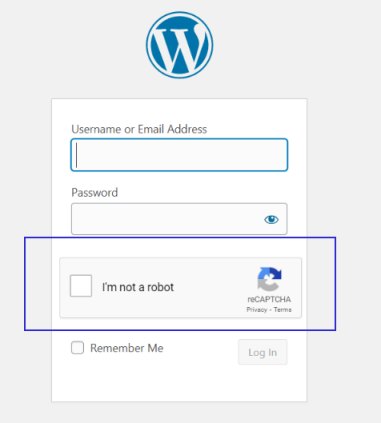

4. เพิ่ม CAPTCHA ในแบบฟอร์มเข้าสู่ระบบและลงทะเบียน

เมื่อคุณรักษาความปลอดภัยให้กับเว็บไซต์ของคุณด้วย HTTPS และใช้รหัสผ่านที่คาดเดายาก คุณได้ทำให้ชีวิตสำหรับแฮกเกอร์ยากขึ้นแล้ว

แต่คุณสามารถทำให้มันยากขึ้นอีกโดยเพิ่ม CAPTCHA ลงในแบบฟอร์มการเข้าสู่ระบบ

Captchas เป็นวิธีที่ยอดเยี่ยมในการปกป้องแบบฟอร์มการเข้าสู่ระบบของคุณจากการโจมตีแบบเดรัจฉาน

ปลั๊กอินเพื่อเพิ่ม Captcha บน WordPress เข้าสู่ระบบ:

- เข้าสู่ระบบ ไม่มี Captcha reCAPTCHA

- การเข้าสู่ระบบความปลอดภัย reCAPTCHA

5. ป้องกันจากการพยายามเข้าสู่ระบบ Brute Force

การเข้าสู่ระบบ CAPTCHA จะให้การป้องกันแก่คุณจากการพยายามใช้กำลังเดรัจฉานจนถึงจุดใดจุดหนึ่ง แต่จะไม่สมบูรณ์ทั้งหมด บ่อยครั้ง เมื่อแก้ไขโทเค็นแคปต์ชาแล้ว โทเค็นจะใช้งานได้ไม่กี่นาที

ตัวอย่างเช่น Google reCaptcha มีอายุ 2 นาที ผู้โจมตีสามารถใช้สองนาทีนั้นเพื่อลองพยายามเข้าสู่ระบบด้วยกำลังเดรัจฉานในแบบฟอร์มการเข้าสู่ระบบของคุณในช่วงเวลานั้น

เพื่อแก้ปัญหานี้ คุณควรบล็อกการพยายามเข้าสู่ระบบที่ล้มเหลวด้วยที่อยู่ IP

ปลั๊กอิน WordPress เพื่อป้องกันการโจมตีแบบ Brute-Force:

- WP จำกัด ความพยายามในการเข้าสู่ระบบ

- จำกัดความพยายามในการเข้าสู่ระบบ โหลดซ้ำ

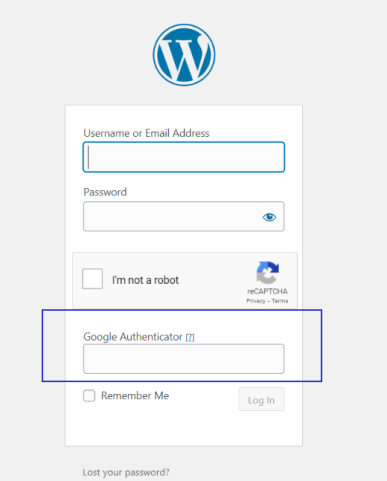

6. ตั้งค่าการรับรองความถูกต้องด้วยสองปัจจัย (2FA)

ด้วยรหัสผ่านที่ปลอดภัยและแคปต์ชาในแบบฟอร์มการเข้าสู่ระบบ คุณจะได้รับการปกป้องมากขึ้น ใช่

แต่ถ้าแฮกเกอร์ใช้วิธีเฝ้าระวังและบันทึกรหัสผ่านที่คุณพิมพ์ลงในวิดีโอเพื่อเข้าถึงเว็บไซต์ของคุณล่ะ

หากพวกเขามีรหัสผ่าน การตรวจสอบสิทธิ์แบบสองปัจจัยเท่านั้นที่สามารถปกป้องเว็บไซต์ของคุณจากผู้โจมตีได้

ปลั๊กอิน WordPress เพื่อตั้งค่าการตรวจสอบสิทธิ์ 2FA:

- สองปัจจัย

- Google Authenticator

- การรับรองความถูกต้องของ WordPress สองปัจจัย (2FA , MFA)

7. ทำให้ WordPress Core และ Plugins ทันสมัยอยู่เสมอ

ช่องโหว่เกิดขึ้นบ่อยครั้งสำหรับคอร์และปลั๊กอินของ WordPress และเมื่อพบช่องโหว่เหล่านี้จะพบและรายงาน ตรวจสอบให้แน่ใจว่าได้อัปเดตปลั๊กอินของคุณด้วยเวอร์ชันล่าสุด เพื่อป้องกันไม่ให้เว็บไซต์ถูกแฮ็กจากช่องโหว่ที่ทราบและรายงานในไฟล์

ฉันไม่แนะนำให้เปลี่ยนไปใช้การอัปเดตอัตโนมัติเนื่องจากอาจส่งผลให้เว็บไซต์ของคุณเสียหายโดยที่คุณไม่รู้ตัว

แต่ฉัน ขอแนะนำอย่างยิ่งให้ คุณเปิดใช้งานการอัปเดตเล็กน้อยของคอร์ WordPress โดยเพิ่มโค้ดบรรทัดนี้ใน wp-config.php เนื่องจากการอัปเดตเหล่านี้รวมแพตช์ความปลอดภัยสำหรับคอร์

กำหนด ( 'WP_AUTO_UPDATE_CORE', 'ผู้เยาว์' );

8. ตั้งค่าความปลอดภัย HTTP Headers

ส่วนหัวความปลอดภัยนำมาซึ่งการป้องกันอีกชั้นหนึ่งโดยจำกัดการกระทำที่สามารถทำได้ระหว่างเบราว์เซอร์และเซิร์ฟเวอร์เมื่อเรียกดูเว็บไซต์

ส่วนหัวด้านความปลอดภัยมีจุดมุ่งหมายเพื่อป้องกันการโจมตี Clickjacking และ Cross-site Scripting (XSS)

ส่วนหัวด้านความปลอดภัยคือ:

- เข้มงวด-ขนส่ง-ความปลอดภัย (HSTS).

- เนื้อหา-ความปลอดภัย-นโยบาย.

- X-Frame-ตัวเลือก

- X-เนื้อหา-ประเภท-ตัวเลือก

- ดึงข้อมูลส่วนหัวของข้อมูลเมตา

- ผู้อ้างอิง-นโยบาย.

- การควบคุมแคช

- ล้างข้อมูลไซต์

- คุณสมบัติ-นโยบาย.

เราจะไม่ลงลึกในคำอธิบายส่วนหัวความปลอดภัยแต่ละรายการ แต่ต่อไปนี้คือปลั๊กอินบางตัวที่จะแก้ไข

ปลั๊กอิน WordPress เพื่อเปิดใช้งานส่วนหัวความปลอดภัย:

- ส่วนหัว HTTP เพื่อปรับปรุงความปลอดภัยของเว็บไซต์

- หัวเรื่อง GD Security

9. ตั้งค่าการอนุญาตไฟล์ที่ถูกต้องสำหรับไฟล์ WordPress

การอนุญาตไฟล์เป็นกฎบนระบบปฏิบัติการที่โฮสต์ไฟล์ WordPress ของคุณ กฎเหล่านี้กำหนดวิธีการอ่าน แก้ไข และดำเนินการไฟล์ มาตรการรักษาความปลอดภัยนี้มีความสำคัญ โดยเฉพาะอย่างยิ่งเมื่อคุณโฮสต์เว็บไซต์บนโฮสติ้งที่ใช้ร่วมกัน

หากตั้งค่าไม่ถูกต้อง เมื่อเว็บไซต์หนึ่งบนโฮสติ้งที่ใช้ร่วมกันถูกแฮ็ก ผู้โจมตีสามารถเข้าถึงไฟล์ในเว็บไซต์ของคุณและอ่านเนื้อหาใดๆ ที่นั่น โดยเฉพาะ wp-config.php และเข้าถึงเว็บไซต์ของคุณได้อย่างสมบูรณ์

- ไฟล์ทั้งหมดควรเป็น 644

- โฟลเดอร์ทั้งหมดควรเป็น 775

- wp-config.php ควรเป็น 600

กฎข้างต้นหมายความว่าบัญชีผู้ใช้โฮสติ้งของคุณสามารถอ่านและแก้ไขไฟล์ได้ และเว็บเซิร์ฟเวอร์ (WordPress) สามารถแก้ไข ลบ และอ่านไฟล์และโฟลเดอร์ได้

ผู้ใช้รายอื่นไม่สามารถอ่านเนื้อหาของ wp-config.php หากการตั้งค่า 600 สำหรับ wp-config.php ทำให้เว็บไซต์ของคุณหยุดทำงาน ให้เปลี่ยนเป็น 640 หรือ 644

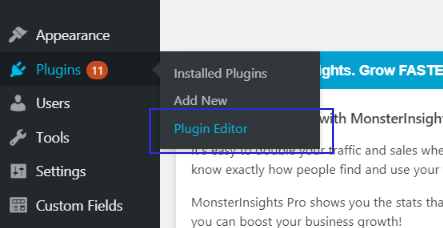

10. ปิดใช้งานการแก้ไขไฟล์จาก WordPress

เป็นคุณลักษณะที่เป็นที่รู้จักใน WordPress ซึ่งคุณสามารถแก้ไขไฟล์จากแบ็กเอนด์ของผู้ดูแลระบบได้

ไม่จำเป็นจริงๆ เพราะนักพัฒนาใช้ SFTP และไม่ค่อยได้ใช้

11. ปิดการใช้งานคุณสมบัติที่ไม่จำเป็นทั้งหมด

WordPress มาพร้อมกับคุณสมบัติมากมายที่คุณอาจไม่ต้องการเลย ตัวอย่างเช่น ปลายทาง XML-RPC ใน WordPress ถูกสร้างขึ้นเพื่อสื่อสารกับแอปพลิเคชันภายนอก ผู้โจมตีสามารถใช้ปลายทางนี้เพื่อเข้าสู่ระบบแบบเดรัจฉาน

ปิดใช้งาน XML-RPC โดยใช้ปลั๊กอิน ปิดใช้งาน XML-RPC-API

อีกปัญหาหนึ่งที่ WordPress มีในตัวคือการจัดเตรียมตำแหน่งข้อมูล REST-API เพื่อแสดงรายการผู้ใช้ทั้งหมดบนเว็บไซต์

หากคุณผนวก “/wp-json/wp/v2/users” ต่อท้ายการติดตั้ง WordPress คุณจะเห็นรายการชื่อผู้ใช้และ ID ผู้ใช้เป็นข้อมูล JSON

ปิดการใช้งานผู้ใช้ REST-API โดยเพิ่มโค้ดบรรทัดนี้ลงใน functions.php

ฟังก์ชัน disable_users_rest_json( $response, $user, $request ){

กลับ '';

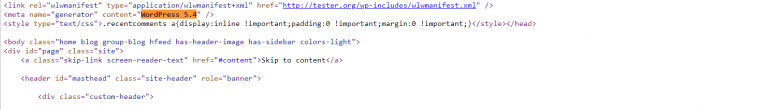

}add_filter( 'rest_prepare_user', 'disable_users_rest_json', 10, 3 );12. ซ่อนเวอร์ชัน WordPress

WordPress แทรกความคิดเห็นโดยอัตโนมัติด้วยเวอร์ชันของ WordPress ใน HTML ของหน้า มันให้ข้อมูลเพิ่มเติมแก่ผู้โจมตีในเวอร์ชันของ WordPress ที่ติดตั้งของคุณ

ตัวอย่างเช่น หากคุณกำลังใช้ WordPress เวอร์ชันที่มีรายงานว่าคอร์มีช่องโหว่ ผู้โจมตีจะรู้ว่าเขาสามารถใช้เทคนิคที่รายงานเพื่อแฮ็กเว็บไซต์ของคุณได้

ซ่อนเมตาแท็กเวอร์ชัน WordPress โดยใช้ปลั๊กอินเหล่านี้:

- Meta Generator และตัวลบข้อมูลเวอร์ชัน

- WP Generator Remover โดย Dawsun

13. ติดตั้งไฟร์วอลล์ WordPress

ไฟร์วอลล์เป็นเว็บแอปพลิเคชันที่ทำงานบนเว็บไซต์และวิเคราะห์คำขอ HTTP ที่เข้ามา ใช้ตรรกะที่ซับซ้อนเพื่อกรองคำขอที่อาจเป็นภัยคุกคาม

หนึ่งสามารถตั้งค่ากฎของมันที่ด้านบนของกฎที่มีอยู่ภายในของไฟร์วอลล์เพื่อบล็อกการร้องขอ การโจมตีประเภทหนึ่งที่พบบ่อยคือการฉีด SQL

สมมติว่าคุณใช้งานปลั๊กอิน WordPress ที่เสี่ยงต่อการฉีด SQL และคุณไม่รู้เรื่องนี้ หากคุณใช้ไฟร์วอลล์ แม้ว่าผู้โจมตีจะทราบเกี่ยวกับข้อบกพร่องด้านความปลอดภัยในปลั๊กอิน แต่เขาจะไม่สามารถแฮ็คเว็บไซต์ได้

เนื่องจากไฟร์วอลล์จะบล็อกคำขอที่มีการฉีด SQL

ไฟร์วอลล์จะบล็อกคำขอเหล่านั้นจาก IP และป้องกันไม่ให้มีการร้องขอที่เป็นอันตรายต่อเนื่อง ไฟร์วอลล์ยังสามารถป้องกันการโจมตี DDoS ได้ด้วยการตรวจจับคำขอจำนวนมากเกินไปจาก IP เดียวและบล็อกคำขอเหล่านั้น

นอกจากนี้ยังสามารถเรียกใช้ไฟร์วอลล์ระดับ DNS ซึ่งทำงานก่อนที่จะส่งคำขอไปยังเว็บเซิร์ฟเวอร์ ตัวอย่างคือไฟร์วอลล์ Cloudflare DNS

ข้อดีของวิธีนี้คือแข็งแกร่งกว่าการโจมตี DDoS

ไฟร์วอลล์ระดับแอปพลิเคชันที่ทำงานบนเซิร์ฟเวอร์อนุญาตให้คำขอ HTTP เข้าถึงเว็บเซิร์ฟเวอร์แล้วบล็อก นั่นหมายความว่าเซิร์ฟเวอร์ใช้ทรัพยากร CPU/RAM บางส่วนเพื่อบล็อก

ด้วยไฟร์วอลล์ระดับ DNS จึงไม่เปลืองทรัพยากรเซิร์ฟเวอร์ การโจมตีจึงยั่งยืนกว่า

ปลั๊กอินไฟร์วอลล์ WordPress ที่คุณสามารถใช้ได้:

- ความปลอดภัยของ Wordfence

- ซูกุริ.

- ความปลอดภัยและไฟร์วอลล์ WP ทั้งหมดในที่เดียว

- การรักษาความปลอดภัยกันกระสุน

- โล่ความปลอดภัย

หมายเหตุ: หากคุณตัดสินใจที่จะติดตั้งไฟร์วอลล์ ไฟร์วอลล์อาจมีคุณลักษณะต่างๆ เช่น การป้องกันการเข้าสู่ระบบแบบเดรัจฉานหรือการตรวจสอบสิทธิ์ 2F และคุณสามารถใช้คุณลักษณะเหล่านี้แทนการติดตั้งปลั๊กอินที่กล่าวถึงข้างต้น

14. สำรองข้อมูลไว้

หากคุณถูกแฮ็ก วิธีที่ดีที่สุดในการกู้คืนคือการกู้คืนเว็บไซต์จากเวอร์ชันล่าสุดที่ไม่ติดไวรัส

หากคุณไม่จัดเก็บข้อมูลสำรองของเว็บไซต์ การล้างเว็บไซต์อาจเป็นการดำเนินการที่ใช้เวลานาน และในบางกรณีอาจไม่สามารถกู้คืนข้อมูลทั้งหมดได้เนื่องจากมัลแวร์ลบข้อมูลทั้งหมด

เพื่อหลีกเลี่ยงสถานการณ์ดังกล่าว ให้สำรองข้อมูลฐานข้อมูลเว็บไซต์และไฟล์ของคุณเป็นประจำ

ตรวจสอบกับฝ่ายสนับสนุนโฮสติ้งของคุณว่ามีฟังก์ชันการสำรองข้อมูลรายวันและเปิดใช้งานหรือไม่ ถ้าไม่เช่นนั้น คุณสามารถใช้ปลั๊กอินเหล่านี้เพื่อเรียกใช้การสำรองข้อมูลได้:

- ย้อนกลับWPup.

- อัพดราฟท์พลัส

- สำรองบัดดี้.

- BlogVault.

15. ใช้SFTP

นักพัฒนาซอฟต์แวร์จำนวนมากใช้ SFTP เพื่อเชื่อมต่อกับเว็บเซิร์ฟเวอร์อยู่แล้ว แต่สิ่งสำคัญคือต้องเตือนเรื่องนี้ เผื่อในกรณีที่คุณยังไม่ได้ทำ

เช่นเดียวกับ HTTPS SFTP ใช้การเข้ารหัสเพื่อถ่ายโอนไฟล์ผ่านเครือข่าย ทำให้ไม่สามารถอ่านเป็นข้อความธรรมดาได้ แม้ว่าจะมีการเข้าถึงเครือข่ายก็ตาม

16. ตรวจสอบกิจกรรมของผู้ใช้

เราได้พูดคุยถึงวิธีการมากมายในการรักษาความปลอดภัยเว็บไซต์ของคุณจากแฮกเกอร์ที่ไม่รู้จัก แต่แล้วเมื่อพนักงานคนหนึ่งของคุณที่สามารถเข้าถึงผู้ดูแลเว็บไซต์ได้ทำสิ่งที่น่าสงสัยเช่นการเพิ่มลิงก์ในเนื้อหา

วิธีการข้างต้นไม่สามารถตรวจจับพนักงานที่ร่มรื่น

สามารถทำได้โดยการดูบันทึกกิจกรรม เมื่อพิจารณาถึงกิจกรรมของผู้ใช้แต่ละคน คุณอาจพบว่าพนักงานคนหนึ่งได้แก้ไขบทความที่พวกเขาไม่ควรทำ

คุณยังสามารถดูกิจกรรมที่ดูน่าสงสัยและดูว่ามีการเปลี่ยนแปลงอะไรบ้าง

ปลั๊กอิน WordPress เพื่อตรวจสอบกิจกรรมของผู้ใช้:

- บันทึกกิจกรรม.

- บันทึกกิจกรรมของผู้ใช้

- บันทึกกิจกรรม WP

โปรดทราบว่าคุณอาจต้องการจำกัดระยะเวลา (หรือจำนวนระเบียน) ที่ปลั๊กอินเหล่านี้เก็บไว้ หากมีมากเกินไป ฐานข้อมูลของคุณจะโอเวอร์โหลดและอาจส่งผลต่อประสิทธิภาพและความเร็วของเว็บไซต์

จะทำอย่างไรถ้าคุณถูกแฮ็ก?

แม้จะมีคำแนะนำทั้งหมดจากผู้เชี่ยวชาญด้านความปลอดภัยและรู้วิธีที่จะทำให้เว็บไซต์ของคุณแข็งแกร่งจากการแฮ็ก แต่ก็ยังเกิดขึ้นได้

หากเว็บไซต์ของคุณถูกแฮ็ก คุณต้องทำตามขั้นตอนเหล่านี้ด้านล่างเพื่อกู้คืน:

- เปลี่ยนอีเมลและรหัสผ่านส่วนตัวของคุณทั้งหมด ก่อน เนื่องจากแฮกเกอร์อาจเข้าถึงอีเมลของคุณได้ก่อนจึงจะสามารถเข้าถึงเว็บไซต์ของคุณได้

- กู้คืนเว็บไซต์ของคุณเป็นข้อมูลสำรองล่าสุดที่ไม่มีการแฮ็ก

- รีเซ็ตรหัสผ่านของผู้ใช้เว็บไซต์ทั้งหมด

- อัปเดตปลั๊กอินทั้งหมดหากมีการอัปเดต

บทสรุป

คิดแบบ 360° เมื่อพูดถึงเรื่องความปลอดภัย เน้นย้ำถึงความสำคัญของความปลอดภัยต่อพนักงานของคุณทุกคน เพื่อให้พวกเขาเข้าใจถึงผลที่ตามมาที่บริษัทอาจได้รับหากพวกเขาไม่ปฏิบัติตามกฎความปลอดภัย

หากคุณถูกแฮ็ก ] กู้คืนเว็บไซต์ของคุณจากข้อมูลสำรองและเปลี่ยนรหัสผ่านทั้งหมดไปยังเว็บไซต์ของคุณและส่งอีเมลโดยเร็วที่สุด