Sicurezza di WordPress: 16 passaggi per proteggere e proteggere il tuo sito

Pubblicato: 2021-08-18Quando si tratta di sicurezza, non esiste un tipo di sicurezza specifico per WordPress. Tutti i problemi di sicurezza sono comuni a tutti i siti Web o applicazioni.

Tuttavia, i problemi di sicurezza di WordPress sono di grande interesse, perché alimenta circa il 40% del Web ed è open source. Quando si trova una vulnerabilità nel core o nei plug-in di WordPress, altri siti Web che lo utilizzano diventano vulnerabili perché utilizzano tutti lo stesso codice.

D'altra parte, c'è un numero decente di plugin che puoi usare per rafforzare la sicurezza del tuo sito web.

In questa colonna imparerai come rafforzare il tuo sito WordPress contro diversi tipi di vulnerabilità, sebbene lo scopo di questo articolo sia più ampio e si applichi a tutti i tipi di applicazioni web.

Protezione contro le vulnerabilità di WordPress

I tipi più comuni di vulnerabilità sono:

- Backdoor.

- Hack farmaceutici.

- Tentativi di accesso a forza bruta.

- Reindirizzamenti dannosi.

- Scripting tra siti (XSS).

- Denial of Service (DDoS).

Questi sono i tipi comuni di vulnerabilità, ma ciò non significa che siano limitati solo a questi. Quando si pensa alla sicurezza, in generale, si dovrebbe pensare a 360°.

Non esiste un insieme limitato di modi per hackerare un sito Web. Gli aggressori possono utilizzare molte tecniche per accedere al tuo sito.

Ad esempio, possono rubare il tuo PC e avere accesso fisico al tuo computer. Possono anche utilizzare tecniche di sorveglianza per vedere le tue password quando accedi da una rete pubblica al tuo sito web.

Diamo un'occhiata a come rafforzare le nostre installazioni di WordPress per rendere la vita un po' più difficile agli aggressori.

Continua a leggere per saperne di più su ciascuno di questi 16 modi per rafforzare la sicurezza del tuo sito Web WordPress:

- Usa HTTPS.

- Usa sempre password complesse.

- Usa i gestori di password per memorizzare le tue password.

- Abilita Captcha sui moduli di accesso.

- Impedisci tentativi di accesso a forza bruta.

- Usa l'autenticazione a due fattori.

- Tieni aggiornati i plugin.

- Imposta intestazioni HTTP di sicurezza.

- Imposta le autorizzazioni file corrette per i file WordPress.

- Disabilita la modifica dei file da WordPress.

- Disabilita tutte le funzioni non necessarie.

- Nascondi la versione di WordPress.

- Installa un firewall WordPress.

- Conserva i backup.

- Usa SFTP.

- Monitorare le attività degli utenti.

1. Proteggi il tuo sito con HTTPS

Non è un caso che inizieremo proteggendo il sito Web con HTTPS.

Tutto ciò che fai scorre attraverso la rete e i cavi. HTTP scambia i dati come testo normale tra browser e server. Pertanto, chiunque abbia accesso alla rete tra il server e il browser è in grado di visualizzare i tuoi dati non crittografati.

Se non proteggi la tua connessione, rischi di esporre i dati sensibili agli aggressori. Con HTTPS, i tuoi dati saranno crittografati e gli aggressori non saranno in grado di leggere i dati trasmessi anche se hanno accesso alla tua rete.

Quindi il passaggio numero uno per proteggere il tuo sito Web è abilitare HTTPS. Se non sei ancora passato a HTTPS, puoi utilizzare questa guida per spostare il tuo WordPress su HTTPS.

Strumenti e plugin di WordPress che puoi utilizzare per migrare da HTTP a HTTPS

- Migliore ricerca Sostituisci.

- Cerca nel database e sostituisci lo script.

2. Usa sempre password complesse

Il modo più comune in cui gli hacker accedono ai siti Web è tramite password deboli o pwned. Questi ti rendono vulnerabile agli attacchi di forza bruta.

Migliora la tua sicurezza utilizzando password complesse più di qualsiasi altro modo elencato di seguito.

Usa sempre password complesse e controlla regolarmente se sono state salvate.

Plugin WordPress per migliorare la sicurezza delle password:

- Non consentire password Pwned.

- Scarica Gestione criteri password.

- Password bcrypt.

3. Usa i gestori di password per memorizzare le tue password

Quando accedi mentre lavori da una rete pubblica, non puoi essere sicuro di chi sta guardando ciò che stai digitando sul tuo laptop o registrando le tue password.

Per risolvere questo problema, usa i gestori di password per accedere facilmente alle tue password e salvarle in un luogo sicuro.

Anche se si accede al tuo PC, non saranno in grado di ottenere le tue password. I gestori di password sono basati su browser e non su plugin di WordPress.

Componenti aggiuntivi del browser per la gestione delle password:

- LastPass.

- 1Password.

- Passo Nord.

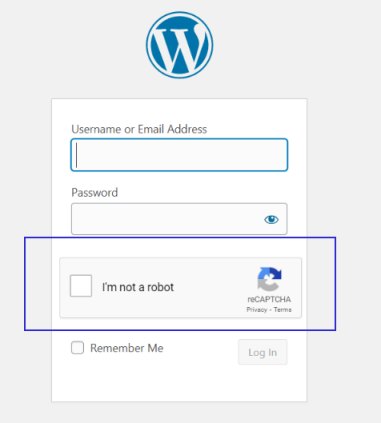

4. Aggiungi CAPTCHA nel modulo di accesso e registrazione

Quando hai protetto il tuo sito Web con HTTPS e hai utilizzato password complesse, hai già reso la vita agli hacker piuttosto difficile.

Ma puoi renderlo ancora più difficile aggiungendo CAPTCHA ai moduli di accesso.

I captcha sono un ottimo modo per proteggere i moduli di accesso dagli attacchi di forza bruta.

Plugin per aggiungere Captcha su WordPress Login:

- Accesso Nessun Captcha reCAPTCHA.

- Sicurezza di accesso reCAPTCHA.

5. Proteggi dai tentativi di accesso di forza bruta

Login CAPTCHA ti darà protezione contro i tentativi di forza bruta fino a un certo punto, ma non completamente. Spesso, una volta risolti i token captcha, sono validi per pochi minuti.

Google reCaptcha, ad esempio, è valido per 2 minuti. Gli aggressori possono utilizzare quei due minuti per provare tentativi di accesso a forza bruta al tuo modulo di accesso durante quel periodo.

Per risolvere questo problema, dovresti bloccare i tentativi di accesso non riusciti in base all'indirizzo IP.

Plugin WordPress per prevenire attacchi di forza bruta:

- Tentativi di accesso limite WP.

- Limita i tentativi di accesso ricaricati.

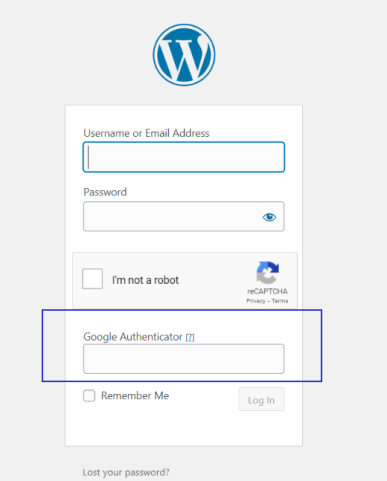

6. Impostare l'autenticazione a due fattori (2FA).

Con password sicure e captcha sui moduli di accesso, sei più protetto, sì.

Ma cosa accadrebbe se gli hacker utilizzassero metodi di sorveglianza e registrassero la password che hai digitato in video per accedere al tuo sito web?

Se hanno la tua password, solo l'autenticazione a due fattori può proteggere il tuo sito Web dagli aggressori.

Plugin di WordPress per configurare l'autenticazione 2FA:

- Due fattori.

- Autenticatore di Google.

- Autenticazione a due fattori di WordPress (2FA, MFA).

7. Mantieni aggiornati WordPress Core e Plugin

Le vulnerabilità si verificano spesso per il core e i plug-in di WordPress e, quando lo fanno, vengono rilevate e segnalate. Assicurati di aggiornare i tuoi plug-in con l'ultima versione per evitare che i siti Web vengano violati da buchi noti e segnalati nei file.

Non consiglierei di passare all'aggiornamento automatico poiché potrebbe causare la rottura dei tuoi siti Web a tua insaputa.

Ma ti consiglio vivamente di abilitare gli aggiornamenti minori del core di WordPress aggiungendo questa riga di codice in wp-config.php poiché questi aggiornamenti includono patch di sicurezza per il core.

define( 'WP_AUTO_UPDATE_CORE', 'minore' );

8. Impostare le intestazioni HTTP di sicurezza

Le intestazioni di sicurezza offrono un ulteriore livello di protezione limitando le azioni che possono essere eseguite tra il browser e il server quando si naviga sul sito Web.

Le intestazioni di sicurezza mirano a proteggere dagli attacchi di Clickjacking e Cross-site Scripting (XSS).

Le intestazioni di sicurezza sono:

- Sicurezza dei trasporti rigorosi (HSTS).

- Politica sulla sicurezza dei contenuti.

- Opzioni X-Frame.

- Opzioni del tipo di contenuto X.

- Recupera le intestazioni dei metadati.

- Referrer-Politica.

- Controllo della cache.

- Cancella dati del sito.

- Caratteristica-Politica.

Non approfondiremo ogni spiegazione dell'intestazione di sicurezza, ma ecco alcuni plugin per risolverli.

Plugin di WordPress per abilitare le intestazioni di sicurezza:

- Intestazioni HTTP per migliorare la sicurezza del sito web.

- Intestazioni di sicurezza GD.

9. Imposta le autorizzazioni file corrette per i file di WordPress

I permessi dei file sono regole sul sistema operativo che ospita i tuoi file WordPress; queste regole stabiliscono come i file possono essere letti, modificati ed eseguiti. Questa misura di sicurezza è essenziale, soprattutto quando si ospita un sito Web su hosting condiviso.

Se impostato in modo errato, quando un sito Web su hosting condiviso viene violato, gli aggressori possono accedere ai file sul tuo sito Web e leggerne qualsiasi contenuto, in particolare wp-config.php, e ottenere l'accesso completo al tuo sito Web.

- Tutti i file dovrebbero essere 644.

- Tutte le cartelle dovrebbero essere 775.

- wp-config.php dovrebbe essere 600.

Le regole di cui sopra indicano che il tuo account utente di hosting può leggere e modificare file e il server web (WordPress) può modificare, eliminare e leggere file e cartelle.

Altri utenti non possono leggere il contenuto di wp-config.php. Se l'impostazione 600 per wp-config.php riduce il tuo sito web, modificalo in 640 o 644.

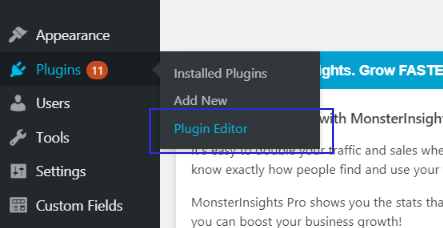

10. Disabilita la modifica dei file da WordPress

È una funzionalità nota in WordPress che puoi modificare i file dal back-end di amministrazione.

Non è davvero necessario perché gli sviluppatori usano SFTP e raramente lo usano.

11. Disabilita tutte le funzionalità non necessarie

WordPress viene fornito con molte funzionalità di cui potresti non aver bisogno. Ad esempio, l'endpoint XML-RPC in WordPress è stato creato per comunicare con applicazioni esterne. Gli aggressori possono utilizzare questo endpoint per gli accessi a forza bruta.

Disabilita XML-RPC usando il plugin Disabilita XML-RPC-API.

Un altro problema che WordPress ha integrato è fornire un endpoint REST-API per elencare tutti gli utenti sul sito web.

Se aggiungi "/wp-json/wp/v2/users" a qualsiasi installazione di WordPress vedrai un elenco di nomi utente e ID utente come dati JSON.

Disabilita gli utenti REST-API aggiungendo questa riga di codice in functions.php

funzione disable_users_rest_json($risposta, $utente, $richiesta){

Restituzione '';

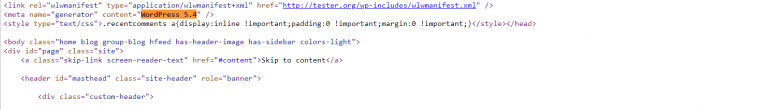

}aggiungi_filtro('rest_prepare_user', 'disable_users_rest_json', 10, 3);12. Nascondi la versione di WordPress

WordPress inserisce automaticamente un commento con la versione di WordPress nell'HTML della pagina. Fornisce all'attaccante la versione del tuo WordPress installato come informazioni aggiuntive.

Ad esempio, se stai utilizzando una versione di WordPress il cui core è stato segnalato come vulnerabile, l'attaccante sa che può utilizzare la tecnica segnalata per hackerare il tuo sito web.

Nascondi i meta tag della versione di WordPress usando questi plugin:

- Meta Generator e rimozione delle informazioni sulla versione.

- WP Generator Remover di Dawsun.

13. Installa un firewall WordPress

Un firewall è un'applicazione Web che viene eseguita su siti Web e analizza tutte le richieste HTTP in entrata. Applica una logica sofisticata per filtrare le richieste che potenzialmente potrebbero rappresentare una minaccia.

È possibile impostare le sue regole in cima alle regole integrate del firewall per bloccare le richieste. Uno dei tipi comuni di attacchi è SQL injection.

Supponi di eseguire un plug-in WordPress vulnerabile alle iniezioni SQL e non lo sai. Se esegui un firewall, anche se l'attaccante è a conoscenza della falla di sicurezza nel plug-in, non sarà in grado di hackerare il sito web.

Questo perché il firewall bloccherà quelle richieste che contengono iniezioni SQL.

I firewall bloccheranno tali richieste dall'IP e impediranno l'arrivo di successive richieste pericolose. I firewall sono anche in grado di prevenire gli attacchi DDoS rilevando troppe richieste da un singolo IP e bloccandole.

È anche possibile eseguire firewall a livello DNS che vengono eseguiti prima che le richieste vengano inviate a un server Web. Un esempio è il firewall DNS Cloudflare.

Il vantaggio di questo metodo è che è più robusto contro gli attacchi DDoS.

I firewall a livello di applicazione eseguiti sul server consentono alle richieste HTTP di raggiungere il server Web e quindi di bloccarlo. Ciò significa che il server spende alcune risorse CPU/RAM per bloccarle.

Con i firewall a livello DNS non spende risorse del server, quindi è più sostenibile per gli attacchi.

Plugin del firewall di WordPress che puoi utilizzare:

- Sicurezza Wordfence.

- Sucuri.

- All In One WP Security & Firewall.

- Sicurezza a prova di proiettile.

- Scudo di sicurezza.

Nota: se decidi di installare i firewall, potrebbero avere funzionalità come la protezione da forza bruta di accesso o l'autenticazione 2F e puoi utilizzare le loro funzionalità invece di installare i plug-in sopra menzionati.

14. Conserva i backup

Se vieni violato, il modo migliore per recuperare è ripristinare il sito Web dall'ultima versione che non è stata infettata.

Se non memorizzi i backup del sito Web, la pulizia del sito Web potrebbe richiedere molto tempo. E in alcuni casi, potrebbe non essere possibile ripristinare tutte le informazioni perché il malware ha cancellato tutti i dati.

Per evitare tali scenari, esegui backup regolari del database e dei file del tuo sito Web.

Verifica con il tuo supporto di hosting se forniscono funzionalità di backup giornalieri e abilitalo. In caso contrario, puoi utilizzare questi plugin per eseguire i backup:

- BackWPup.

- Updraft Plus.

- BackupBuddy.

- BlogVault.

15. Usa SFTP

Molti sviluppatori utilizzano già SFTP per connettersi ai server Web, ma è importante ricordarlo, nel caso in cui non lo facessi ancora.

Come HTTPS, SFTP utilizza la crittografia per trasferire i file sulla rete rendendo impossibile la lettura come testo normale anche se si ha accesso alla rete.

16. Monitorare l'attività degli utenti

Abbiamo discusso molti modi per proteggere il tuo sito Web da hacker sconosciuti. Ma cosa succede quando uno dei tuoi dipendenti che ha accesso all'amministratore del sito Web fa cose losche come l'aggiunta di collegamenti nei contenuti?

Nessuno dei metodi di cui sopra è in grado di rilevare un dipendente losco.

Ciò può essere fatto guardando i registri delle attività. Esaminando l'attività di ciascun utente, potresti scoprire che uno dei dipendenti ha modificato un articolo che non avrebbe dovuto.

Puoi anche esaminare le attività che sembrano sospette e vedere quali modifiche sono state apportate.

Plugin WordPress per monitorare l'attività degli utenti:

- Registro delle attività.

- Registro attività utente.

- Registro attività WP.

Tieni presente che potresti voler limitare il periodo (o il numero di record) che questi plugin conservano. Se ce ne sono troppi, sovraccaricherà il tuo database e potrebbe influire sulle prestazioni e sulla velocità del sito web.

Cosa fare se vieni hackerato?

Anche con tutti i consigli degli esperti di sicurezza e conoscendo i modi per proteggere i tuoi siti Web dagli hack, succedono comunque.

Se il tuo sito web è stato violato, devi eseguire questi passaggi di seguito per recuperare:

- Modifica prima tutte le tue e-mail e altre password personali poiché gli hacker potrebbero aver ottenuto prima l'accesso alla tua e-mail e quindi essere in grado di accedere al tuo sito Web.

- Ripristina il tuo sito Web all'ultimo backup noto non compromesso.

- Reimposta le password di tutti gli utenti del sito web.

- Aggiorna tutti i plugin se sono disponibili aggiornamenti.

Conclusione

Pensa a 360° quando si tratta di sicurezza. Sottolinea l'importanza della sicurezza per tutti i tuoi dipendenti in modo che comprendano le conseguenze che l'azienda potrebbe subire se non rispettano le regole di sicurezza.

Se vieni hackerato, ]recupera il tuo sito Web dal backup e cambia tutte le password del tuo sito Web e delle e-mail il prima possibile.