IT-Audit: Definition & Kurzanleitung

Veröffentlicht: 2022-08-23Wenn Sie ein Unternehmen führen oder ein Projekt verwalten, können die Auswirkungen eines Cyberkriminellen auf Ihr Unternehmen katastrophal sein. Sie können Kundendaten stehlen und Ihren Ruf ruinieren. Davon erholen sich viele nicht. Und anders als in der physischen Welt, wo schlechte Nachbarschaften klarer abgegrenzt sind, können Cyber-Bedrohungen wie ein Trojanisches Pferd sein. Sie können freundlich erscheinen, aber wenn Sie auf der Hut sind, durchsuchen sie Ihre Daten.

Die Bedrohung kann auch intern sein, wie z. B. ein verärgerter Mitarbeiter, der alles, was Sie jahrelang aufgebaut haben, in Sekundenschnelle sabotiert. Fazit: Technologie ist nützlich, aber auch anfällig. Aus diesem Grund müssen Unternehmen ein IT-Audit durchführen, um sicherzustellen, dass ihre Daten und ihr Netzwerk vor Angriffen geschützt sind. Ein IT-Sicherheitsaudit kann das Einzige sein, was zwischen Erfolg und Misserfolg steht.

Was ist ein IT-Audit?

Audits klingen schlecht. Niemand möchte diesen Brief erhalten, in dem angekündigt wird, dass der IRS eine Prüfung Ihrer Finanzen einleiten wird. Eine Revision bedeutet aber nur eine amtliche Einsichtnahme in die eigenen Konten. Ein IT-Audit ist daher eine offizielle Untersuchung der IT-Infrastruktur, der Richtlinien und des Betriebs einer Organisation. Es fügt auch eine Bewertung hinzu, um Verbesserungen vorzuschlagen. IT-Audits werden seit Mitte der 1960er Jahre durchgeführt und seitdem mit fortschreitender Technologie kontinuierlich weiterentwickelt. Dies ist ein wichtiger Bestandteil eines guten IT-Projektmanagementverfahrens.

Sie können sich dies als IT-Sicherheitsaudit vorstellen. Es geht darum zu sehen, ob die vorhandenen IT-Kontrollen die Vermögenswerte des Unternehmens angemessen schützen, die Integrität der Daten gewährleisten und mit den Zielen und Zielsetzungen des Unternehmens übereinstimmen. Das bedeutet, dass alles, was mit der IT zu tun hat, überprüft wird, von der physischen Sicherheit bis hin zu den gesamten geschäftlichen und finanziellen Belangen.

Fünf Kategorien von IT-Audits

Grob gesagt kann ein IT-Audit in zwei Bereiche unterteilt werden: allgemeine Kontrollüberprüfung und Anwendungskontrollüberprüfung. Aber wenn Sie genauer werden möchten, hier sind fünf Kategorien eines gut durchgeführten Audits.

- Systeme & Anwendungen: Dies konzentriert sich auf die Systeme und Anwendungen innerhalb einer Organisation. Es stellt sicher, dass sie auf allen Aktivitätsebenen angemessen, effizient, gültig, zuverlässig, zeitnah und sicher sind.

- Informationsverarbeitungseinrichtungen: Überprüft, ob der Prozess korrekt, rechtzeitig und genau funktioniert, ob unter normalen oder störenden Bedingungen.

- Systementwicklung: Um zu sehen, ob die Systeme, die sich in der Entwicklung befinden, in Übereinstimmung mit den Standards der Organisation erstellt werden.

- Management der IT- und Unternehmensarchitektur: Sicherstellen, dass das IT-Management strukturiert und kontrolliert und effizient abläuft.

- Client/Server, Telekommunikation, Intranets und Extranets: Hier geht es um Telekommunikationssteuerungen wie einen Server und ein Netzwerk, das die Brücke zwischen Clients und Servern bildet. All dies kann mit Hilfe von IT-Projektmanagementsoftware beschleunigt werden.

Wer ist verantwortlich?

Ein IT-Auditor ist für die internen Kontrollen und Risiken verantwortlich, die mit dem IT-Netzwerk einer Organisation verbunden sind. Dazu gehören die Identifizierung von Schwachstellen im IT-System und die Reaktion auf etwaige Funde sowie die Planung zur Verhinderung von Sicherheitsverletzungen. Für diese Fähigkeit gibt es Zertifizierungen, wie z. B. Certified Information System Auditor (CISA) und Certified Information Systems Security Professionals (CISSP).

Was ist eine gute Frequenz?

Obwohl es keine strengen Regeln für die Häufigkeit gibt, müssen regelmäßige IT-Sicherheitsaudits Teil der ständigen Bemühungen eines Unternehmens sein. Sie brauchen Zeit und Mühe, also ist es ein Balanceakt. Am besten untersuchen Sie, wie oft andere Organisationen in Ihrer Branche und Größe usw. ihre durchführen, um eine Basislinie zu erhalten.

Best Practices für IT-Audits

Der Prozess der Durchführung eines IT-Audits ist komplex und berührt alle Aspekte Ihres Informationssystems. Es gibt weitreichende allgemeine Managementprobleme und Richtlinien, die berücksichtigt werden müssen. Es gibt auch Sicherheitsarchitektur und -design, Systeme und Netzwerke, Authentifizierung und Autorisierung und sogar physische Sicherheit. Es beinhaltet Kontinuitätsplanung und Notfallwiederherstellung, wie jedes gute Risikomanagement.

Es gibt auch einige übergeordnete Best Practices, die Sie durch das Labyrinth führen können, damit Sie effektiv beginnen und enden können. Diese fünf Tipps helfen Ihnen, ein IT-Sicherheitsaudit richtig durchzuführen.

- Umfang: Wenn Sie den Umfang des Audits im Voraus kennen, ist es wahrscheinlicher, dass Sie ein Audit haben, das ohne Probleme läuft. Zum einen sollten Sie alle relevanten Stakeholder in die Planung einbeziehen. Sprechen Sie mit denen, die im IT-Umfeld arbeiten. Sie können Ihnen helfen, zu verstehen, welche Risiken Sie identifizieren möchten, und die aktuellen Fähigkeiten des Systems zu verstehen. Auf diese Weise haben Sie eine bessere Vorstellung davon, ob neue Technologien eingeführt werden müssen oder nicht. Informieren Sie sich außerdem über die geltenden Gesetze und Vorschriften, um sicherzustellen, dass Sie die Vorschriften einhalten.

- Externe Ressourcen: Möglicherweise haben Sie ein intern zusammengestelltes Team, das in der Lage ist, das IT-Sicherheitsaudit selbst durchzuführen, oder Sie müssen externe Auftragnehmer suchen, die Ihnen bei Teilen oder dem Ganzen helfen. Dies muss vorher festgelegt werden. Möglicherweise haben Sie einen IT-Audit-Manager oder müssen einen Berater einstellen, der das Team dann schulen kann, worauf es zwischen IT-Audits achten sollte.

- Implementierung: Informieren Sie sich über Ihr Inventar und tragen Sie diese Systeme in eine nach Priorität geordnete Liste ein. Machen Sie sich mit Industriestandards, Methoden und Verfahren vertraut, um sicherzustellen, dass Sie mit den aktuellsten Praktiken Schritt halten. Werten Sie Ihr Audit aus, um festzustellen, ob Vermögenswerte geschützt und Risiken gemindert sind.

- Feedback: IT-Auditberichte können sich anfühlen, als wären sie in einer anderen Sprache, wenn Sie kein IT-Experte sind. Damit die Prüfung wirksam ist, muss die Prüfung den Entscheidungsträgern klar sein. Der IT-Auditor sollte den Bericht persönlich übergeben und eventuelle Fragen vor Ort stellen, damit es am Ende keine Zweifel an der Arbeit und den entdeckten Schwachstellen gibt.

- Wiederholung: Ein IT-Audit ist natürlich kein einmaliges Ereignis, aber zwischen den Audits gibt es immer noch Arbeit zu tun. Dazu gehört das Anbieten von Empfehlungen für die Zukunft unter Verwendung von IT-Software, die Systeme, Benutzer und Assets automatisch überwachen kann. Es ist eine gute Idee, einen Plan aufzustellen, um geltende Gesetze, Vorschriften und neue Entwicklungen vierteljährlich zu überprüfen, da sich der Technologiebereich bekanntermaßen schnelllebig entwickelt.

ProjectManager.com für IT-Audit

Bei der Durchführung eines IT-Audits gibt es viele Aufgaben, die wahrscheinlich von einem Team ausgeführt werden müssen. Klingt nach einem Projekt. Während es Softwarepakete gibt, die darauf ausgelegt sind, die IT-Sicherheit zu überwachen, ist ein Audit ein anderes Tier und kann von einer Projektmanagement-Software profitieren, um es effektiv zu kontrollieren.

Jedes Audit kann in eine Reihe von Aufgaben unterteilt werden, so wie Sie einen Projektstrukturplan (PSP) verwenden, um ein großes Projekt in kleinere, überschaubarere Teile zu zerlegen. Eine Aufgabenliste kann priorisiert und dann diese Tabelle auf ProjectManager.com hochgeladen werden, wo sie von einer statischen Tabelle in ein dynamisches Tool umgewandelt wird.

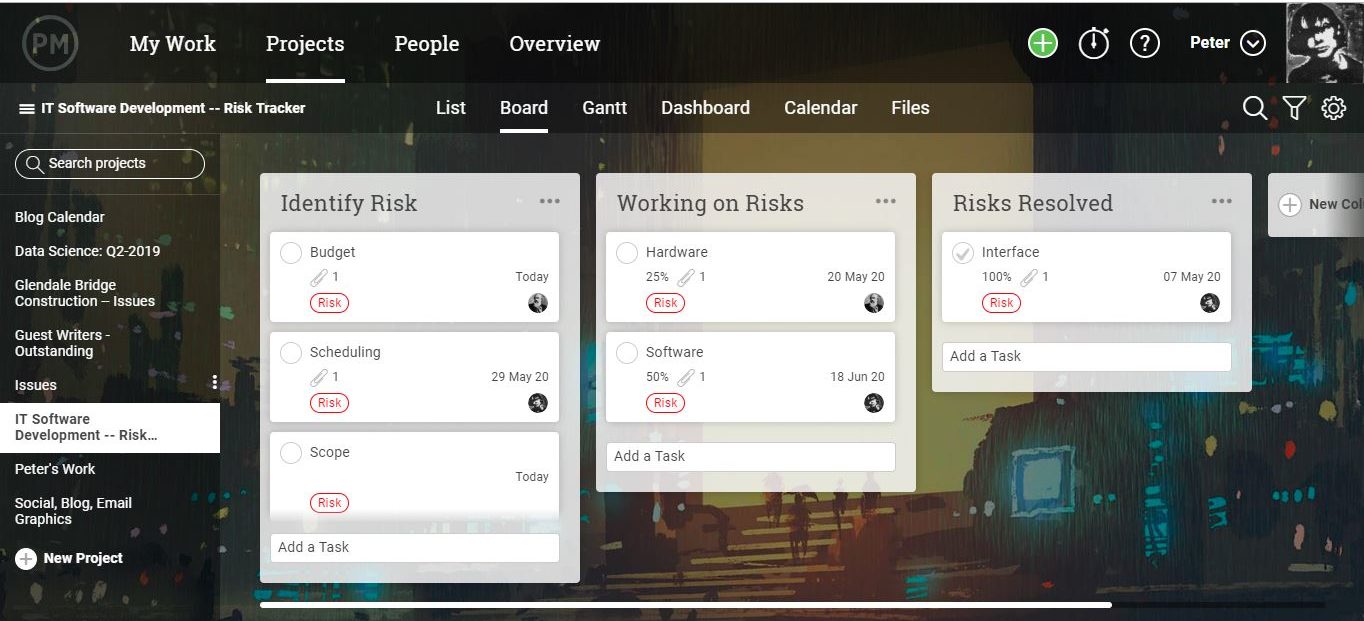

Visualisieren Sie den Workflow mit Kanban

Nach dem Import kann die Aufgabenliste auf verschiedene Arten angezeigt werden. Es gibt das Kanban-Board, das den Arbeitsablauf visualisiert. Die verschiedenen Aufgaben sind einzelne Karten, die nach Spalten organisiert sind, die angeben, ob die Arbeit begonnen, in Bearbeitung oder erledigt werden soll. Diese Karten können einem oder mehreren Teammitgliedern zugewiesen werden, die sie zur Zusammenarbeit direkt kommentieren können. Auch Dateien und Bilder können angehängt werden.

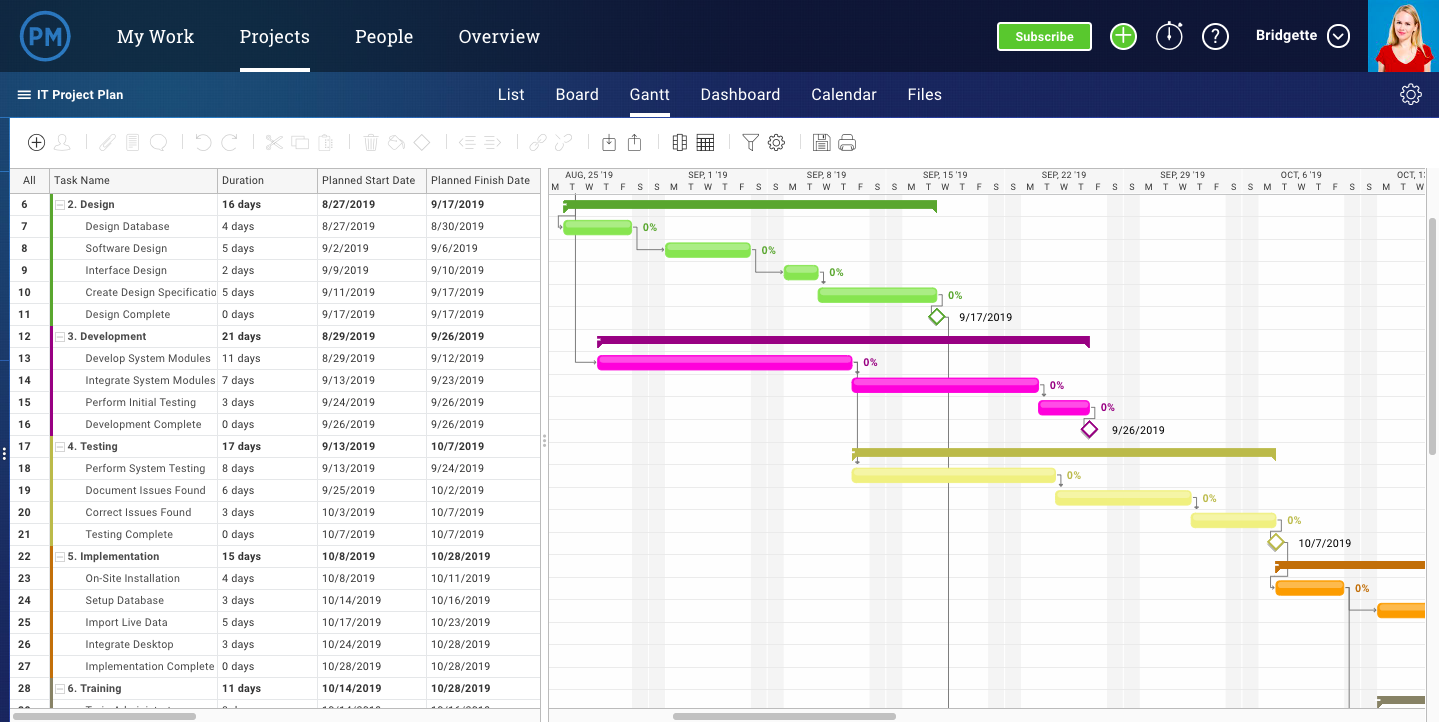

Erstellen Sie mit Gantt einen Audit-Zeitplan

Eine andere Ansicht ist das Gantt. Dies zeigt Ihre Aufgabenliste auf der linken Seite und füllt diese Aufgaben auf einer Zeitachse auf der rechten Seite aus. Die Aufgaben können wiederum zugewiesen, bearbeitet und nachverfolgt werden. ProjectManager.com ist eine Cloud-basierte Software, sodass alle Statusaktualisierungen sofort wiedergegeben werden. Aufgabenabhängigkeiten können verknüpft werden, um zu vermeiden, dass Teammitglieder blockiert werden, und wenn Fristen geändert werden müssen, kann dies durch einfaches Ziehen und Ablegen der Aufgabenzeitachse erfolgen.

Projekt-Dashboards zur Überwachung des Audits

In Bezug auf die Überwachung des Fortschritts des IT-Sicherheitsaudits und die Berichterstattung an das Management verfügt ProjectManager.com über ein Echtzeit-Dashboard. Es hält den Projektleiter auf dem Laufenden, was vor sich geht, und verarbeitet die Zahlen automatisch, indem es Projektmetriken in klaren und farbenfrohen Grafiken und Diagrammen anzeigt. Diese können dann nach den gewünschten Daten gefiltert und für eine Präsentation geteilt oder ausgedruckt werden.

ProjectManager.com hat auch viele kostenlose Vorlagen, die Sie in verschiedenen Phasen eines jeden Projekts unterstützen. Unsere IT-Risikobewertungsvorlage ist ein großartiger Ausgangspunkt, wenn Sie ein IT-Audit durchführen.

Informationstechnologie ist Teil fast jeder Organisation. Die Vorteile sind groß, aber auch die Risiken. ProjectManager.com ist eine Cloud-basierte Projektmanagement-Software, die IT-Experten hilft, die komplexen Aufgaben zu bewältigen, die mit einem IT-Audit verbunden sind. Probieren Sie es noch heute kostenlos mit dieser 30-tägigen Testversion aus.