顧客データのプライバシー: ビジネスを保護するための交渉不可能な 10 のベスト プラクティス

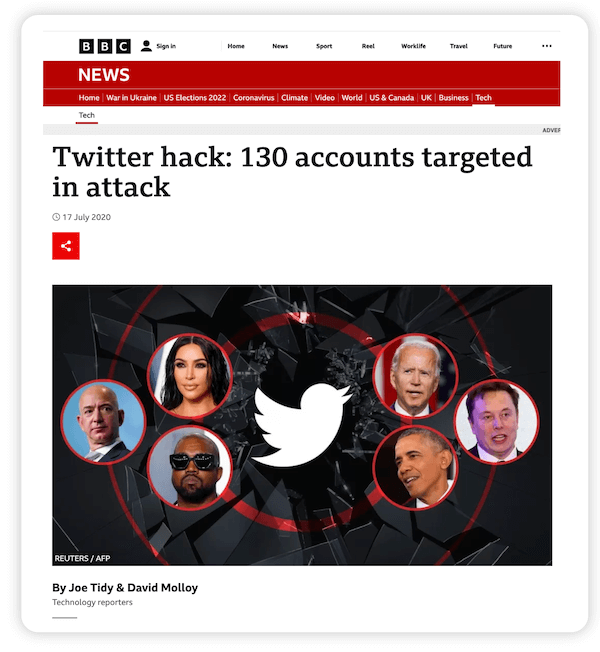

公開: 2022-11-232020 年 7 月、ハッカーが Twitter の内部ツールにアクセスして、イーロン マスク、ビル ゲイツ、バラク オバマ、ジェフ ベゾスなどの 130 の著名な Twitter アカウントを押収し、「ビットコインを 2 倍にする」詐欺を実行しました。

何千人もの Twitter ユーザーが騙され、わずか数時間でハッカーは 118,000 ドル相当のビットコインを盗みました。 それ以来、Apple や Facebook などの大規模な多国籍企業から、大学、ホテル、病院、政府機関、さらには教会や募金 Web サイトに至るまで、何千もの組織が侵害されています。

実際、顧客データを収集、処理、または保存する組織は、侵害のリスクにさらされています。これには、あなたの組織も含まれます。 そのため、このデータを保護するために今すぐ行動する必要があります。 この記事では、その方法を説明します。

目次

- データプライバシーの重要性

- 知っておくべきデータプライバシーの規制と基準

- データのプライバシーとデータ セキュリティに対する最大の脅威

- 顧客データを保護するための 10 のベスト プラクティス

データプライバシーの重要性

データ プライバシーの対策と管理には、情報の機密性と完全性を保護すること、顧客との信頼を構築すること、およびデータ プライバシー法を遵守することの 3 つの主要な目標があります。 これらの制御を実装しないと、個人と組織の両方に深刻な結果をもたらす可能性がある侵害につながる可能性があります。

個人への影響

データが盗まれた個人は、個人情報の盗難や詐欺の被害者になる可能性があります。 ハッカーは、盗んだデータを使用して被害者になりすまし、信用枠を開設したり、ローンを申請したりする可能性があります。

機密データや個人データが失われると、被害者は屈辱、差別、経済的損失、または精神的損傷に直面する可能性もあります。 深刻な場合、健康、生命、または家族が脅かされる可能性があります。

組織への影響

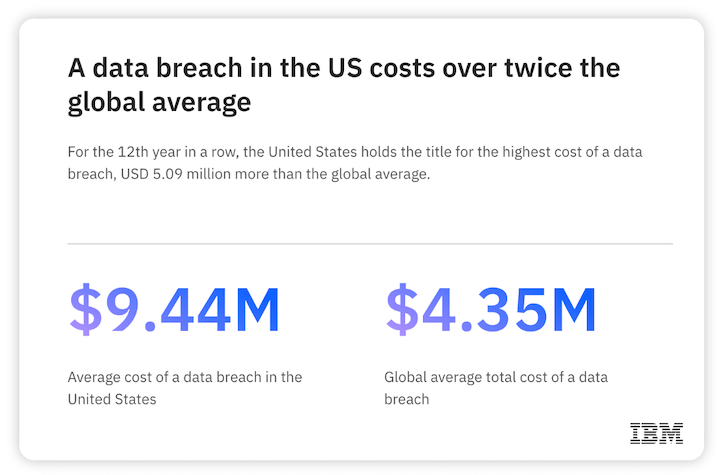

データ侵害は、組織にも、特に財政的に損害を与えます。 IBM によると、侵害の平均コストは 2022 年に 435 万ドルに達しました。侵害コストには、攻撃者の身代金要求に加えて、侵害の修復とフォレンジック調査に関連する「クリーンアップ コスト」が含まれる場合があります。 規制上の罰金や訴訟もコストに追加される可能性があります。

侵害は、会社の評判、顧客の認識、および株価にも損害を与える可能性があります。 顧客の信頼を失い、契約上の義務を果たすのに苦労する可能性があり、ビジネス関係や利益に影響を与える可能性があります。

知っておくべきデータプライバシーの規制と基準

近年のデータ侵害の相次ぐ後、多くの政府がデータ プライバシー法を施行しました。 これらの法律は、組織が消費者データを収集、処理、保存、および破棄する方法を規制しています。 これらは、消費者データのプライバシーを保護し、データ侵害による損害から消費者を保護することを目的としています。

GDPR

GDPR は、EU 居住者の情報を収集する国で事業を行っているすべての企業に適用されます。 企業がこのデータを収集、使用、送信、および保護する方法を管理します。 法律を順守しない組織には、2,000 万ドル以上または世界の総売上高の 4% の罰金が科される可能性があります。

米国のデータプライバシー法

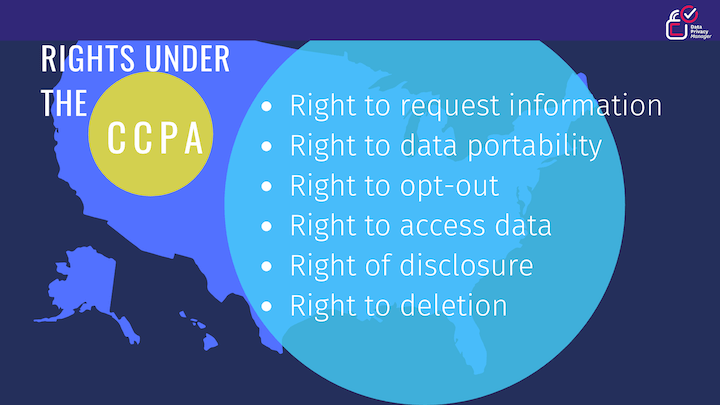

米国には、単一の連邦データ プライバシー法はありません。 代わりに、組織が消費者データを収集、処理、または使用する方法を規定する多数のセクターまたは州固有の法律があります。 たとえば、Health Insurance Portability and Accounting Act (HIPAA) は、保護された医療情報 (PHI) のプライバシーを維持することを目的としています。 同様に、カリフォルニア州消費者プライバシー法 (CCPA) は、事業体がカリフォルニア州居住者の個人情報を収集する方法を管理しています。

画像ソース

業界固有のプライバシー基準

一部の業界団体は、特定の業界の組織に適用されるプライバシー基準を策定しています。 その一例が PCI-DSS です。これは、消費者のクレジット カード情報を収集する世界中のすべての加盟店に適用されます。 この基準はどの政府によっても施行されていませんが、加盟店はクレジット カード会社との契約関係により、これを遵守する必要があります。 目標は、企業がカード所有者データを保護し、クレジット カード詐欺を防止するために必要なセーフガードを確実に実装することです。

テクノロジーおよび広告業界では、近年、プライバシーの名の下に多くの変化が見られます。 たとえば、Google は検索語レポートの可視性を低下させ、Facebook は集約イベント測定を義務付けています。

無料ガイド: プライバシーに配慮した 10 の Facebook ターゲティング戦略

データのプライバシーとセキュリティに対する最大の脅威

データのプライバシーは、データの収集、共有、および使用方法を制御することであり、データセキュリティは、外部の攻撃者や悪意のある内部関係者からデータを保護することに関係しています。 これらの違いにもかかわらず、これらのアイデアの間にはいくつかの重複があります。 さらに、データのプライバシーとセキュリティの両方に影響を与える可能性のある多くの脅威があります。

フィッシング詐欺

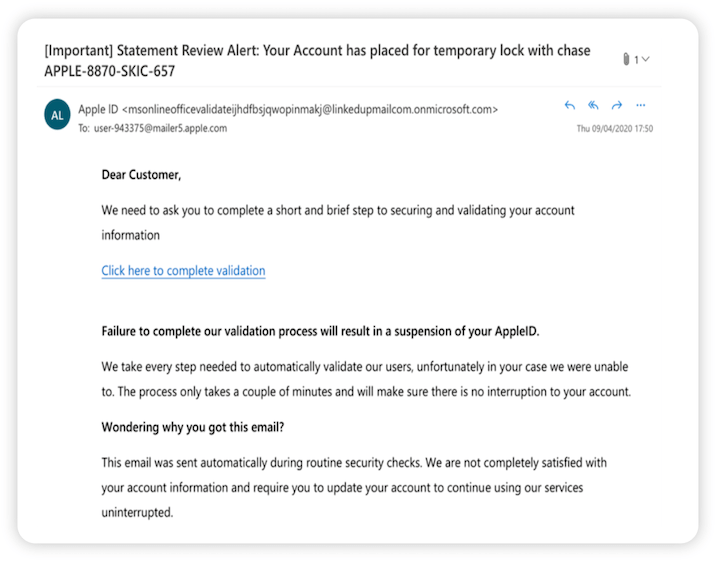

フィッシング詐欺では、攻撃者は信頼できるソースから送信されたように見える電子メールを送信します。 電子メールには、悪意のあるリンクまたは悪意のある添付ファイルが含まれている可能性があります。 ユーザーがリンクをクリックすると、個人情報の提供を求められる Web サイトに移動します。

その後、攻撃者はこの情報を盗み、侵害を引き起こします。 ユーザーが添付ファイルを開くと、攻撃者はデバイスを侵害する可能性があります。 また、企業ネットワーク上の他のリソースにアクセスして、広範囲に被害を与える可能性があります。 したがって、ビジネスに適したフィッシング対策ソリューションに確実に投資することが重要です。

画像ソース

マルウェアとランサムウェア

マルウェアとランサムウェアは、データ セキュリティとプライバシーに対する大きな脅威です。 ランサムウェア攻撃では、攻撃者が企業のデバイスをマルウェアに感染させ、システムを暗号化し、ユーザーをロックアウトします。 解読キーと引き換えに、犯罪者は組織に多額の身代金を要求します。 多くのランサムウェアは、ネットワーク全体に広がり、大量のデータを盗み出す可能性があります。

インサイダーの脅威

インサイダーの脅威は、データ プライバシーに対するもう 1 つの深刻な脅威です。 2020 年以降、インサイダー インシデントの頻度は 44% 増加し、インシデントあたりのコストは 1,538 万ドルに増加しました。

一部の脅威は、従業員やサードパーティ ベンダーなどの悪意のある、または侵害された内部関係者から発生します。 また、悪意のない、または不注意な内部関係者によるものもあり、サイバーセキュリティの衛生状態が不十分です。 たとえば、あるユーザーが自分のパスワードを同僚と共有し、別のユーザーが機密データをパブリック フォルダーに保存している場合があります。 このような間違いは、偶発的なデータ漏洩や露出につながる可能性があります。

ソフトウェアの脆弱性

デバイスやアプリケーションのセキュリティの脆弱性は、サイバー犯罪者への扉を開きます。 多くの攻撃者がこれらの脆弱性を悪用して組織を攻撃し、顧客データを盗み出したり侵害したりしています。

顧客データのプライバシーを保護するための 10 のベスト プラクティス

ここでは、貴重な顧客データをサイバー攻撃者やハッカーから保護する 10 の方法を紹介します。

1. 収集しているデータを知る

データが何であり、どこに保存されているかを知っている場合にのみ、データを保護できます。 顧客から収集するデータの種類、その使用方法、使用者を理解します。 また、データの機密性、保存場所、共有時期についても知っておく必要があります。

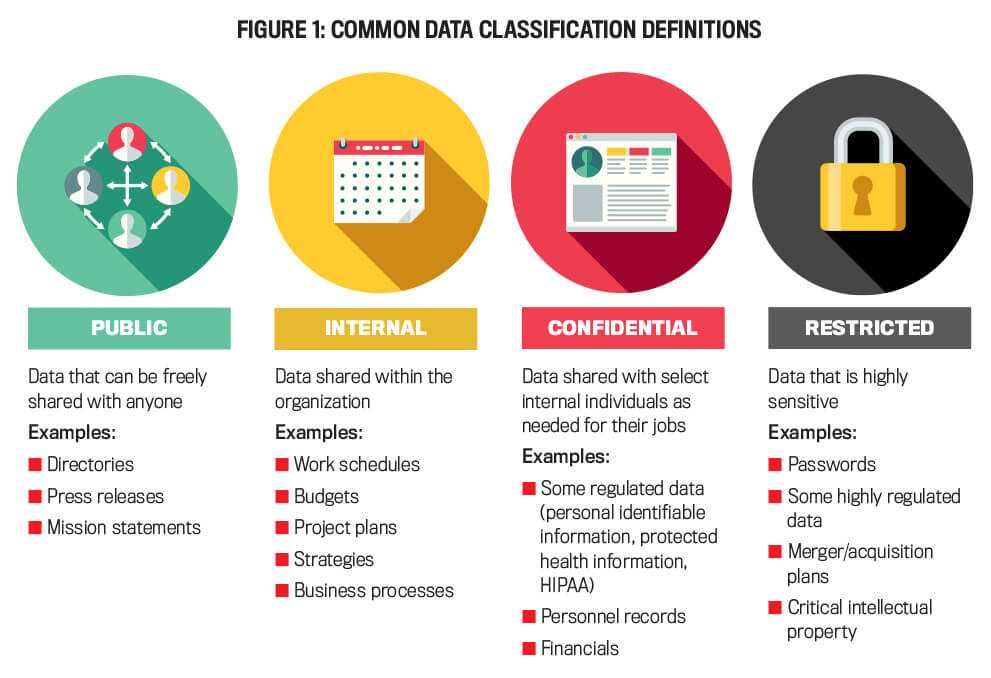

データ監査を実施して、企業全体のデータを特定します。 次に、機密性、ユースケース、アクセシビリティの必要性に従って、各データ型を分類します。 最後に、保護する必要があるデータと、組織に適用されるコンプライアンス法を理解するために、データ インベントリを準備します。

画像ソース

考慮すべきデータの分類を次に示します。

- 公開データ:プレス リリース、ミッション ステートメント、ディレクトリ リスト情報。

- 内部データ:作業スケジュール、予算、プロジェクト計画、ビジネス プロセス、戦略、マーケティング データ。

- 機密データ:個人情報、保護された健康情報、人事記録、財務情報。

- 制限付きデータ:パスワード、合併/買収計画、知的財産。

2. 必要な情報だけを収集する

限られた量の個人データを収集することで、データ侵害の潜在的な損害を最小限に抑えることができます。 ビジネスで特定の目標を達成するために必要なプライベート データまたは機密データのみを収集します。たとえば、カスタマー エクスペリエンスと顧客維持率の向上です。

どのデータが不可欠であるかを評価するには、定期的なデータ監査を実施します。 次に、そのデータが実際に必要かどうかを評価します。 そうでない場合は、収集を停止します。 このようにして、違反が発生した場合の損失の可能性を減らすことができます.

3. 透明性のあるデータ使用およびプライバシー ポリシーを作成して公開する

明確なデータ プライバシー ポリシーを定義して実装し、それをすべての利害関係者に伝達します。 ポリシーでは、データへのアクセスを誰にどのように許可するかを指定する必要があります。 また、データの使用方法と使用方法を明確に示す必要があります。

また、ビジネス Web サイトで顧客のプライバシー ポリシーを公開します。 ポリシーには、会社が顧客データを収集、保存、使用、および保護する方法を記載する必要があります。 ポリシーを変更する場合は、必ず顧客に通知してください。

4. すべての機密ユーザー データを暗号化する

暗号化されていない保存状態の悪いデータは、ハッカーが組織を攻撃する理由になります。 転送中と保管中の両方で、すべてのデータを暗号化します。 256 キー ビット長の暗号化を使用して電子メールのデータを保護し、ファイル レベルの暗号化を使用してシステムやサーバー上のデータを保護します。

さらに、定期的にデータのバックアップを作成し、バックアップを安全な場所に保管してください。 これにより、ランサムウェアのようなサイバー攻撃の標的になったとしても、データにアクセスできます。 さらに、身代金を支払う必要はありません。

画像ソース

5. フィッシング詐欺から保護する

フィッシング攻撃による損失のリスクを軽減するには、組織全体に電子メール スパム フィルターを実装します。 また、新しい脅威に対処し、データを継続的に保護するために自動的に更新されるウイルス対策およびマルウェア対策ソフトウェアですべてのデバイスを更新します。

フィッシング攻撃の影響を最小限に抑えるには、人が重要な役割を果たします。 従業員がメール詐欺に遭遇した場合は、適切な担当者または部門に報告するよう奨励してください。

6. すべてのソフトウェアを更新する

ハッカーは、デバイスやソフトウェアのセキュリティの脆弱性を利用して、組織を攻撃し、顧客データを侵害します。 通常、ソフトウェア ベンダーは、製品の脆弱性を検出した後にパッチをリリースします。 これらのパッチを実装して、ソフトウェアを最新の状態にし、顧客データを保護してください。

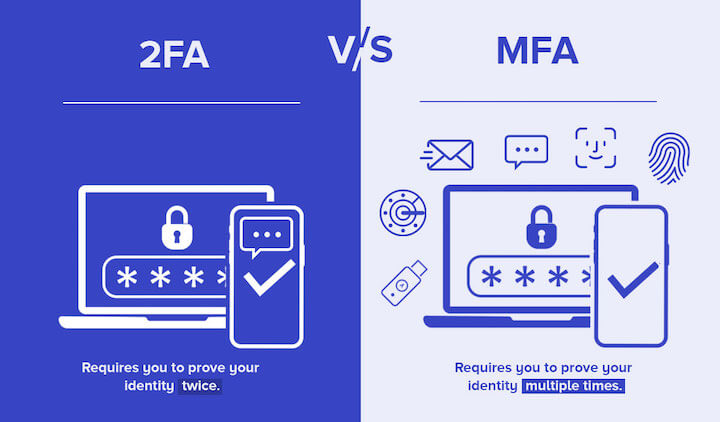

7. 多要素認証を実装する

多要素認証 (MFA) は、企業のアカウントとデータに対してより堅牢な保護を提供します。 MFA には、パスワードだけでなく、追加の認証要素が必要です。 そのため、ハッカーが許可されたユーザーのパスワードを盗んだとしても、エンタープライズ アカウントにログインするには 2 番目の要素が必要になります。 通常、この要素は許可されたユーザーの管理下にあるため、ハッカーが侵害したり盗んだりすることは困難です。

画像ソース

8.サイバーセキュリティの実践について人々を訓練する

サイバーセキュリティ教育は、サイバーセキュリティにおける人関連の弱点を排除するために不可欠です。 サイバーセキュリティのベスト プラクティスについて従業員を教育します。 フィッシング攻撃の兆候を認識し、ソーシャル エンジニアリング詐欺を回避する方法をトレーニングします。

強力なパスワードと MFA の重要性を説明する。 また、公共の Wi-Fi ネットワークを仕事に使用すべきではなく、組織のセキュリティおよびプライバシー ポリシーを常に遵守すべき理由を説明します。

9. データへのアクセスを制限する

知る必要があるという基準でデータへのアクセスを制限することで、データに対する内部の脅威を最小限に抑えます。 可能な限り、最小権限の原則 (PoLP) を実装して、ユーザーが自分の役割に必要なデータにのみアクセスまたは編集できるようにします。 ID およびアクセス管理 (IAM) ツールを使用して、アクセス レベルとアクセス許可を管理します。

10. 包括的なデータ保護インフラストラクチャを実装する

顧客データを保護し、侵害を回避するには、次のすべてのツールを備えた包括的なセキュリティ インフラストラクチャが必要です。

- ウイルス対策およびマルウェア対策ソフトウェア

- アンチアドウェアおよびアンチスパイウェア ソフトウェア

- 次世代のウェブ ファイアウォール

- ポップアップ ブロッカー

- エンドポイントの検出と対応 (EDR) ツール

- 脆弱性スキャナー

- パスワードマネージャー

- MFA

これらのツールの予算を確保します。 これらは組織をデータ侵害から保護するのに役立ち、かなり迅速に投資を回収できます。

ビジネス、顧客、データを安全に保つ

近年、データ侵害の数と頻度は大幅に増加しています。 過去 5 年間は特にひどい状況で、ハッカーは多数の著名な組織を標的にし、何百万人もの人々に影響を与えました。

幸いなことに、すべてが失われるわけではありません。 収集して使用するデータをある程度制御できます。 さらに重要なことは、このデータを保護して、悪意のある人の手に渡らないようにすることです。 ここで紹介するアイデアとベスト プラクティスを採用することで、会社と顧客に対するリスクを軽減できます。

- 収集しているデータを知る

- 重要な情報のみを収集する

- 透明性のあるデータ使用およびプライバシー ポリシーを作成して公開する

- すべての機密ユーザー データを暗号化する

- フィッシング詐欺から保護する

- すべてのソフトウェアを更新する

- 多要素認証を実装する

- サイバーセキュリティの実践について人々を訓練する

- データへのアクセスを制限する

- 包括的なデータ保護インフラストラクチャを実装する

著者について

Irina Maltseva は、Aura のグロース リードであり、ONSAAS の創設者です。 過去 7 年間、彼女は SaaS 企業がインバウンド マーケティングで収益を伸ばすのを支援してきました。 以前の会社であるハンターでは、イリーナは 3M のマーケティング担当者が重要なビジネス コネクションを構築するのを支援しました。 現在、Aura では、すべての人にとってより安全なインターネットを作成するという使命に取り組んでいます。 連絡を取るには、LinkedIn で彼女をフォローしてください。