Importância da proteção de aplicativos durante o desenvolvimento de aplicativos móveis

Publicados: 2022-01-02Atualmente, a maioria das pessoas em todo o mundo tem smartphones no bolso. Devido ao aumento da popularidade, ele se tornou um alvo fácil para hackers. Como resultado, a segurança do aplicativo se tornou um problema muito comum. Hoje, a segurança de aplicativos móveis se tornou uma questão pertinente em todo o mundo. Você pode ver isso nas notícias onde houve casos de hackers explorando pontas soltas no software móvel para fazer mau uso de informações críticas, espionar os usuários ou até mesmo roubar dinheiro.

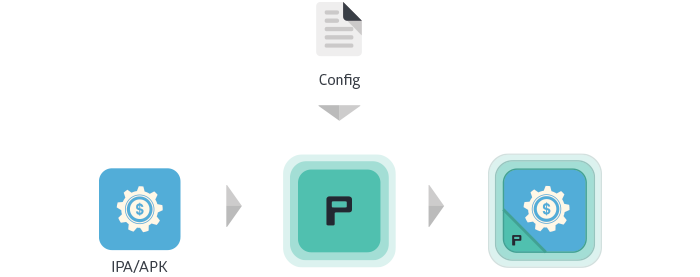

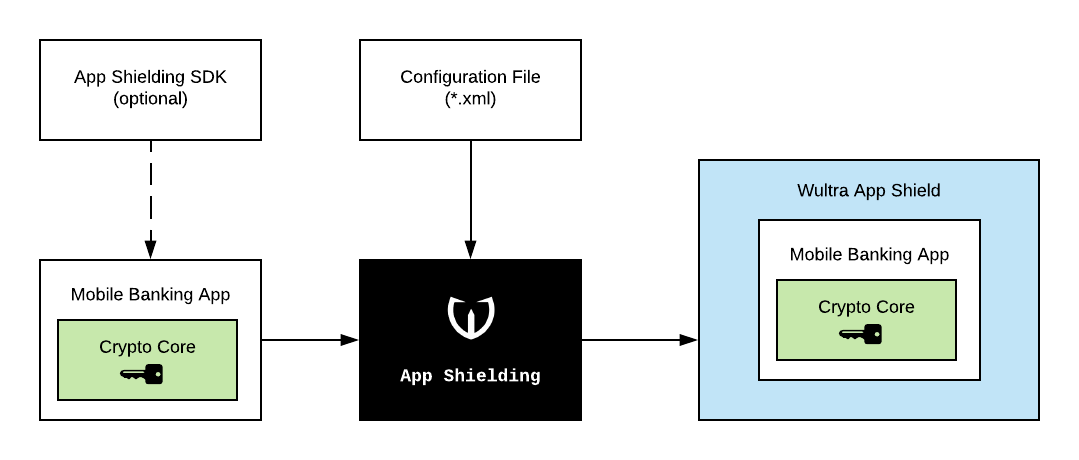

Para interromper essa atividade, as empresas de segurança não recorreram a uma técnica avançada conhecida como “blindagem de aplicativos”. Não passa de um processo para complicar o código binário do aplicativo móvel para, supostamente, dificultar a engenharia reversa dos hackers.

Nas próximas seções deste artigo, tentamos lançar luz sobre os vários aspectos da proteção de aplicativos no mundo prático que podem funcionar para a melhoria das empresas de desenvolvimento de aplicativos móveis enquanto fornecem os serviços de desenvolvimento de aplicativos móveis. Prometemos que depois de ler este conteúdo, você terá informações relevantes relativas à proteção de aplicativos durante o processo de desenvolvimento de aplicativos móveis.

Antes de passarmos para o final deste artigo, é extremamente importante entender onde exatamente a blindagem de aplicativos pode ser útil na vida prática. Com o auxílio da “blindagem de aplicativos” é possível proteger a propriedade intelectual e garantir que não haja pirataria, o que se tornou uma grande dor de cabeça nos dias de hoje.

O processo começa com a modificação do código do aplicativo de um serviço, o que torna extremamente difícil para alguém adulterá-lo. Com a ajuda da “proteção de aplicativos”, torna-se extremamente difícil para os hackers obterem acesso aos bloqueios de direitos digitais e roubar mídias facilmente.

Agora que você entendeu o conceito de proteção de aplicativo, vamos desviar nossa atenção para a aplicação prática da proteção de aplicativo durante o desenvolvimento móvel.

Com o passar do tempo, o termo “proteção de aplicativos” evoluiu. Agora também inclui vários outros recursos. Também é conhecido como “proteção binária”. Com a ajuda dessa proteção, é possível executar verificações de validade e integridade que garantem que o aplicativo móvel esteja sendo executado em um ambiente seguro que não pode ser contaminado. Na prática, você pode ver isso na forma de verificações de autenticação biométrica. Essas verificações tornam difícil para os hackers analisarem o binário de um aplicativo móvel para encontrar maneiras de atacá-lo.

Embora esses mecanismos possam atuar como um benefício para fortalecer as defesas de aplicativos móveis, o conceito de “proteção de aplicativos” ainda está evoluindo enquanto escrevemos. Alguns dos benefícios óbvios que afirmam impedir os hackers ao interromper o código binário de um aplicativo móvel podem ser exagerados. Com o tempo, você verá o avanço dessas técnicas, o que traria novas ameaças à segurança para os usuários.

Dessa forma, você verá mais e mais empresas financeiras e outros ambientes de alto valor empregando-o para proteger seus aplicativos móveis. Porém, outras táticas como confundir os hackers não serão extremamente úteis. Razão? Um invasor poderá aprender tudo sobre o sistema sem ter a oportunidade de explorá-lo em seu proveito. Um código de proteção é mais como esconder um tesouro atrás de uma pintura. Se você tiver uma aparência segura, não importa quem pode vê-la.

Se você olhar para os bancos, corretoras de valores e bancos de varejo, verá que eles não estão mistificando seu código. No caso, você está lançando um aplicativo móvel na Google Store. Há todas as oportunidades para os hackers explorarem isso em seu benefício. Devido à falta de pesquisa por profissionais de segurança móvel, há todas as chances de descuido, o que resulta em erros de segurança que os desenvolvedores móveis precisam evitar a todo custo. Mas, há todas as chances de os hackers estarem motivados o suficiente para superar a obstrução que você colocou em seu caminho em termos de códigos. Portanto, se você tiver um hacker habilidoso, haverá todas as possibilidades de ele atingir seu objetivo.

Você pode até usar blindagem no contexto de segurança cibernética. Por exemplo, hoje você tem a opção de armazenar suas informações críticas, incluindo dados e aplicativos em ambientes de nuvem de terceiros.

Dessa forma, você pode obter a flexibilidade necessária e proteger o acesso não autorizado de entrar em seu armazenamento em nuvem. Com a ajuda da “proteção de aplicativos”, será mais fácil proteger seus dados de ambientes de nuvem não confiáveis. Embora ainda esteja em um estágio infantil, você pode esperar um maior desenvolvimento a esse respeito em um futuro próximo.

Você pode até usar a proteção de aplicativos como uma camada de gerenciamento de direitos digitais para que possa atender aos requisitos regulamentares ou formalidades de licenciamento. É altamente recomendado para empresas que trabalham com serviços de streaming de vídeo. Há momentos em que não ofuscar o código não é um grande problema no caso de aplicativos financeiros. Razão? Não acrescenta nenhuma dimensão à segurança e pode ser acessado sem muitos problemas.

Um problema com a ofuscação binária é que ela simplesmente é usada para permitir que os desenvolvedores de aplicativos móveis mascarem componentes do que seus aplicativos móveis fazem. Muitas vezes, os hackers usam malware para escapar da triagem da loja de aplicativos móveis da Apple e do Google. Ao confundir o código, um desenvolvedor móvel pode achar que protegeu com segurança suas informações confidenciais que estão incorporadas ao aplicativo. Mas isso não é verdade. Por exemplo, colocar uma pintura na frente não significa que você pode deixá-la desbloqueada.

Ao executar a proteção do aplicativo durante o desenvolvimento do aplicativo móvel, use as melhores práticas para autenticar o usuário. Examine a integridade do sistema operacional, use verificações criptográficas, como confirmar a identidade do dispositivo ou a assinatura da transação, o que pode resultar no aprimoramento das defesas de seus aplicativos móveis durante a fase de desenvolvimento. Mas, com o tempo, conforme a tecnologia evolui, lembre-se sempre de que este não é um plano de proteção de aplicativo de segurança completo em que se possa confiar por muito tempo. Você não pode simplesmente sentar-se sobre o louro e pensar que a tecnologia não será atualizada. Com o tempo, os hackers também se tornarão mais inteligentes.

A contagem regressiva final

No entanto, sentimos que os aplicativos móveis são muito mais fáceis de executar nas plataformas Android App Development ou iOS App Development devido à formação mais simples de códigos, esse dificilmente é o caso. A maioria dos aplicativos móveis funciona em sites semelhantes. Eles são executados parcialmente no telefone e parcialmente na nuvem. Com a ajuda da “proteção de aplicativo”, torna-se difícil para os hackers hackear as partes do aplicativo que são executadas em seu telefone. O curso de ação futuro para desenvolvedores móveis é pensar sobre as partes dos aplicativos que estão na nuvem.