Bedeutung der App-Abschirmung während der Entwicklung mobiler Apps

Veröffentlicht: 2022-01-02Die Mehrheit der Menschen auf der ganzen Welt hat heute Smartphones in der Tasche. Aufgrund dieser gestiegenen Popularität ist es zu einem leichten Ziel für Hacker geworden. Aus diesem Grund ist die App-Sicherheit zu einem sehr weit verbreiteten Thema geworden. Heutzutage ist die Sicherheit mobiler Apps weltweit zu einem relevanten Thema geworden. Sie können es in den Nachrichten sehen, in denen Hacker lose Enden in der mobilen Software ausnutzen, um kritische Informationen zu missbrauchen, die Benutzer auszuspionieren oder sogar Geld zu stehlen.

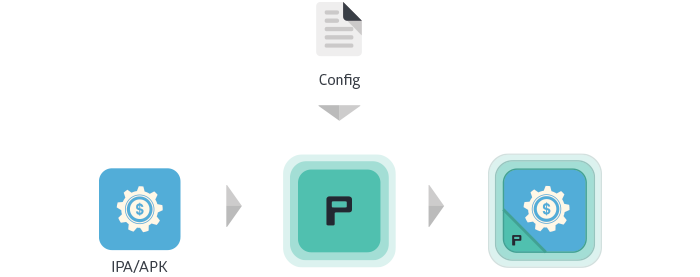

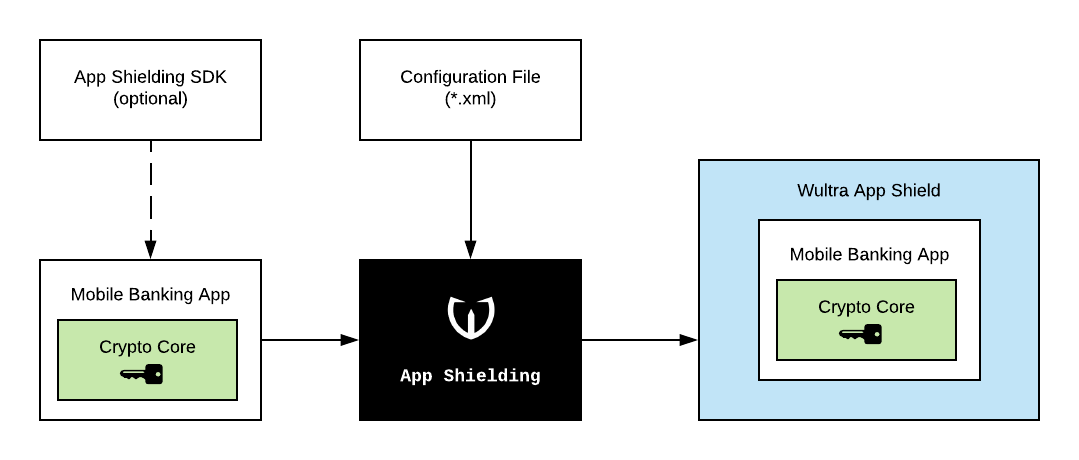

Um diese Aktivität zu stoppen, haben Sicherheitsunternehmen nicht auf eine fortschrittliche Technik namens „Application Shielding“ zurückgegriffen. Es ist nichts anderes als ein Prozess, um den Binärcode der mobilen Anwendung zu komplizieren, um Hackern angeblich das Reverse-Engineering zu erschweren.

In den kommenden Abschnitten dieses Artikels haben wir versucht, die verschiedenen Aspekte der App-Abschirmung in der Praxis zu beleuchten, die für Unternehmen zur Entwicklung mobiler Apps von Vorteil sein können , während sie die Entwicklungsdienste für mobile Apps bereitstellen. Wir versprechen Ihnen, dass Sie nach dem Lesen dieses Inhaltsartikels über relevante Informationen zur App-Abschirmung während des Entwicklungsprozesses für mobile Apps verfügen.

Bevor wir zum geschäftlichen Ende dieses Artikels übergehen, ist es äußerst wichtig zu verstehen, wo genau Anwendungsabschirmung im praktischen Leben hilfreich sein kann. Mit Hilfe des „Application Shielding“ ist es möglich, das geistige Eigentum zu schützen und sicherzustellen, dass es keine Piraterie gibt, die heutzutage zu großen Kopfschmerzen geworden ist.

Der Prozess beginnt mit der Änderung des Anwendungscodes eines Dienstes, was es extrem schwierig macht, ihn zu manipulieren. Mit Hilfe von „App Shielding“ wird es für Hacker extrem schwer, Zugang zu den digitalen Rechtesperren zu erhalten und Medien leicht zu stehlen.

Nachdem Sie das Konzept der Anwendungsabschirmung verstanden haben, wenden wir uns nun der praktischen Anwendung von App-Abschirmung während der mobilen Entwicklung zu.

Im Laufe der Zeit hat sich der Begriff „App-Shielding“ weiterentwickelt. Es enthält jetzt auch verschiedene andere Funktionen. Es wird auch als „binärer Schutz“ bezeichnet. Mit Hilfe dieser Abschirmung ist es möglich, Gültigkeits- und Integritätsprüfungen durchzuführen, die sicherstellen, dass die mobile App in einer sicheren Umgebung läuft, die nicht verfälscht werden kann. In der Praxis können Sie dies in Form von biometrischen Authentifizierungsprüfungen sehen. Diese Überprüfungen erschweren es Hackern, die Binärdatei einer mobilen App zu analysieren, um Wege zu finden, sie anzugreifen.

Während diese Mechanismen als Segen zur Stärkung der Abwehr von mobilen Apps dienen können, entwickelt sich das Konzept der „App-Abschirmung“ noch weiter, während wir schreiben. Einige der offensichtlichen Vorteile, die behaupten, Hacker durch das Stoppen des Binärcodes einer mobilen App zu stoppen, könnten überbewertet werden. Mit der Zeit werden Sie sehen, wie sich diese Techniken weiterentwickeln, was völlig neue Sicherheitsbedrohungen für die Benutzer hervorbringen würde.

Auf diese Weise werden Sie immer mehr Finanzunternehmen und andere hochwertige Umgebungen sehen, die es verwenden, um ihre mobilen Apps abzusichern. Andere Taktiken wie die Verwirrung der Hacker sind jedoch nicht sehr hilfreich. Grund? Ein Angreifer kann alles über das System erfahren, ohne die Möglichkeit zu haben, es zu seinem Vorteil auszunutzen. Ein Abschirmcode ist eher so, als würde man einen Schatz hinter einem Gemälde verstecken. Wenn Sie einen sicheren Blick haben, spielt es keine Rolle, wer sie sehen kann.

Wenn Sie sich Banken, Börsenmaklerfirmen und Privatkunden ansehen, werden Sie feststellen, dass sie ihren Code nicht mystifizieren. Falls Sie eine mobile App im Google Store einführen. Hacker haben jede Gelegenheit, sie zu ihrem Vorteil auszunutzen. Aufgrund mangelnder Forschung durch mobile Sicherheitsexperten besteht die Möglichkeit von Unachtsamkeiten, die zu Sicherheitsfehlern führen, die mobile Entwickler um jeden Preis vermeiden müssen. Es besteht jedoch die Möglichkeit, dass die Hacker motiviert genug sind, um das Hindernis zu überwinden, das Sie in Bezug auf Codes auf ihren Weg gelegt haben. Wenn Sie also einen geschickten Hacker haben, gibt es für ihn alle Möglichkeiten, sein Ziel zu erreichen.

Sie können die Abschirmung sogar im Zusammenhang mit der Cybersicherheit verwenden. Heute haben Sie beispielsweise die Möglichkeit, Ihre kritischen Informationen, einschließlich Daten und Anwendungen, in Cloud-Umgebungen von Drittanbietern zu speichern.

Auf diese Weise erhalten Sie die notwendige Flexibilität und schützen den unbefugten Zugriff vor dem Eindringen in Ihren Cloud-Speicher. Mit Hilfe von „App Shielding“ wird es einfacher, Ihre Daten vor nicht vertrauenswürdigen Cloud-Umgebungen zu schützen. Obwohl es noch in den Kinderschuhen steckt, können Sie diesbezüglich in naher Zukunft weitere Entwicklungen erwarten.

Sie können Application Shielding sogar als Ebene des Digital Rights Managements verwenden, um die behördlichen Anforderungen oder Lizenzformalitäten zu erfüllen. Es wird dringend für Unternehmen empfohlen, die an Video-Streaming-Diensten arbeiten. Es gibt Zeiten, in denen es bei Finanz-Apps keine große Sache ist, den Code nicht zu verschleiern. Grund? Es fügt der Sicherheit keine Dimension hinzu und ist ohne große Probleme zugänglich.

Ein Problem bei der binären Verschleierung besteht darin, dass sie einfach dazu verwendet wird, Entwickler von mobilen Apps zu befähigen, Komponenten ihrer mobilen App zu maskieren. Hacker verwenden oft Malware, um sich an der Überprüfung der mobilen App-Stores durch Apple und Google vorbeizuschleichen. Durch die Verwechslung mit dem Code könnte ein mobiler Entwickler denken, dass er seine sensiblen Informationen, die in die App eingebettet sind, sicher geschützt hat. Aber das ist nicht wahr. Wenn Sie beispielsweise ein Gemälde davor stellen, bedeutet das nicht, dass Sie es entsperrt lassen können.

Verwenden Sie beim Ausführen der App-Abschirmung während der Entwicklung mobiler Apps die bewährten Methoden, um den Benutzer zu authentifizieren. Untersuchen Sie die Integrität des Betriebssystems, verwenden Sie kryptografische Prüfungen wie das Bestätigen der Geräteidentität oder das Signieren von Transaktionen, um die Abwehr Ihrer mobilen Anwendungen während der Entwicklungsphase zu verbessern. Denken Sie jedoch im Laufe der Zeit, in der sich die Technologie weiterentwickelt, immer daran, dass dies kein vollständig abgesicherter Plan zur Abschirmung von Sicherheits-Apps ist, dem man lange vertrauen kann. Sie können nicht einfach auf dem Lorbeer sitzen und denken, dass die Technologie nicht aktualisiert wird. Mit der Zeit werden auch die Hacker schlauer.

Der finale Countdown

Obwohl wir der Meinung sind, dass mobile Anwendungen aufgrund der einfacheren Bildung von Codes auf Android-App-Entwicklungs- oder iOS-App-Entwicklungsplattformen viel einfacher laufen, ist dies kaum der Fall. Die meisten mobilen Apps funktionieren auf Augenhöhe mit Websites. Sie laufen teilweise auf dem Telefon und teilweise in der Cloud. Mit Hilfe von „App Shielding“ wird es für Hacker schwierig, die Teile der App zu hacken, die auf Ihrem Telefon ausgeführt werden. Die zukünftige Vorgehensweise für mobile Entwickler besteht darin, über die Teile der Anwendungen nachzudenken, die sich in der Cloud befinden.