4 maneiras de proteger seu login do WordPress

Publicados: 2019-09-18

Os hackers não precisam ser dissimulados ou sofisticados para conseguir o que desejam. Freqüentemente, eles apenas arrombam a porta da frente. Usar as ferramentas certas pode ajudar, mas há muito mais que você pode fazer para proteger seu site e garantir o login do WordPress .

Neste relatório de Nathan Finch da Aussie Hosting , eles analisaram e compararam diferentes empresas de hospedagem com base em seu desempenho. Eles descobriram que as empresas com mais tempo de inatividade também tinham servidores com manutenção inadequada, o que aumentava o risco de problemas de segurança.

- O que torna os logins do WordPress vulneráveis?

- 4 maneiras de proteger o login do WordPress

- Remova o número da versão WP

- Altere o seu URL de login

- Reduza o número de tentativas de login

- Limite o acesso e use a autenticação de dois fatores

Foi relatado que o Google coloca na lista negra cerca de 70.000 sites por semana para problemas de segurança de login do WordPress, como malware e phishing. Sua primeira linha de defesa contra infiltrações é proteger seu login do WordPress. Essa forma de controle de acesso parece óbvia, mas você ficaria surpreso com a frequência com que as medidas de segurança mais simples são esquecidas ou colocadas em segundo plano.

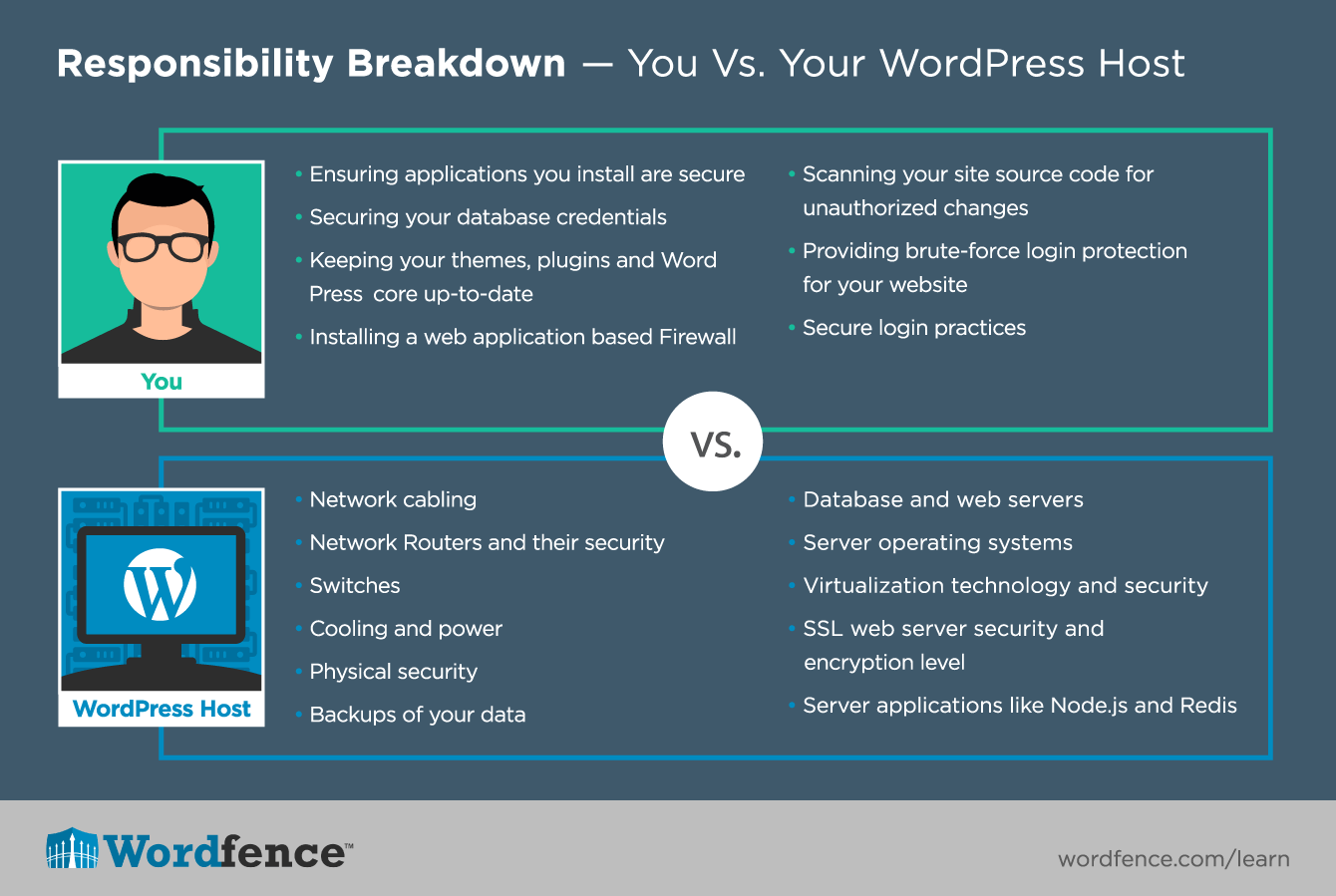

Independentemente dos recursos de segurança oferecidos pelo seu serviço de hospedagem no back-end, como proprietário de um site, a responsabilidade é sua.

- Fonte: Wordfence

O que torna os logins do WordPress vulneráveis?

A popularidade do WordPress é o que o torna um alvo fácil e atraente. Mas, o que torna a plataforma vulnerável a ataques e explorações?

Por um lado, os hackers fazem muitos reconhecimentos antes de invadir um sistema. Eles sabem que certas versões do WP têm mais vulnerabilidades do que outras, e a plataforma existe há tempo suficiente para que os profissionais saibam o que são. O número da versão está localizado nas suas páginas da web e no seu URL, a menos que você o remova.

Visualizar seu diretório também fornece muitas informações úteis, como o tipo de plug-ins e temas que você instalou. Como funciona com codificação de código aberto, deixar plug-ins não utilizados ou não suportados em seu diretório, mesmo se estiverem desabilitados, é uma maneira simples de hackers obterem acesso ao seu código. Uma vez dentro, eles podem lançar exploits, alterar a codificação, sequestrar sessões ou bloquear você em seu próprio site.

Os hackers podem verificar a indexação do diretório navegando nos locais das pastas e verificando se há uma resposta “Índice de” como esta:

/ wp-content /

/ wp-content / plugins /

/ wp-content / themes /

/ uploads /

/ images /

Eles podem procurar plug-ins vulneráveis em seu diretório por meio de uma pesquisa ativa usando ferramentas de script ou uma pesquisa passiva com solicitações HTML normais. Isso é obtido revisando o código-fonte HTML e procurando plug-ins instalados por meio de folhas de estilo CSS, comentários e links JS.

Outra forma de os hackers acessarem sites WordPress é por meio da enumeração de usuários . Este é um prelúdio simples para um ataque de força bruta que envolve descobrir nomes de usuários e adivinhar suas senhas por meio de um ataque de dicionário ou tentar entrar por meio de mecanismos padrão. Por exemplo, os usuários podem ser descobertos iterando seus Ids e adicionando-os ao URL desta forma:

wordpressexample.com/?author=1

wordpressexample.com/?author=2

wordpressexample.com/?author=3

Se funcionar, o ID de login será revelado por meio de um redirecionamento 303.

Uma ferramenta chamada WPScan , usada para teste de vulnerabilidade, pode vasculhar centenas de possíveis senhas em menos de um minuto. Ele foi capaz de retornar a seguinte saída de um tema barato em segundos:

ruby wpscan.rb -u 192.241.xx.x68 --threads 20 --wordlist 500worst.txt --username testadmin ********* SNIP ****************** [+] Iniciando a senha Brute Forcer Usuário de força bruta 'testadmin' com 500 senhas ... 100% completo. [+] Concluído em Qui. 18 de julho 03:39:02 2013 [+] Tempo decorrido: 00:01:16

4 maneiras de proteger seu login do WordPress

Felizmente, o desenvolvedor do WP e a comunidade de usuários são diligentes quando se trata de fornecer suporte. Por isso, existem ferramentas disponíveis gratuitamente e as melhores práticas que você pode aprender e implantar para manter seu site seguro.

Aqui estão quatro técnicas que você pode implementar para melhorar a segurança de login do WordPress.

1. Remova o número da versão WP

Como os hackers geralmente procuram primeiro o número da versão ao verificar vulnerabilidades, essa é a primeira coisa que você deve alterar ao configurar seu site. Isso deve ser feito de forma que seja removido de páginas, URLs e metatags sem remover o gancho do cabeçalho ou outros métodos incorretos que estão sendo anunciados na Internet.

A melhor maneira de remover o número da versão do WP é adicionar este trecho de código ao arquivo functions.php :

Para remover do cabeçalho:

remove_action ('wp_head', 'wp_generator');Para remover do feed RSS:

function remove_version_info () {

Retorna '';

}

add_filter ('the_generator', 'remove_version_info');Para remover o número da versão de scripts e estilos:

function remove_version_from_style_js ($ src) {

if (strpos ($ src, 'ver ='. get_bloginfo ('versão')))

$ src = remove_query_arg ('ver', $ src);

return $ src;

}

add_filter ('style_loader_src', 'remove_version_from_style_js', 9999);

add_filter ('script_loader_src', 'remove_version_from_style_js', 9999);Não importa quando você instala o WP, você deve sempre manter seu WordPress atualizado para a versão mais recente assim que for lançado. O mesmo vale para plug-ins e temas.

Leia mais: as atualizações são cruciais para a segurança do WordPress !

2. Altere o URL de login

O endereço de login padrão para administradores WP é yourwebsite.com/wp-admin e isso é algo que quase todo mundo familiarizado com a plataforma conhece. Tudo o que é necessário é adicionar /wp-login.php após o nome do domínio e você está dentro. Uma simples alteração no URL é tudo o que é necessário para impedir que os hackers adivinhem sua página de login.

Você pode usar um plugin como o iThemes Security para fazer isso de forma eficaz.

3. Reduza o número de tentativas de login

Outro recurso padrão do WP falho é permitir tentativas de login ilimitadas. Isso permite ataques de dicionário e outras técnicas de adivinhação de senha. O plugin de segurança do iThemes tem um recurso que bloqueia o seu site após um determinado número de tentativas de login malsucedidas e envia um alerta.

Se você deseja apenas a função de login e logout, você pode instalar um plugin chamado Limit Login Attempts Reloaded e ir em suas configurações para configurar o número de logins permitidos.

4. Limite o acesso e use a autenticação de dois fatores

Agora, você deve saber como escolher uma senha segura usando um plug-in de autenticação de dois fatores. A próxima etapa para limitar o acesso é limitar o número de pessoas que têm acesso ao funcionamento interno do seu site. Terceiro, use a autenticação de 2 fatores que usa uma combinação de senha e chave criptografada para fazer login.

Pensamentos finais!

Embora essas precauções de segurança e medidas preventivas explicadas nesta postagem não protejam seu site 100%, elas fornecem uma grande medida de segurança.

É importante lembrar que hackers e terceiros mal-intencionados estão procurando os backdoors mais fáceis para o seu site. Na maioria das vezes, soluções automatizadas são usadas para localizar esses backdoors.

Proteger seu login do WP mantém essas portas fechadas e garante que a única pessoa a ter acesso ao seu site seja você mesmo.

Aviso: Esta é uma postagem de convidado contribuído por Nathan Goldfinch da AussieHosting .