WordPressログインを保護する4つの方法

公開: 2019-09-18

ハッカーは、欲しいものを手に入れるために卑劣で洗練されている必要はありません。 多くの場合、彼らは正面玄関から侵入します。 適切なツールを使用すると役立ちますが、Webサイトを保護し、WordPressログインを保護するためにできることは他にもあります。

AussieHostingのNathanFinchによるこのレポートでは、パフォーマンスに基づいてさまざまなホスティング会社をレビューおよび比較しました。 彼らは、ダウンタイムが長い企業でもサーバーのメンテナンスが不十分であり、セキュリティ上の懸念のリスクが高まっていることを発見しました。

- WordPressログインを脆弱にする理由は何ですか?

- WordPressログインを保護する4つの方法

- WPバージョン番号を削除します

- ログインURLを変更する

- ログイン試行回数を減らす

- アクセスを制限し、2要素認証を使用する

Googleは、マルウェアやフィッシングなどのWordPressログインセキュリティの問題について、週に約70,000のWebサイトをブラックリストに登録していると報告されています。 侵入に対する最初の防衛線は、WordPressログインを保護することです。 この形式のアクセス制御は簡単に思えますが、最も単純なセキュリティ対策が見過ごされたり、後回しにされたりする頻度に驚かれることでしょう。

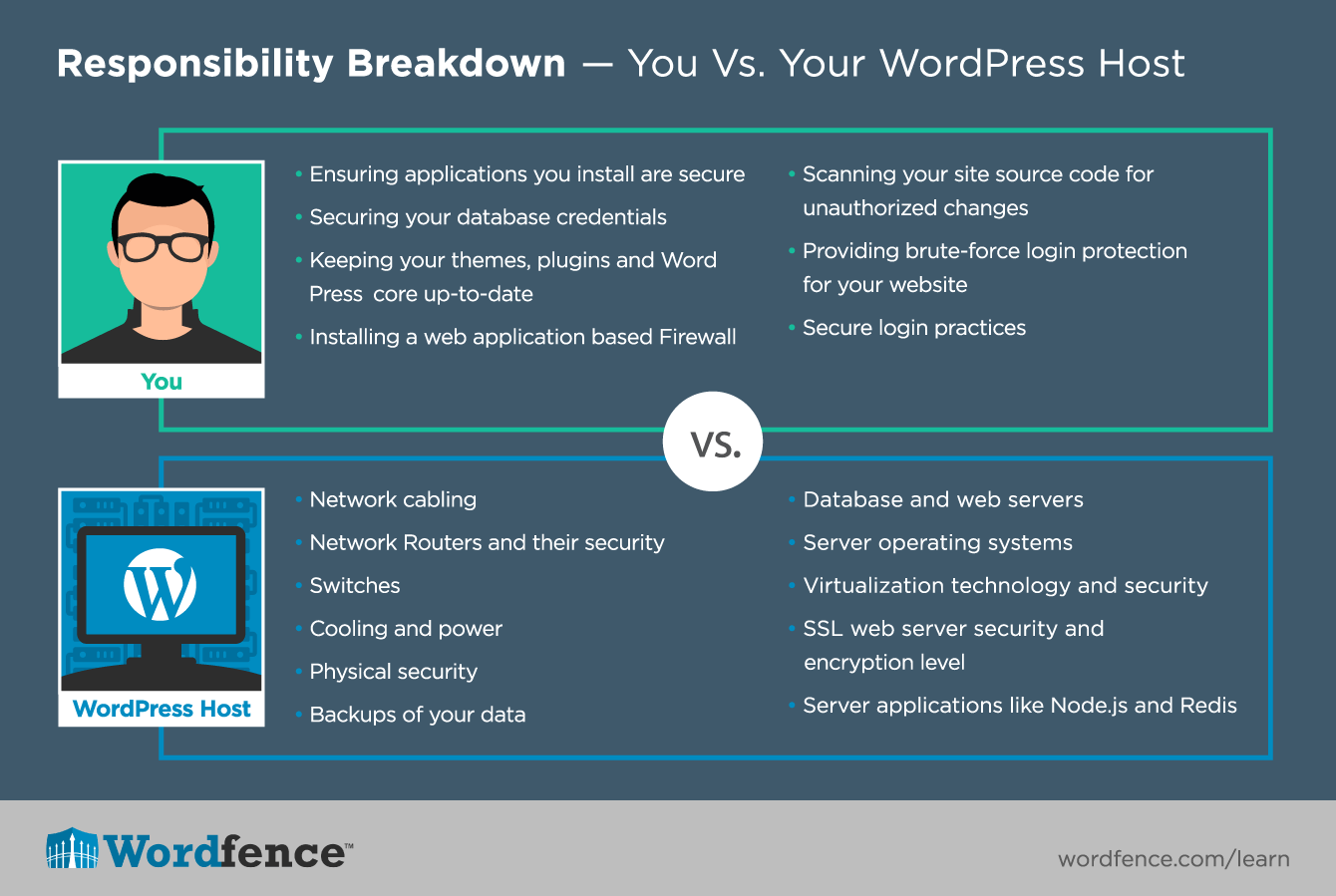

バックエンドのホスティングサービスによって提供されるセキュリティ機能に関係なく、ウェブサイトの所有者として、お金はあなたと一緒に止まります。

–出典:Wordfence

WordPressログインを脆弱にする理由は何ですか?

WordPressの人気は、WordPressを簡単で魅力的なターゲットにしている理由です。 しかし、プラットフォームが攻撃やエクスプロイトに対して脆弱になる理由は何でしょうか。

一つには、ハッカーはシステムをクラックする前に多くの偵察を行います。 彼らは、特定のWPバージョンには他のバージョンよりも多くの脆弱性があることを知っており、プラットフォームはプロがそれらが何であるかを知るのに十分長い間存在しています。 バージョン番号は、削除しない限り、WebページとURLに記載されています。

ディレクトリを表示すると、インストールしたプラグインやテーマの種類など、多くの役立つ情報も提供されます。 オープンソースコーディングで機能するため、未使用またはサポートされていないプラグインをディレクトリに残しておくと、たとえ無効になっている場合でも、ハッカーがコードにアクセスするための簡単な方法です。 内部に入ると、エクスプロイトを起動したり、コーディングを変更したり、セッションを乗っ取ったり、自分のWebサイトからロックアウトしたりできます。

ハッカーは、フォルダの場所を参照し、次のような「Index Of」応答を確認することで、ディレクトリのインデックスを確認できます。

/ wp-content /

/ wp-content / plugins /

/ wp-content / themes /

/ uploads /

/ images /

スクリプトツールを使用したアクティブ検索または通常のHTMLリクエストを使用したパッシブ検索を通じて、ディレクトリ内の脆弱なプラグインを探すことができます。 これは、HTMLソースコードを確認し、CSSスタイルシート、コメント、およびJSリンクを介してインストールされているプラグインを検索することで実現されます。

ハッカーがWordPressWebサイトにアクセスする別の方法は、ユーザーの列挙によるものです。 これは、ユーザー名を明らかにし、辞書攻撃を通じてパスワードを推測するか、デフォルトのメカニズムを介して入力しようとするブルートフォース攻撃の簡単な前置きです。 たとえば、ユーザーはIDを繰り返し、次のようにURLに追加することで検出できます。

wordpressexample.com/?author=1

wordpressexample.com/?author=2

wordpressexample.com/?author=3

それが機能する場合、ログインIDは303リダイレクトを介して明らかにされます。

脆弱性テストに使用されるWPScanと呼ばれるツールは、1分以内に数百の可能なパスワードをふるいにかけることができます。 安価なテーマから次の出力を数秒で返すことができました。

ruby wpscan.rb -u 192.241.xx.x68 --threads 20 --wordlist 500worst.txt --username testadmin ********* をちょきちょきと切る ****************** [+]パスワードブルートフォーサーの開始 500個のパスワードを使用したブルートフォースユーザー「testadmin」... 100%完了。 [+] 2013年7月18日木曜日03:39:02に終了 [+]経過時間:00:01:16

WordPressログインを保護する4つの方法

幸いなことに、WP開発者とユーザーコミュニティは、サポートの提供に関して熱心に取り組んでいます。 このため、無料で利用できるツールと、Webサイトを安全に保つために学習および展開できるベストプラクティスがあります。

WordPressのログインセキュリティを向上させるために実装できる4つのテクニックを次に示します。

1.WPバージョン番号を削除します

ハッカーは通常、脆弱性をチェックするときに最初にバージョン番号を探すため、これはWebサイトをセットアップするときに最初に変更する必要があることです。 これは、インターネットで宣伝されているヘッダーフックやその他の不適切なメソッドを削除せずに、ページ、URL、メタタグから削除されるように行う必要があります。

WPバージョン番号を削除する最良の方法は、次のコードをfunctions.phpファイルに追加することです。

ヘッダーから削除するには:

remove_action( 'wp_head'、 'wp_generator');

RSSフィードから削除するには:

関数remove_version_info(){

戻る '';

}

add_filter( 'the_generator'、 'remove_version_info');スクリプトとスタイルからバージョン番号を削除するには:

関数remove_version_from_style_js($ src){

if(strpos($ src、 'ver ='。get_bloginfo( 'version')))

$ src = remove_query_arg( 'ver'、$ src);

$ srcを返します。

}

add_filter( 'style_loader_src'、 'remove_version_from_style_js'、9999);

add_filter( 'script_loader_src'、 'remove_version_from_style_js'、9999);WPをいつインストールするかに関係なく、WordPressはリリースされたらすぐに最新バージョンに更新しておく必要があります。 プラグインとテーマについても同じことが言えます。

続きを読む:更新はWordPressのセキュリティにとって重要です!

2.ログインURLを変更します

WP管理者のデフォルトのログインアドレスはyourwebsite.com/wp-adminであり、これはプラットフォームに精通しているほぼすべての人が知っていることです。 必要なのは、ドメイン名の後に/wp-login.phpを追加することだけです。ハッカーがログインページを推測しないようにするには、URLを簡単に変更するだけです。

これを効果的に実現するには、 iThemesSecurityなどのプラグインを使用できます。

3.ログイン試行回数を減らします

もう1つの欠陥のあるWPのデフォルト機能は、無制限のログイン試行を許可することです。 これにより、辞書攻撃やその他のパスワード推測技術が可能になります。 iThemes Securityプラグインには、設定された回数のログイン試行の失敗後にWebサイトをロックダウンし、アラートを送信する機能があります。

ログインログアウト機能のみが必要な場合は、 Limit Login Attempts Reloadedというプラグインをインストールし、その設定に移動して、許可されるログイン数を構成できます。

4.アクセスを制限し、2要素認証を使用する

ここまでで、2要素認証プラグインを使用して安全なパスワードを選択することを知っておく必要があります。 アクセスを制限するための次のステップは、Webサイトの内部動作にアクセスできる人の数を制限することです。 3番目に、パスワードと暗号化されたキーの組み合わせを使用してログインする2要素認証を使用します。

最終的な考え!

この投稿で説明されているこれらのセキュリティ予防策と予防策は、サイトを100%保護するものではありませんが、セキュリティの大きな手段を提供します。

ハッカーや悪意のあるサードパーティが、Webサイトへの最も簡単なバックドアを探していることを覚えておくことが重要です。 ほとんどの場合、自動化されたソリューションがこれらのバックドアを見つけるために使用されます。

WPログインを保護すると、それらのドアが閉じられたままになり、サイトにアクセスできるのは自分だけになります。

免責事項:これはAussieHostingのネイサンゴールドフィンチで貢献ゲスト記事です。