Como detectar um e-mail de phishing? [Um guia definitivo]

Publicados: 2019-07-11Índice

O que é phishing?

6 ataques de phishing comuns

10 dicas sobre como identificar um e-mail de phishing

Empacotando

Todos os anos, milhares de pessoas perdem seu dinheiro suado em ataques de phishing, que são realizados principalmente por e-mail.

Se você não sabe como identificar um e-mail de phishing , é preciso atualizá-lo. Esses golpes afetam a todos e agora estão mais difundidos do que nunca.

Você sabia…?

- O usuário médio recebe 16 e-mails maliciosos por mês.

- Mais de 75% das empresas sofreram um ataque de phishing de e-mail.

- A violação digital custa a empresas de médio porte US $ 1,6 milhão em média.

- O phishing é uma indústria de US $ 5 bilhões .

- 97% das pessoas não conseguem identificar um e-mail de phishing, de acordo com uma pesquisa recente.

Como você pode ver, o phishing é uma ameaça séria para indivíduos e empresas - e um pequeno erro pode custar muito caro.

Isso levanta a questão:

Como você pode se proteger?

A chave é entender como funciona esse tipo de golpe e seus sinais de alerta. Isso permitirá que você identifique e - mails fraudulentos a uma milha de distância.

Não se preocupe, vencer os cibercriminosos é mais fácil do que você pensa - e, no final do artigo, você descobrirá como isso é feito.

Então, vamos começar.

O que é phishing?

Phishing é semelhante a pescar em um lago, mas em vez de prender o anzol a uma vara de pescar, o phisher o envia por e-mail. Dessa forma, eles podem roubar informações pessoais.

Agora você deve estar se perguntando:

Como isso é feito?

Bem, o phisher se apresenta como uma pessoa ou empresa genuína e convence os usuários a clicar em um link para um site, que parece ser o verdadeiro. Na verdade, é uma farsa, projetada para ser o “gancho” em toda a operação. Depois que os usuários inserem suas informações, elas são efetivamente roubadas.

Como alternativa, os hackers podem induzir as pessoas a baixar um arquivo que parece inofensivo, mas na verdade é malware ou ransomware.

Malware é um software malicioso criado para roubar dados. Em contraste, o ransomware criptografa todos os arquivos em um computador infectado. O hacker pode então exigir um resgate para descriptografar os dados.

Agora que sabemos o que é phishing, vamos descobrir os tipos mais comuns de ataques de phishing.

6 ataques de phishing comuns

Ataques de phishing vêm em todas as formas e tamanhos:

1. Phishing enganoso

O phishing enganoso é o tipo menos sofisticado e mais comum de esquema de phishing de e-mail . Ele usa uma abordagem “pulverizar e orar”, em que e-mails em massa são enviados para milhões de usuários.

Essas são as mensagens “Você ganhou um prêmio” e “Mensagem URGENTE do seu banco”, que tentam enganar os usuários, instilando neles o medo ou cegando-os de ganância.

Na maioria das vezes, uma página da Web falsa está envolvida, que se parece muito com a página real.

Por exemplo, os golpistas do PayPal podem enviar um e-mail, pedindo aos usuários que cliquem em um link para corrigir um problema com sua conta. O link os levará a uma página falsa do PayPal, onde seus dados de login serão coletados e enviados para outro site.

Às vezes, os hackers mexem com a curiosidade dos usuários, enviando e-mails em branco com um anexo malicioso.

Foi exatamente assim que o Locky ransomware, considerado um dos malwares de criptografia de arquivos mais eficazes, se espalhou em 2017.

Em apenas 24 horas, os agentes de ameaças enviaram 23 milhões de e-mails com um arquivo zip que ocultava a carga maliciosa - e uma linha de assunto que dizia “digitalizar”, “imprimir” ou “baixar”.

Assim que alguém clica no arquivo, o ransomware Locky criptografa todos os seus arquivos no referido computador. Para recuperar os dados, as infelizes vítimas tiveram que pagar 0,5 bitcoin ($ 2.300 na época).

Com o tempo, esses golpes se tornaram ainda mais sofisticados. Se quiser se proteger, você deve saber como identificar um e-mail de phishing .

A prevenção é a única abordagem viável aqui. Depois de executar o software malicioso, não há muito o que fazer.

2. Spear phishing

Ao contrário do phishing enganoso, esse tipo de golpe é muito mais personalizado.

Os agentes de ameaças personalizam os e-mails de ataque com o nome do alvo e outros detalhes para induzi-los a acreditar que o e-mail é genuíno.

O objetivo do spear phishing é o mesmo do phishing enganoso - persuadir a vítima a baixar um arquivo malicioso ou inserir informações pessoais em uma página da web falsa.

Em um nível pessoal, os invasores podem se disfarçar como uma empresa em que você confia, como o seu banco.

Eles podem enviar e-mails informando que há alguma discrepância em sua conta. Para corrigi-lo, supostamente, você deve clicar no link especificado e preencher os campos obrigatórios.

Embora esses golpes tenham como alvo indivíduos, na maioria das vezes, eles são direcionados a empresas.

As mensagens de spear phishing que visam empresas podem vir em diferentes formas, como um pedido de compra falso de um cliente ou uma consulta falsa do cliente.

No entanto, o tema central permanece o mesmo - fazer os destinatários acreditarem que o e-mail é de uma fonte confiável.

3. Fraude de CEO

Este é um tipo muito específico de golpe de phishing.

Funciona assim:

A hacker se disfarça de CEO de uma empresa e envia uma mensagem de e-mail para um funcionário de alto escalão, solicitando uma transferência de dinheiro para uma conta específica.

A chave para essas campanhas maliciosas é ter informações suficientes sobre o CEO da empresa e se apresentar como ele.

Essa é a única coisa (e é grande) que os faz se destacar de uma campanha de phishing do tipo "espalhe e reze".

4. Phishing no Dropbox

Alguns phishers têm como alvo usuários de uma empresa ou serviço específico.

Veja o Dropbox, por exemplo. Milhões de pessoas o usam todos os dias para compartilhar arquivos e criar backups.

Dada sua popularidade, não é de admirar que os hackers visem seus usuários repetidamente.

Em um desses ataques, os usuários do Dropbox foram informados de que alguém havia enviado um arquivo para eles, mas que era muito grande para ser enviado como anexo de e-mail. Os phishers forneceram “convenientemente” um link de onde acessar o referido arquivo.

Naturalmente, o link levava a uma página de login falsa do Dropbox, de onde os cibercriminosos conseguiam roubar as credenciais de login dos usuários.

5. Phishing no Google Docs

Os hackers têm como alvo os usuários do Google Docs praticamente da mesma forma que atacam os usuários do Dropbox.

Ou seja, eles criam uma página de login de conta do Google falsa e, em seguida, a usam para coletar as credenciais do usuário.

Tudo bem, esses são apenas alguns exemplos de e-mail de phishing . Existem muitos outros tipos de golpes por aí.

Embora o objetivo e a mecânica desses ataques possam variar, todos eles se concentram em persuadir o usuário a baixar um arquivo malicioso ou inserir informações pessoais em uma página da Web falsa.

Agora, vamos aprender como identificar esses ataques.

10 dicas sobre como identificar um e-mail de phishing

Você sabia que 135 milhões de tentativas de ataques de phishing ocorrem todos os dias? Ou que quase 25% das vítimas nunca recuperam totalmente suas perdas?

A ameaça de ataque de e-mail de phishing é real.

Isto é porque:

Os phishers têm como alvo empresas e indivíduos.

Se você usa e-mail, está tecnicamente em risco.

Então, o que você pode fazer para se manter seguro?

Bem, dê uma olhada nas dicas a seguir na próxima vez que você abrir sua caixa de entrada.

1. Não confie cegamente no nome de exibição.

Alterar o nome de exibição de um e-mail é um truque clássico usado por phishers.

É assim que funciona:

Um invasor se faz passar por uma empresa usando seu nome enquanto envia um e-mail de um e-mail completamente diferente.

Por exemplo, digamos que um hacker queira falsificar a marca “Bank of America”. Ela pode usá-lo com um nome de domínio desconhecido, como secure.com .

Portanto, o e-mail entregue a você será mais ou menos assim:

Depois de entregue, o e-mail parece genuíno, já que a maioria das caixas de entrada mostra apenas o nome de exibição.

No entanto, confiar cegamente no nome de exibição pode colocar você em apuros - como mostrado no exemplo acima.

Então, qual é a solução?

Primeiro, verifique o endereço de e-mail no campo “de” do cabeçalho do e-mail.

Se não corresponder ao nome exibido, você pode apostar que é uma farsa.

Dito isso, mesmo que o endereço de e-mail pareça genuíno, isso não é suficiente! Os hackers também alteram endereços de e-mail.

A boa notícia é que isso é tudo que eles podem fingir.

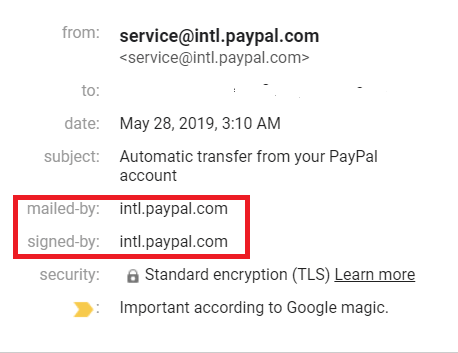

Os outros campos no cabeçalho do e-mail podem contar a você toda a história. A saber - os campos “enviado por” e “assinado por”.

Emails de empresas legítimas terão essas seções. Mais importante ainda, os campos “enviado por” e “assinado por” terão o nome da mesma empresa.

Aqui está um exemplo:

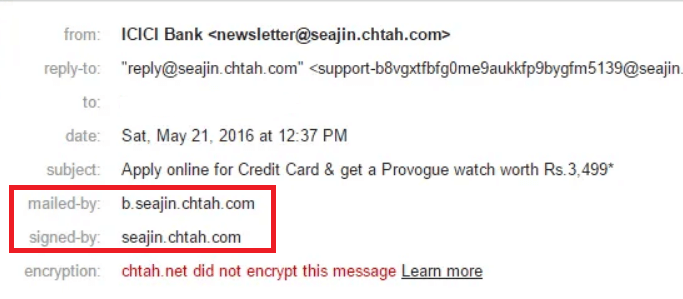

Caso haja uma incompatibilidade entre enviado por e assinado por, o e-mail pode ser um golpe.

Aqui está um exemplo de phishing, em que, embora os campos enviado por e assinado por estejam presentes, eles não correspondem.

2. Verifique os URLs para um nome de domínio enganoso.

Digamos que você tenha recebido um e-mail deste endereço:

Apple.Infocenter.com

Agora, você acha que este domínio pertence à Apple?

Se você disse sim, você está errado. Os hackers costumam explorar a falta de conhecimento das pessoas sobre como isso funciona.

Veja, em um nome de domínio, a última parte é a mais importante, enquanto a da esquerda é basicamente insignificante.

Portanto, no exemplo acima mencionado, “Infocenter” é o nome de domínio real. Isso significa que uma empresa obscura chamada Infocenter - não a Apple - enviou o e-mail para você.

Usar um nome conhecido como domínio filho é um dos sinais reveladores de phishing .

Os hackers costumam usar essa tática para induzir os usuários a acreditar que o e-mail veio de uma fonte confiável.

Felizmente, agora você sabe melhor e não vai cair nesses truques baratos.

3. Verifique um link antes de clicar nele.

Ninguém pode falsificar um nome de domínio - simplesmente não é possível.

No entanto, qualquer hacker comum pode disfarçar em um link - é tão fácil quanto uma torta.

Isso nos leva à questão principal:

Como os cibercriminosos ocultam links maliciosos?

Bem, normalmente eles usam qualquer uma das três táticas que mencionaremos agora.

Por um lado , eles podem usar um serviço de encurtamento de link para ocultar o verdadeiro destino de um link. Portanto, se você vir um link abreviado em um e-mail não solicitado, tome cuidado.

Não clique nesses links. Em vez disso, primeiro descubra do que se trata o link, usando uma ferramenta de expansão de URL gratuita, como CheckShortURL ou LinkExpander .

Outra tática comum é usar a codificação de URL para ocultar o destino de um site de phishing. Por exemplo, quando a letra “A” é codificada por URL, é exibida como % 41 .

Aqui está um exemplo de um link codificado: http% 3A% 2F% 2Ftiny.cc% 3F712q431bca

O link parece estranho - e geralmente é um sinal de alerta confiável de que algo está errado.

Aqui está o resultado final:

Se um link tiver muitos%, não clique nele.

Por fim , a última manobra para ocultar uma URL é colocar o link em texto. Felizmente, identificar esses e - mails de phishing é fácil.

Basta passar o mouse sobre o texto do hiperlink e você verá o link real.

4. Há um anexo não solicitado.

Emails com anexos não solicitados cheiram a fraude:

Normalmente, as empresas legítimas não enviam e-mails aleatórios com anexos. Se eles quiserem que você baixe algo, eles preferem direcioná-lo para o seu próprio site.

Caso o remetente seja um indivíduo e conhecido por você, preste atenção aos tipos de arquivos anexos de alto risco, como .zip, .exe e .scr.

Se você não tiver certeza, a melhor coisa a fazer é entrar em contato diretamente com o remetente e confirmar se foi ele mesmo quem enviou o e-mail.

5. Verifique se há erros de ortografia.

Se um e-mail estiver cheio de erros de digitação, gramática inadequada, erros de formatação ou linguagem inadequada, provavelmente é fraudulento.

Empresas legítimas prestam atenção ao redigir e-mails para seus clientes.

Embora os hackers tenham se tornado mais sofisticados, às vezes ainda cometem erros básicos. Você ainda pode identificar um e-mail suspeito facilmente na maioria das vezes.

6. Leia a saudação com atenção.

Para quem é o email endereçado? É tratado de forma vaga, como em “Estimado cliente”?

Se sim, provavelmente é uma farsa.

Na maioria das vezes, empresas legítimas usam seu nome e sobrenome.

7. O e-mail pede que você envie dinheiro.

Esta é uma oferta inoperante.

Afinal, o que os phishers procuram é o seu dinheiro. Se eles estão escrevendo para você, eles vão pedir, mais cedo ou mais tarde.

Não responda a um e-mail que pede o envio de dinheiro para cobrir taxas, despesas, impostos ou algo semelhante. É um golpe certeiro.

8. O e-mail pede informações pessoais

É sempre um mau sinal quando um e-mail pede informações pessoais, como número de cartão de crédito ou detalhes de conta bancária.

Seu banco não pedirá os detalhes de sua conta. Já os tem.

Da mesma forma, outras empresas ou agências governamentais de boa reputação não enviarão e-mails a você para compartilhar informações confidenciais. Não é assim que eles funcionam.

Se você receber esse tipo de e-mail, pode ter certeza de que é parte de um esquema de phishing.

9. O e-mail faz uma oferta ou ameaça irreal.

Os phishers costumam enganar as pessoas, fazendo-as desistir de dinheiro ou informações confidenciais, prometendo uma recompensa ou simplesmente assustando-as.

Aqui está um exemplo:

Você recebe um e-mail que pede que você preencha rapidamente um formulário (que pede os detalhes de sua conta). Isso é, supostamente, se você não deseja que sua conta bancária seja cancelada e seus bens confiscados.

Bem, isso é obviamente uma farsa.

Você não precisa ser Sherlock Holmes para descobrir que os bancos não fecham contas e confiscam ativos só porque alguém não respondeu a um e-mail.

Da mesma forma, se um e-mail oferece uma recompensa que parece bom demais para ser verdade, tome cuidado.

10. Revise a linha de assinatura.

Você pode identificar um ataque de phishing na linha de assinatura.

O e-mail fornece informações sobre o remetente? Apresenta as informações de contato da empresa?

Caso contrário, há uma boa chance de que o e-mail seja uma tentativa de phishing.

Empresas respeitáveis sempre fornecem essas informações em seus e-mails.

Ainda assim, obter uma boa solução antivírus também pode ajudá-lo a se manter seguro.

Empacotando

Phishing é um tipo de ataque de engenharia social, no qual os hackers tentam roubar as informações pessoais dos usuários.

Com o tempo, esses ataques se tornaram mais frequentes, com pesquisas mostrando que 135 milhões de ataques de e-mail de phishing são realizados diariamente.

A melhor maneira de impedir esses golpes é descobrir como detectar um e-mail de phishing .

Este artigo mostrou o que procurar ao abrir um e-mail. Preste atenção a isso - e você ficará bem.

Certo, então este foi o guia completo para descobrir como identificar um e-mail de phishing .

Tome cuidado!

Perguntas frequentes

Se você foi vítima de um esquema de phishing, siga estas etapas imediatamente para prevenir ou mitigar o dano.

Etapa 1 - Desconecte seu dispositivo da Internet.

Se você usa Wi-Fi, basta desligar o roteador.

No caso de uma rede com fio, desconecte o cabo de Internet do seu laptop ou desktop.

Etapa 2 - Faça backup de todos os seus arquivos.

Um ataque de phishing pode facilmente levar à perda de dados. Portanto, não perca tempo criando um backup de dados offline (offline porque você não está mais conectado à internet).

Use um disco rígido externo, uma unidade USB ou um DVD para fazer backup de seus arquivos.

Etapa 3 - Execute uma verificação de malware.

Realize uma varredura completa do sistema usando seu software antivírus / antimalware para excluir ou colocar em quarentena o malware que pode ter se infiltrado em seu sistema.

Etapa 4 - Altere sua senha de e-mail.

Por último, altere a senha da sua conta de e-mail. Você pode querer considerar a ativação da autenticação de dois fatores, que oferece uma camada adicional de defesa. Você também pode considerar o uso de um gerenciador de senhas, que gera senhas fortes para você.

Para descobrir se um e-mail é genuíno ou não, primeiro verifique o endereço de e-mail listado na seção “de” do cabeçalho do e-mail.

Se não corresponder ao nome do remetente ou parecer suspeito, é um golpe de phishing.

Caso o endereço no campo “de” pareça genuíno, investigue mais detalhadamente verificando as seções “enviado por” e “assinado por”.

Certifique-se de que o e-mail seja assinado pela mesma empresa que o enviou.

Aqui estão algumas coisas que você deve procurar em um e-mail de phishing:

Saudação genérica - os golpistas geralmente enviam um e-mail fraudulento para milhares ou até milhões de pessoas de uma só vez. Portanto, esses e-mails tendem a ter saudações genéricas, como “Nosso cliente valioso”. Se o seu nome não aparecer no e-mail, suspeite.

Link forjado - só porque um link tem um nome que você reconhece, não significa que ele seja genuíno. Passe o mouse sobre o link para ver se ele está realmente vinculado à empresa real. Uma incompatibilidade aqui aponta para fraude.

Solicitações de transferência de dinheiro ou informações pessoais - Os golpistas enviam e-mails de phishing para roubar seu dinheiro. Eles podem pedir dinheiro imediatamente ou podem primeiro tentar roubar suas informações pessoais. Se você receber um e-mail pedindo alguma dessas coisas, não faça nada.

Senso de urgência - Promover o medo ou o senso de urgência é uma tática comum usada por criminosos cibernéticos. Por exemplo, eles podem pedir que você verifique suas informações bancárias “imediatamente” para evitar a suspensão da conta.

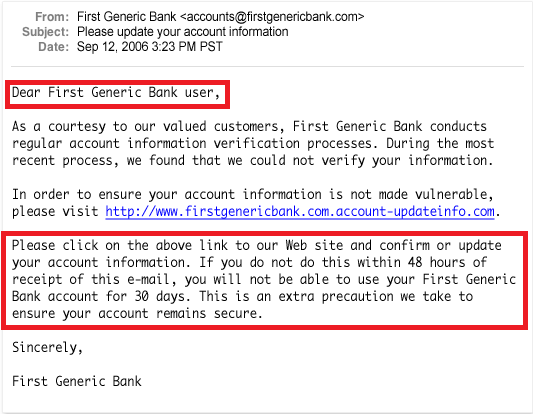

Aqui está um exemplo de phishing:

Como você pode ver, o e-mail trai alguns dos sinais mais óbvios de phishing - uma saudação genérica, uma solicitação de informações pessoais e o uso de linguagem ameaçadora.

Se você recebeu um e-mail de phishing, denuncie-o encaminhando-o à Federal Trade Commission (FTC) em [email protected] e ao Grupo de Trabalho Anti-Phishing em [email protected].

E-mails de phishing são mensagens fraudulentas enviadas por criminosos cibernéticos para induzir os usuários a compartilhar suas informações pessoais. Isso pode incluir números de contas bancárias, senha e detalhes de cartão de crédito.

Esses e-mails costumam pedir aos usuários que cliquem em um link embutido e preencham suas informações pessoais em uma página da web falsa, onde seus detalhes são eventualmente coletados e passados para hackers.

Às vezes, os agentes de ameaças tentam convencer usuários desavisados a baixar um anexo malicioso, projetado para roubar dados confidenciais de seus sistemas.