Wie erkennt man eine Phishing-E-Mail? [Ein definitiver Leitfaden]

Veröffentlicht: 2019-07-11Inhaltsverzeichnis

Was ist Phishing?

6 häufige Phishing-Angriffe

10 Tipps zum Erkennen einer Phishing-E-Mail

Einpacken

Jedes Jahr verlieren Tausende von Menschen ihr hart verdientes Geld durch Phishing-Angriffe, die meist per E-Mail erfolgen.

Wenn Sie nicht wissen, wie Sie eine Phishing-E-Mail erkennen , müssen Sie einiges nachholen. Solche Betrügereien betreffen jeden und sind heute weit verbreiteter denn je.

Wusstest du schon…?

- Der durchschnittliche Benutzer erhält 16 bösartige E-Mails pro Monat.

- Mehr als 75 % der Unternehmen haben einen E-Mail-Phishing-Angriff erlebt.

- Der digitale Verstoß kostet mittelständische Unternehmen durchschnittlich 1,6 Millionen US-Dollar.

- Phishing ist eine 5- Milliarden- Dollar-Industrie.

- Laut einer aktuellen Umfrage können 97 % der Menschen eine Phishing-E-Mail nicht identifizieren.

Wie Sie sehen, ist Phishing eine ernsthafte Bedrohung für Einzelpersonen und Unternehmen – und ein kleiner Fehler kann viel kosten.

Hier stellt sich die Frage:

Wie können Sie sich schützen?

Der Schlüssel ist, zu verstehen, wie diese Art von Betrug funktioniert und welche Warnzeichen sie haben. Auf diese Weise können Sie betrügerische E-Mails kilometerweit erkennen.

Keine Sorge, Cyberkriminelle zu besiegen ist einfacher als Sie denken – und am Ende des Artikels erfahren Sie, wie es geht.

Also, lass uns ins Rollen kommen.

Was ist Phishing?

Phishing ähnelt dem Fischen in einem Teich, aber anstatt den Haken an einer Angelrute zu befestigen, schreibt der Phisher ihn in eine E-Mail. Auf diese Weise können sie persönliche Informationen stehlen.

Jetzt fragen Sie sich vielleicht:

Wie wird das gemacht?

Nun, der Phisher gibt sich als echte Person oder Firma aus und überzeugt die Benutzer, auf einen Link zu einer Website zu klicken, die wie ein echter Deal aussieht . Es ist eigentlich eine Fälschung, die als „Haken“ in der ganzen Operation gedacht ist. Sobald Benutzer ihre Informationen eingeben, werden sie effektiv gestohlen.

Alternativ können Hacker Menschen dazu verleiten, eine Datei herunterzuladen, die harmlos aussieht, aber tatsächlich Malware oder Ransomware ist.

Malware ist bösartige Software, die entwickelt wurde, um Daten zu stehlen. Im Gegensatz dazu verschlüsselt Ransomware alle Dateien auf einem infizierten Computer. Der Hacker kann dann ein Lösegeld verlangen, um die Daten zu entschlüsseln.

Nachdem wir nun wissen, was Phishing ist, wollen wir uns die häufigsten Arten von Phishing-Angriffen ansehen.

6 häufige Phishing-Angriffe

Phishing-Angriffe gibt es in allen Formen und Größen:

1. Betrügerisches Phishing

Betrügerisches Phishing ist die am wenigsten ausgeklügelte und häufigste Art von E-Mail-Phishing-Betrug . Es verwendet einen „Spray-and-Bet“-Ansatz, bei dem Massenmails an Millionen von Benutzern gesendet werden.

Dies sind die Nachrichten „Sie haben einen Preis gewonnen“ und „DRINGENDE Nachricht von Ihrer Bank“, die versuchen, Benutzer zu täuschen, indem sie ihnen Angst einflößen oder sie vor Gier blenden.

Meistens handelt es sich um eine gefälschte Webseite, die der Realität sehr ähnlich sieht.

Beispielsweise können PayPal-Betrüger eine E-Mail senden, in der Benutzer aufgefordert werden, auf einen Link zu klicken, um ein Problem mit ihrem Konto zu beheben. Der Link führt sie zu einer gefälschten PayPal-Seite, wo ihre Login-Daten gesammelt und an eine andere Seite gesendet werden.

Manchmal spielen Hacker mit der Neugier der Benutzer, indem sie leere E-Mails mit einem schädlichen Anhang versenden.

Genau auf diese Weise wurde die Locky-Ransomware, die als eine der effektivsten Malware zur Dateiverschlüsselung gilt, 2017 verbreitet.

Innerhalb von nur 24 Stunden lieferten Bedrohungsakteure 23 Millionen E-Mails mit einer ZIP-Datei, die die bösartige Nutzlast versteckte – und einer Betreffzeile, die „scannen“, „drucken“ oder „herunterladen“ lautete.

Sobald jemand auf die Datei geklickt hatte, verschlüsselte die Locky-Ransomware alle ihre Dateien auf dem Computer. Um die Daten zurückzubekommen, mussten die unglücklichen Opfer 0,5 Bitcoin (damals 2.300 US-Dollar) bezahlen.

Im Laufe der Zeit sind solche Betrügereien noch ausgeklügelter geworden. Wenn Sie sich schützen möchten, müssen Sie wissen, wie Sie eine Phishing-E-Mail erkennen .

Prävention ist hier der einzig gangbare Ansatz. Sobald Sie bösartige Software ausführen, können Sie nicht mehr viel tun.

2. Spear-Phishing

Im Gegensatz zu betrügerischem Phishing ist diese Art von Betrug viel persönlicher.

Bedrohungsakteure passen die Angriffs-E-Mails mit dem Namen des Ziels und anderen Details an, um sie vorzutäuschen, dass die E-Mail echt ist.

Das Ziel von Spear-Phishing ist das gleiche wie betrügerisches Phishing – das Opfer dazu zu bringen, eine schädliche Datei herunterzuladen oder persönliche Informationen auf einer gefälschten Webseite einzugeben.

Auf persönlicher Ebene könnten sich Angreifer als Unternehmen ausgeben, denen Sie vertrauen – wie Ihre Bank.

Sie können E-Mails senden, in denen Sie darauf hinweisen, dass in Ihrem Konto eine Diskrepanz vorliegt. Um es angeblich zu beheben, müssen Sie auf den angegebenen Link klicken und die erforderlichen Felder ausfüllen.

Während solche Betrügereien auf Einzelpersonen abzielen, richten sie sich in den meisten Fällen an Unternehmen.

Spear-Phishing-Nachrichten, die auf Unternehmen abzielen, können in unterschiedlicher Form vorliegen, wie zum Beispiel eine gefälschte Bestellung eines Kunden oder eine falsche Kundenanfrage.

Das zentrale Thema bleibt jedoch das gleiche – die Empfänger glauben zu machen, dass die E-Mail aus einer zuverlässigen Quelle stammt.

3. CEO-Betrug

Dies ist eine sehr spezielle Art von Phishing-Betrug.

Es funktioniert so:

Der Hacker verkleidet sich als CEO eines Unternehmens und schickt eine E-Mail-Nachricht an einen hochrangigen Mitarbeiter, in der er um eine Geldüberweisung auf ein bestimmtes Konto bittet.

Der Schlüssel zu solchen bösartigen Kampagnen besteht darin, genügend Informationen über den CEO des Unternehmens zu haben und sich als dieser zu präsentieren.

Dies ist das einzige (und es ist ein großes) Ding, das sie von einer „Spray-and-Bet“-Phishing-Kampagne abhebt.

4. Dropbox-Phishing

Einige Phisher zielen auf Benutzer eines bestimmten Unternehmens oder Dienstes ab.

Nehmen Sie zum Beispiel Dropbox. Millionen von Menschen verwenden es täglich, um Dateien zu teilen und Backups zu erstellen.

Angesichts seiner Popularität ist es kein Wunder, dass Hacker seine Benutzer immer wieder ins Visier nehmen.

Bei einem solchen Angriff wurde Dropbox-Benutzern mitgeteilt, dass ihnen jemand eine Datei gesendet hat, die jedoch zu groß ist, um sie als E-Mail-Anhang zu versenden. Die Phisher hatten „praktischerweise“ einen Link bereitgestellt, von dem aus auf die Datei zugegriffen werden konnte.

Der Link führte natürlich zu einer gefälschten Dropbox-Anmeldeseite, von der aus Cyberkriminelle die Anmeldedaten der Benutzer stehlen konnten.

5. Google Docs-Phishing

Hacker zielen auf Nutzer von Google Docs auf die gleiche Weise wie auf Dropbox-Nutzer.

Sie erstellen nämlich eine gefälschte Anmeldeseite für ein Google-Konto und verwenden sie dann, um Benutzeranmeldeinformationen zu sammeln.

In Ordnung, dies sind nur einige Beispiele für Phishing-E-Mails . Es gibt viele andere Arten von Betrügereien.

Obwohl das Ziel und die Mechanik dieser Angriffe unterschiedlich sein können, konzentrieren sie sich alle darauf, den Benutzer dazu zu bringen, entweder eine bösartige Datei herunterzuladen oder persönliche Informationen auf einer gefälschten Webseite einzugeben.

Lassen Sie uns nun lernen, wie man solche Angriffe erkennt.

10 Tipps zum Erkennen einer Phishing-E-Mail

Wussten Sie, dass täglich 135 Millionen Versuche von Phishing-Angriffen stattfinden? Oder dass fast 25 % der Opfer ihre Verluste nie vollständig wiedererlangen?

Die Bedrohung durch Phishing-E-Mail-Angriffe ist real.

Das ist weil:

Phisher zielen gleichermaßen auf Unternehmen und Einzelpersonen ab.

Wenn Sie E-Mail verwenden, sind Sie technisch gefährdet.

Was können Sie also tun, um sich zu schützen?

Werfen Sie beim nächsten Öffnen Ihres Posteingangs einen Blick auf die folgenden Tipps.

1. Vertrauen Sie dem Anzeigenamen nicht blind.

Das Ändern des Anzeigenamens einer E-Mail ist ein klassischer Trick, der von Phishern verwendet wird.

So funktioniert es:

Ein Angreifer gibt sich als Unternehmen aus, indem er seinen Namen verwendet, während er Ihnen eine E-Mail von einer völlig anderen E-Mail aus sendet.

Nehmen wir zum Beispiel an, ein Hacker möchte die Marke „Bank of America“ fälschen. Sie könnte es mit einem unbekannten Domänennamen wie secure.com verwenden .

Die an Sie zugestellte E-Mail sieht also in etwa so aus:

Nach der Zustellung erscheint die E-Mail echt, da in den meisten Posteingängen nur der Anzeigename angezeigt wird.

Wenn Sie jedoch dem Anzeigenamen blind vertrauen, können Sie in Schwierigkeiten geraten – wie im obigen Beispiel gezeigt.

Was ist also die Lösung?

Überprüfen Sie zunächst die E-Mail-Adresse im Feld „von“ des E-Mail-Headers.

Wenn es nicht mit dem angezeigten Namen übereinstimmt, können Sie darauf wetten, dass es sich um einen Betrug handelt.

Das heißt, selbst wenn die E-Mail-Adresse echt aussieht , reicht das nicht aus! Hacker sind dafür bekannt, auch E-Mail-Adressen zu ändern.

Die gute Nachricht ist, das ist alles, was sie fälschen können.

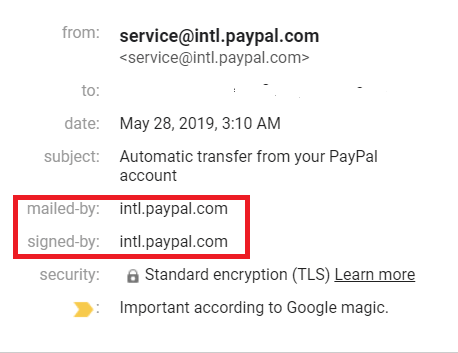

Die anderen Felder im E-Mail-Header können Ihnen die ganze Geschichte erzählen. Nämlich – die Felder „versendet von“ und „signiert von“.

E-Mails von seriösen Unternehmen enthalten diese Abschnitte. Noch wichtiger ist, dass die Felder „Gesendet von“ und „Unterzeichnet von“ den Namen derselben Firma haben.

Hier ist ein Beispiel:

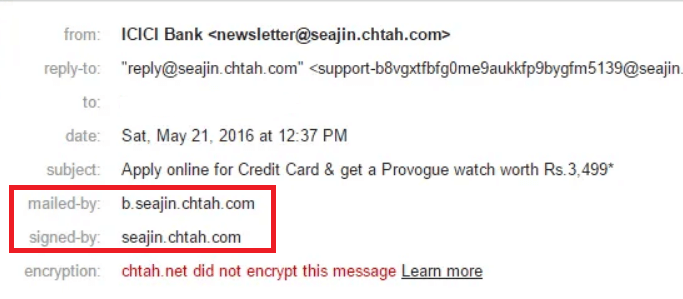

Falls es eine Diskrepanz zwischen gesendet von und signiert von gibt, könnte es sich bei der E-Mail um einen Betrug handeln.

Hier ist ein Beispiel für Phishing, bei dem die Felder "Gesendet von" und "Unterschrieben von" zwar vorhanden sind, aber nicht übereinstimmen.

2. Überprüfen Sie URLs auf einen irreführenden Domänennamen.

Angenommen, Sie haben eine E-Mail von dieser Adresse erhalten:

Apple.Infocenter.com

Glaubst du, diese Domain gehört Apple?

Wenn Sie ja gesagt haben, liegen Sie falsch. Hacker nutzen oft das mangelnde Wissen der Leute darüber, wie dies funktioniert.

Sie sehen, bei einem Domainnamen ist der letzte Teil der wichtigste, während der linke Teil im Grunde unbedeutend ist.

Im oben genannten Beispiel ist „Infocenter“ also der eigentliche Domainname. Dies bedeutet, dass eine obskure Firma namens Infocenter – nicht Apple – Ihnen die E-Mail gesendet hat.

Die Verwendung eines bekannten Namens als untergeordnete Domain ist eines der verräterischen Anzeichen für Phishing .

Hacker wenden diese Taktik häufig an, um Benutzer zu verleiten, zu glauben, dass die E-Mail von einer seriösen Quelle stammt.

Zum Glück wissen Sie es jetzt besser und werden nicht auf solche billigen Tricks hereinfallen.

3. Überprüfen Sie einen Link, bevor Sie darauf klicken.

Niemand kann einen Domainnamen fälschen – es ist einfach nicht möglich.

Jeder gewöhnliche Hacker kann es jedoch in einem Link verbergen – das ist kinderleicht.

Damit sind wir bei der Hauptfrage:

Wie verbergen Cyberkriminelle bösartige Links?

Nun, normalerweise verwenden sie eine der drei Taktiken, die wir gleich erwähnen werden.

Zum einen könnten sie einen Linkverkürzungsdienst verwenden, um das wahre Ziel eines Links zu verbergen. Seien Sie also vorsichtig, wenn Sie in einer unerwünschten E-Mail einen verkürzten Link sehen.

Klicken Sie nicht auf solche Links. Finden Sie stattdessen zuerst mit einem kostenlosen URL-Expander-Tool wie CheckShortURL oder LinkExpander heraus, worum es bei dem Link geht .

Eine weitere gängige Taktik ist die Verwendung von URL-Codierung, um das Ziel einer Phishing-Site zu verbergen. Wenn der Buchstabe „A“ beispielsweise URL-codiert ist, lautet er %41 .

Hier ist ein Beispiel für einen codierten Link: http%3A%2F%2Ftiny.cc%3F712q431bca

Der Link sieht komisch aus – und das ist oft ein zuverlässiges Warnzeichen dafür, dass etwas faul ist.

Hier ist die Quintessenz:

Wenn ein Link mehrere % enthält, klicken Sie nicht darauf.

Schließlich besteht das letzte Manöver zum Verbergen einer URL darin, den Link in Text einzufügen. Glücklicherweise ist es einfach , solche Phishing-E-Mails zu identifizieren .

Bewegen Sie einfach die Maus über den Hyperlink-Text und Sie sehen den tatsächlichen Link.

4. Es gibt einen unerwünschten Anhang.

E-Mails mit unerwünschten Anhängen riechen nach Betrug:

Normalerweise senden seriöse Unternehmen keine zufälligen E-Mails mit Anhängen. Wenn sie möchten, dass Sie etwas herunterladen, leiten sie Sie lieber auf ihre eigene Website weiter.

Falls es sich bei dem Absender um eine Einzelperson und eine Ihnen bekannte Person handelt, achten Sie auf risikoreiche Dateitypen wie .zip, .exe und .scr.

Wenn Sie sich nicht sicher sind, wenden Sie sich am besten direkt an den Absender und bestätigen Sie, ob er die E-Mail tatsächlich gesendet hat.

5. Auf Rechtschreibfehler prüfen.

Wenn eine E-Mail mit Tippfehlern, schlechter Grammatik, Formatierungsfehlern oder umständlicher Sprache gefüllt ist, ist sie höchstwahrscheinlich betrügerisch.

Legitime Unternehmen achten beim Verfassen von E-Mails an ihre Kunden.

Während Hacker anspruchsvoller geworden sind, sie manchmal noch grundlegende Fehler machen. Sie können eine verdächtige E-Mail die meiste Zeit immer noch leicht identifizieren .

6. Lesen Sie die Anrede sorgfältig durch.

An wen ist die E-Mail adressiert? Wird es vage angesprochen, wie in „Sehr geehrter Kunde“?

Wenn ja, handelt es sich wahrscheinlich um Betrug.

In den meisten Fällen verwenden legitime Unternehmen Ihren Vor- und Nachnamen.

7. In der E-Mail werden Sie aufgefordert, Geld zu senden.

Dies ist ein totes Geschenk.

Schließlich geht es den Phishern um Ihr Geld. Wenn sie Ihnen schreiben, werden sie früher oder später danach fragen.

Reagieren Sie nicht auf eine E-Mail, in der Sie aufgefordert werden, Geld zu senden, um Gebühren, Ausgaben, Steuern oder ähnliches zu decken. Es ist ein sicherer Betrug.

8. Die E-Mail fragt nach persönlichen Informationen

Es ist immer ein schlechtes Zeichen, wenn in einer E-Mail nach persönlichen Informationen wie Kreditkartennummer oder Bankkontodaten gefragt wird.

Ihre Bank wird Sie nicht nach Ihren Kontodaten fragen. Es hat sie schon.

Auch andere seriöse Unternehmen oder Regierungsbehörden senden Ihnen keine E-Mails, um vertrauliche Informationen weiterzugeben. So funktionieren sie nicht.

Wenn Sie eine solche E-Mail erhalten, können Sie sicher sein, dass es sich um einen Phishing-Betrug handelt.

9. Die E-Mail enthält ein unrealistisches Angebot oder eine Drohung.

Phisher verleiten Menschen oft dazu, Geld oder sensible Informationen preiszugeben, indem sie eine Belohnung versprechen oder ihnen einfach nur Angst einjagen.

Hier ist ein Beispiel:

Sie erhalten eine E-Mail, in der Sie aufgefordert werden, schnell ein Formular auszufüllen (in dem Ihre Kontodaten abgefragt werden). Das heißt, angeblich, wenn Sie nicht möchten, dass Ihr Bankkonto gekündigt und Vermögenswerte beschlagnahmt werden.

Nun, das ist offensichtlich ein Betrug.

Sie müssen kein Sherlock Holmes sein, um herauszufinden, dass Banken keine Konten schließen und Vermögenswerte beschlagnahmen, nur weil jemand nicht auf eine E-Mail geantwortet hat.

Auch wenn eine E-Mail eine Belohnung bietet, die zu gut klingt, um wahr zu sein, passen Sie auf.

10. Überprüfen Sie die Signaturzeile.

Sie können einen Phishing-Angriff anhand der Signaturzeile erkennen.

Gibt die E-Mail Auskunft über den Absender? Enthält es die Kontaktdaten des Unternehmens?

Wenn nicht, besteht eine gute Chance, dass die E-Mail ein Phishing-Versuch ist.

Namhafte Unternehmen geben solche Informationen immer in ihren E-Mails an.

Eine gute Antivirenlösung kann Ihnen jedoch auch dabei helfen, sicher zu bleiben.

Einpacken

Phishing ist eine Art Social-Engineering-Angriff, bei dem Hacker versuchen, die persönlichen Daten von Benutzern zu stehlen.

Im Laufe der Zeit sind solche Angriffe häufiger geworden. Untersuchungen haben ergeben, dass täglich 135 Millionen Phishing-E-Mail-Angriffe durchgeführt werden.

Der beste Weg, solche Betrügereien zu vereiteln, besteht darin, herauszufinden, wie man eine Phishing-E-Mail erkennt .

Dieser Artikel hat gezeigt, worauf Sie beim Öffnen einer E-Mail achten sollten. Achten Sie darauf – und es wird Ihnen gut gehen.

In Ordnung, dies war also die ausführliche Anleitung, um herauszufinden, wie Sie eine Phishing-E-Mail erkennen .

Pass 'auf dich auf!

FAQ

Wenn Sie einem Phishing-Betrug zum Opfer gefallen sind, führen Sie diese Schritte sofort aus, um den Schaden zu verhindern oder zu mindern.

Schritt 1 – Trennen Sie Ihr Gerät vom Internet.

Wenn Sie WLAN verwenden, schalten Sie einfach den Router aus.

Trennen Sie bei einem kabelgebundenen Netzwerk das Internetkabel von Ihrem Laptop oder Desktop.

Schritt 2 – Sichern Sie alle Ihre Dateien.

Ein Phishing-Angriff kann leicht zu Datenverlust führen. Verschwenden Sie daher keine Zeit mit der Erstellung einer Offline-Datensicherung (offline, weil Sie nicht mehr mit dem Internet verbunden sind).

Verwenden Sie eine externe Festplatte, einen USB-Stick oder eine DVD, um Ihre Dateien zu sichern.

Schritt 3 – Führen Sie einen Malware-Scan durch.

Führen Sie mit Ihrer Antiviren-/Anti-Malware-Software einen vollständigen Systemscan durch, um Malware, die sich möglicherweise in Ihr System eingeschlichen hat, zu löschen oder unter Quarantäne zu stellen.

Schritt 4 – Ändern Sie Ihr E-Mail-Passwort.

Ändern Sie zuletzt das Passwort Ihres E-Mail-Kontos. Vielleicht möchten Sie die Zwei-Faktor-Authentifizierung aktivieren, die eine zusätzliche Verteidigungsebene bietet. Sie können auch einen Passwort-Manager verwenden, der starke Passwörter für Sie generiert.

Um herauszufinden, ob eine E-Mail echt ist oder nicht, überprüfen Sie zuerst die E-Mail-Adresse, die im Abschnitt „von“ des E-Mail-Headers aufgeführt ist.

Wenn es nicht mit dem Namen des Absenders übereinstimmt oder verdächtig aussieht, handelt es sich um einen Phishing-Betrug.

Falls die Adresse im Feld „von“ echt aussieht, überprüfen Sie die Abschnitte „versendet von“ und „unterschrieben von“ weiter.

Stellen Sie sicher, dass die E-Mail von derselben Firma signiert ist, die die E-Mail gesendet hat.

Hier sind ein paar Dinge, auf die Sie in einer Phishing-E-Mail achten sollten:

Allgemeine Begrüßung – Betrüger senden normalerweise eine betrügerische E-Mail an Tausende oder sogar Millionen von Menschen gleichzeitig. Daher enthalten diese E-Mails in der Regel allgemeine Begrüßungen wie „Unser geschätzter Kunde“. Wenn Ihr Name in der E-Mail nicht vorkommt, seien Sie misstrauisch.

Gefälschter Link – Nur weil ein Link einen Namen hat, den Sie kennen, bedeutet das nicht, dass der Link echt ist. Fahren Sie mit der Maus über den Link, um zu sehen, ob er tatsächlich auf das echte Unternehmen verweist. Eine Diskrepanz weist hier auf Betrug hin.

Anfragen für eine Geldüberweisung oder persönliche Informationen – Betrüger senden Phishing-E-Mails, um Geld von Ihnen zu stehlen. Sie können direkt um Geld bitten oder zuerst versuchen, Ihre persönlichen Daten zu stehlen. Wenn Sie eine E-Mail erhalten, in der nach einem der beiden gefragt wird, reagieren Sie nicht darauf.

Dringlichkeitsgefühl – Die Förderung von Angst oder Dringlichkeit ist eine gängige Taktik von Cyberkriminellen. Sie könnten Sie beispielsweise bitten, Ihre Bankdaten „sofort“ zu bestätigen, um eine Kontosperrung zu vermeiden.

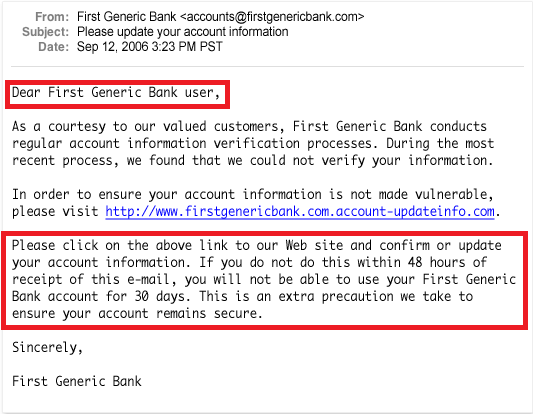

Hier ist ein Phishing-Beispiel:

Wie Sie sehen, weist die E-Mail einige der offensichtlichsten Anzeichen von Phishing auf – eine allgemeine Begrüßung, eine Anfrage nach persönlichen Informationen und die Verwendung einer bedrohlichen Sprache.

Wenn Sie eine Phishing-E-Mail erhalten haben, melden Sie diese, indem Sie sie an die Federal Trade Commission (FTC) unter [email protected] und an die Anti-Phishing-Arbeitsgruppe unter [email protected] weiterleiten.

Phishing-E-Mails sind betrügerische Nachrichten, die von Cyberkriminellen gesendet werden, um Benutzer dazu zu bringen, ihre persönlichen Daten weiterzugeben. Dazu können Bankkontonummern, Passwort und Kreditkartendaten gehören.

In solchen E-Mails werden Benutzer oft aufgefordert, auf einen eingebetteten Link zu klicken und ihre persönlichen Daten auf einer gefälschten Webseite einzugeben, wo ihre Daten schließlich gesammelt und an Hacker weitergegeben werden.

Manchmal versuchen Bedrohungsakteure, ahnungslose Benutzer davon zu überzeugen, einen bösartigen Anhang herunterzuladen, der vertrauliche Daten von ihren Systemen stehlen soll.