Jak autoryzacja aplikacji na Instagramie może zranić Twoje konto

Opublikowany: 2018-12-17Aplikacje na Instagramie mogą być wielką korzyścią dla każdego, kto chce rozwinąć swój profil, uzyskać więcej z sieci społecznościowej, a nawet po prostu zmienić wygląd i funkcje.

Świetne, wysokiej jakości aplikacje dla witryny takiej jak Instagram mogą zapewnić wiele funkcji na wyciągnięcie ręki. Na przykład:

- Hootsuite łączy wszystkie pulpity nawigacyjne mediów społecznościowych w jeden połączony kanał, w którym możesz zarządzać swoją całkowitą obecnością w mediach społecznościowych zamiast kilku fragmentarycznych obecności w różnych witrynach.

- Sprinklr łączy nasłuch społecznościowy, zaangażowanie, reklamę i rzecznictwo na platformę na poziomie przedsiębiorstwa.

- HYP3R pomaga w zaangażowaniu klientów w mediach społecznościowych, koncentrując się przede wszystkim na lokalnych i hiperlokalnych technikach marketingowych.

- Później pozwala zaplanować posty i zaplanować kalendarz redakcyjny z tygodniowym lub miesięcznym wyprzedzeniem.

To wszystko są doskonałe, sprawdzone, wysokiej jakości aplikacje. Musisz za nie zapłacić jako platformy, ale moc, którą z nich czerpiesz, jest niezrównana. Są również oficjalnie wspierani przez Facebook/Instagram, jak możesz zobaczyć, przeglądając ich listę oficjalnych partnerów marketingowych Instagrama.

Jeśli chcesz, aby aplikacje na Instagramie przynosiły nowe funkcje, ale nie chcesz za nie płacić, często zwracasz się do mniejszych marek i aplikacji, o których wcześniej nie słyszałeś. Nie ma ich na oficjalnej liście, nie są oznaczone ani weryfikowane, to tylko aplikacje, które ktoś opracował.

Problem polega na tym, że tak wiele z tych aplikacji jest, no cóż, niebezpiecznych. Są zacienione. Istnieją po to, by dostarczać pozorów wartości, podczas gdy w tle realizują własne plany. Są w zasadzie jak wirusy dla twoich profili społecznościowych, a nie twojego komputera.

Autoryzacja a OAuth

Istnieją dwa sposoby autoryzacji aplikacji do korzystania z Twojego konta. Pierwszym z nich jest autoryzacja ręcznie , logując się przez aplikację. Innymi słowy, otwierasz aplikację i podajesz jej swoją nazwę użytkownika i hasło.

To oczywiście ma pewne problemy. Przekazujesz swoje dane logowania stronie trzeciej i nie masz pojęcia, co z nimi zrobią. Jasne, niektórzy z nich po prostu użyją go do zalogowania się na Instagramie, aby zrobić to, co twierdzą. Inni będą z nim o wiele bardziej nikczemni. Mogą używać Twojego profilu w sposób, w jaki nie chcesz, obserwując lub przestając obserwować osoby, komentując w sposób, którego możesz nie chcieć, i kto wie, co jeszcze. Inni mogą nawet po prostu zabrać Twoje informacje i sprzedać je jako część zhakowanych nazw/hasł lub spróbować zhakować inne profile, które możesz kontrolować, za pomocą tych samych informacji.

Trudne jest to, że ze względu na własne decyzje Instagrama jest to nie tylko bardzo powszechne, ale często godne zaufania. Zobacz, do niedawna Instagram nie miał sposobu na planowanie postów. Wiele usług stron trzecich oferowało planowanie postów, ale aby to zrobić, potrzebowali twoich informacji. W rzeczywistości niczego nie zautomatyzowali; raczej mieli po prostu bank urządzeń, z których każde logowało się do innego profilu, z ustawionymi licznikami czasu i postami gotowymi do opublikowania.

Aby te usługi działały, potrzebowały dostępu do Twojego konta. Ponieważ druga metoda – którą omówię dalej – nie pozwalała na publikowanie, musieli zalogować się jako Ty, więc potrzebowali Twoich informacji. To uwarunkowało użytkowników do przekazania swoich poufnych informacji, niezależnie od tego, czy ufają narzędziu.

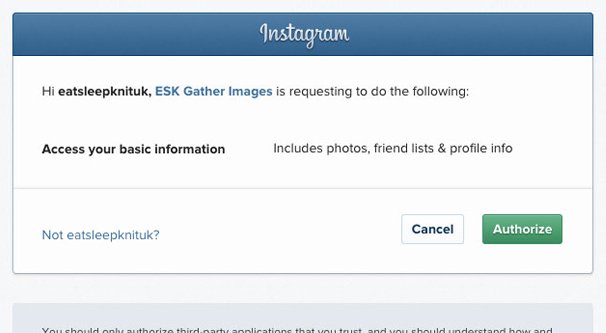

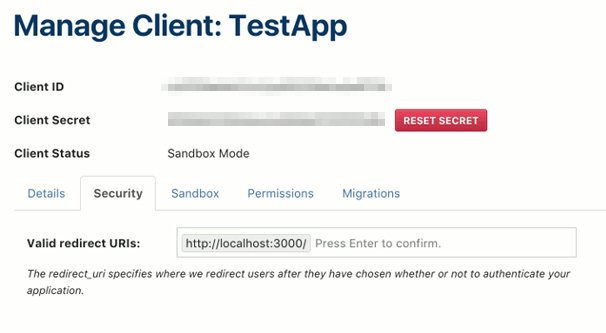

Innym sposobem autoryzacji aplikacji jest użycie OAuth lub Open Authorization. OAuth to protokół oparty na tokenach, za pomocą którego aplikacja innej firmy może uzyskać dostęp do pewnych ograniczonych funkcji Twojego profilu bez konieczności bezpośredniego wyświetlania nazwy użytkownika lub hasła.

Sposób, w jaki to działa, jest dość prosty. Chcesz użyć aplikacji korzystającej z OAuth. Aplikacja widzi Twoją prośbę i prosi o OAuth. Logujesz się przy użyciu swojej nazwy użytkownika i hasła do menu Instagram OAuth, które generuje token unikalny dla tego uwierzytelniania. Token jest przekazywany do aplikacji, która może go użyć, aby uzyskać dostęp do tych funkcji konta. Aplikacja nigdy nie widzi Twoich informacji, tylko token. Żadna inna aplikacja nie może używać tego konkretnego tokena, a token można w razie potrzeby łatwo odwołać bez konieczności zmiany informacji o koncie.

OAuth nie jest jednak całkowicie bezpieczny. Token OAuth pozwala aplikacji przejąć pewne funkcje konta, takie jak obserwowanie, przestanie obserwować, a ostatnio możliwość publikowania, dzięki aktualizacjom interfejsu API Instagrama. Jak zobaczysz poniżej, nawet legalny dostęp może sprawić Ci kłopoty, jeśli zostanie wykorzystany do nikczemnych czynów.

Sprawdzanie autoryzowanych aplikacji

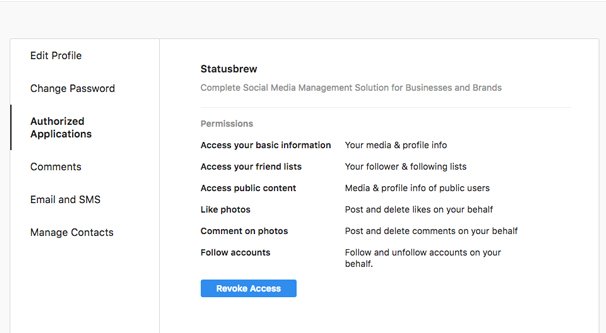

Jeśli kiedykolwiek logowałeś się do Instagrama za pomocą aplikacji innej firmy, możesz sprawdzić, co jest, a co nie jest nadal autoryzowane. Niektóre aplikacje celowo cofają autoryzację po wystarczająco długim okresie braku aktywności, podczas gdy inne będą trzymać się Twojego profilu w nieskończoność.

Gorąco polecam wszystkim, którzy to czytają, aby sprawdzili, jakie aplikacje są autoryzowane w ich profilach. Jeśli zobaczysz coś, czego nie rozpoznajesz, wygoogluj to i sprawdź, czy jest to coś, czego używasz, coś, czego używałeś w przeszłości lub coś, czego nie autoryzowałeś, ale mimo to przedostało się do Twojego profilu.

Aby to sprawdzić, musisz zalogować się na Instagram. Na stronie swojego profilu kliknij koło ustawień, a następnie „Autoryzowane aplikacje”. Spowoduje to wyświetlenie listy wszystkich aplikacji, które mają dostęp do Twojego konta, a także posiadanych uprawnień.

Różne poziomy uprawnień oznaczają różne rzeczy. Najmniej wpływ ma „dostęp do podstawowych informacji”. Dzięki temu aplikacja może zobaczyć, co publikujesz, i uzyskać dostęp do biografii, nazwy użytkownika, liczby obserwujących i innych podstawowych informacji publicznych. Aplikacje z tym poziomem uprawnień nie są w stanie zaszkodzić Twojemu kontu, ale mogą zeskrobać Twoje dane osobowe, jeśli chcą.

Inne poziomy uprawnień mają inne funkcje. Mogą mieć dostęp do Twojej listy obserwujących i obserwować nowe konta lub przestać obserwować poprzednio obserwowane konta. Mogą zobaczyć Twoje polubienia i polubić nowe treści. Mogą być w stanie zostawić komentarze. Niektórzy mogą nawet publikować dla Ciebie, chociaż zazwyczaj muszą to być autoryzowani partnerzy marketingowi, a zatem są weryfikowani pod kątem ich zachowania.

W każdym razie przejrzyj aplikacje, które autoryzowałeś na swoim koncie. Jeśli na liście nie ma żadnych aplikacji, możliwe, że autoryzowałeś coś przy użyciu swojej nazwy użytkownika i hasła. Ta lista dotyczy tylko oficjalnych aplikacji, które połączyły się z Twoim kontem za pomocą Twojego tokena dostępu OAuth.

Możesz usunąć każdą aplikację, której nie masz pewności. Jeśli odwołasz dostęp do używanej aplikacji, następnym razem, gdy będziesz z niej korzystać, będziesz musiał ponownie ją uwierzytelnić, ale najgorsze, co może się zdarzyć, to utrata zaplanowanego wpisu lub pominięcie części danych analitycznych.

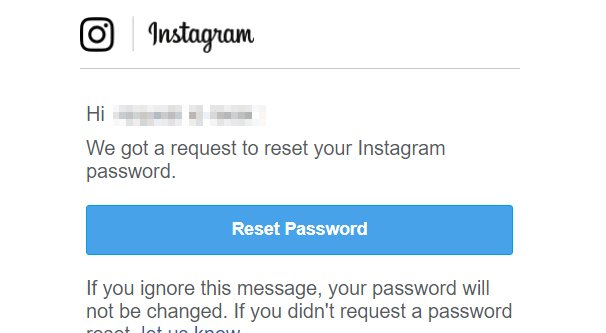

Jeśli uważasz, że podałeś hasło do „aplikacji”, która nie korzysta z OAuth, zmień hasło. Zmiana hasła nie unieważnia autoryzacji z aplikacji OAuth, ale uniemożliwi innym logowanie się w naturalny sposób przy użyciu Twoich danych.

Za każdym razem, gdy rozważasz użycie aplikacji do wykonania zadania, zadaj sobie pytanie, czy naprawdę potrzebujesz tej aplikacji do zrobienia. Następnie zadaj sobie pytanie, czy aplikacja jest sprawdzona i godna zaufania. Nie zakładaj, że aplikacja jest dobra na podstawie recenzji, ponieważ recenzje mogą być sfałszowane.

Za każdym razem, gdy instalujesz aplikację, również monitoruj swoje konto pod kątem potencjalnych szkód. Sprawdź, czy zostawiasz komentarze, których nie chcesz opuszczać, czy obserwujesz konta, których nie chcesz obserwować, lub w inny sposób podejmujesz działania, których nie chcesz podejmować. Daj każdej aplikacji okres próbny, w którym będziesz mieć na nią oko, aby upewnić się, że nie robi niczego, czego nie powinna. Tylko wtedy możesz uznać, że aplikacja jest wystarczająco bezpieczna, aby naprawdę z niej korzystać.

Szkody, które mogą wyrządzić złe aplikacje

Więc w czym problem? Co naprawdę może zrobić zła aplikacja na Twoim koncie? Cóż, w zależności od tego, jak bardzo jest złośliwy, może wiele zdziałać.

Pierwszą i najmniej niebezpieczną rzeczą, jaką może zrobić zła aplikacja, jest zeskrobanie Twoich danych osobowych. Ponieważ na początku wszystko to jest publiczne, nie jest to naprawdę niebezpieczny efekt, chociaż z pewnością ułatwia spamerom dowiedzenie się więcej o Tobie.

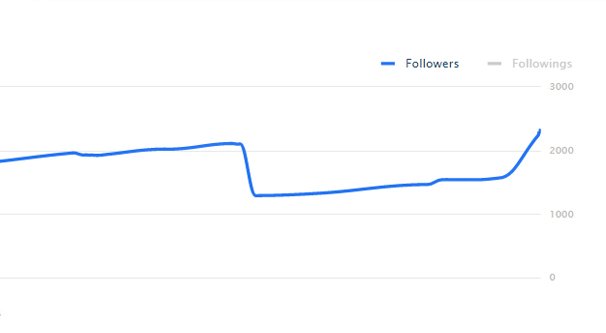

Zwiększając skalę, złe aplikacje mogą zepsuć obserwatorom i tym, kogo obserwujesz. W rzeczywistości jest to dla wielu z nich punkt sprzedaży. Aplikacje, które twierdzą, że przeprowadzają audyt Twoich obserwatorów, aby umożliwić Ci:

- Śledź nowe konta w swojej niszy.

- Przestań obserwować konta, które Cię nie obserwują.

- Przestań obserwować konta, które nie zostały opublikowane przez ponad 6 miesięcy.

- Usuń obserwujących boty.

…i tak dalej, wszystkie są potencjalnie dobre lub potencjalnie złe. Nie ma nic złego w blokowaniu botów lub usuwaniu obserwowanych, których nie chcesz. Problem pojawia się, gdy te aplikacje mają swój własny program. Jedną rzeczą jest usunięcie follow od kogoś, kto jest nieaktywny. Co innego śledzić każdego, kogo właściciel bota zdecyduje, że chce, abyś śledził. Zasadniczo stajesz się częścią botnetu. Wszystkie te witryny, które sprzedają 10 000 obserwujących w ciągu dnia, czy cokolwiek innego? Ci, którzy używają zhakowanych aplikacji, takich jak te, aby Cię śledzić.

Zasadniczo ryzykujesz, że napotkasz wykrycie botów na Instagramie, szukając agresywnego odejścia obserwujących. Metoda „follow/unfollow” jest promowana przez wiele podejrzanych firm jako skuteczna „jeśli nie przesadzasz”, ale nadal jest to technika wyraźnie oznaczona jako przestępstwo zabronione w warunkach korzystania z Instagrama. Tego rodzaju boty mogą spowodować tymczasowe zablokowanie lub trwałe zablokowanie Twojego konta, w zależności od skali problemu i tego, czy będziesz do niego wracać.

Oczywiście niszczysz również własną paszę. Kiedy aplikacja śledzi 5000 kont, na których Ci nie zależy, Twoja organiczna pasza staje się prawie bezużyteczna. Jeśli korzystałeś z Instagrama jako wyselekcjonowanego kanału treści lub do śledzenia osób, które chciałeś śledzić, cóż, to tyle.

Autoryzowane aplikacje z przebiegłymi celami mogą zrobić więcej niż tylko bałagan z obserwującymi, mogą zepsuć twoje zaangażowanie. Nie mogą tworzyć dla Ciebie postów, ale mogą odpowiadać lub komentować inne treści. W rzeczywistości wielu z nich robi wszystko, aby zostawiać podstawowe komentarze przypominające boty pod dowolnymi postami, które autor aplikacji chce promować. Ponownie, jest to prawdopodobnie sprawa poboczna dla właściciela aplikacji; sprzedają zaręczyny.

Oczywiście, gdy Twoje konto jest jednym z tysięcy pozostawiających ten sam rodzaj komentarzy na tym samym zestawie profili, Instagram łatwo może zdecydować, że jesteś kontem bota i Cię zbanować.

Autoryzowane aplikacje mogą również wchodzić w konflikt z różnymi możliwymi działaniami, które prowadzą do przerażającego shadowbanu na Instagramie. Chociaż możliwe jest wyleczenie z shadowbanu, nadal jest to denerwujące i szkodzi wzrostowi przez tygodnie lub miesiące później.

Wszystko sprowadza się do tego, że te aplikacje, po autoryzacji do korzystania z Twojego konta, mogą korzystać z Twojego konta w sposób, którego niekoniecznie chcesz. Dobre aplikacje pozwalają oczywiście kontrolować to, co się dzieje. Inne aplikacje umożliwiają automatyzację w oparciu o pewne zasady, które mogą być sprzeczne z warunkami Instagrama, jeśli nie wiesz, co z nimi robisz. Jeszcze inni istnieją wyłącznie po to, by udawać, że świadczą usługi, podczas gdy używają Twojego konta do robienia tego, co chcą.