安全を保つ方法

Covid-19 の流行中にデジタル革命が広まったことで、個人がビジネスや私生活でアプリやクラウドベースのソリューションを利用する方法が変わりました。 サイバー攻撃は、ますます多くの新しい無知な人々が自分の個人情報をオンラインに投稿するにつれて増加しています.

Perimeter 81 の新しいデータによると、企業の 66% で 2021 年に深刻なサイバー イベントが発生します。最大の原因は? フィッシング。

組織の資金と機密データを保護するには、資格情報を取得してネットワークに侵入するためのフィッシングやその他の戦略を防止するサイバーセキュリティのベスト プラクティスに従うことが不可欠です。

フィッシングとは?

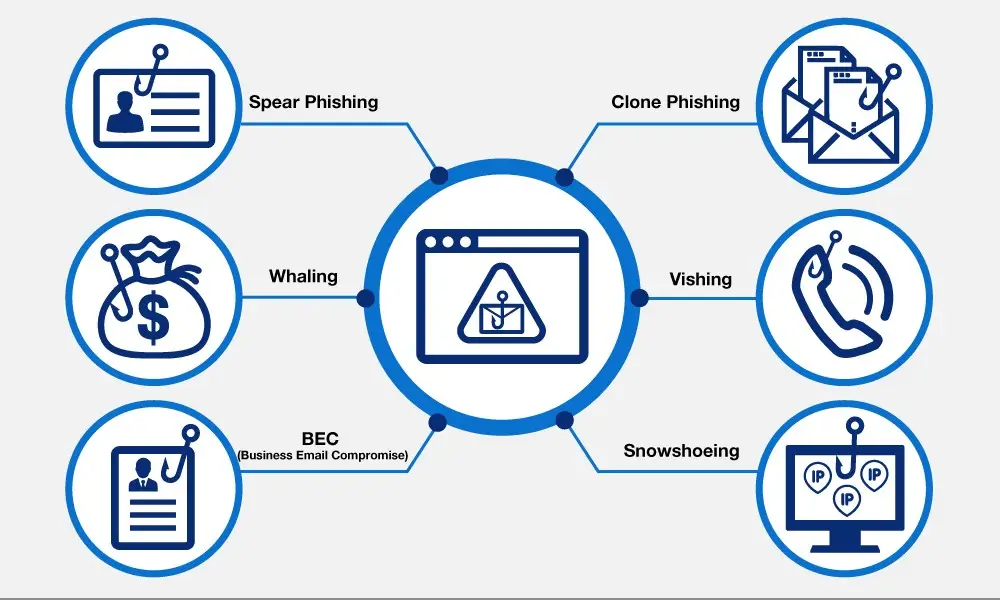

フィッシングは、ソーシャル エンジニアリングを利用して人々を騙し、ログイン パスワード、クレジット カード番号、その他の個人情報を公開させる一種のサイバー攻撃です。 本物のように見える電子メールを送信し、データの送信やアプリのダウンロードを要求する Web サイトへのリンクを提供することは、これを実現する 1 つの方法です。 個人情報を秘密にしておくことは簡単なことのように思えますが、ソーシャル エンジニアリング戦略を明らかにするのは難しい場合があります。

![フィッシングとは]()

攻撃者は、スーパーバイザーやベンダーなどの信頼できるエンティティであるかのように見せることに長けており、画像やリンクを頻繁に使用して、電子メールが有効なソースから送信されているように見せかけます。 詐欺師は、個人情報を盗むために、有害なマルウェアを含む不正なリンクや電子メールの添付ファイルをクリックするように誘導します。

場合によっては、フィッシング メールが誤解を招く可能性が非常に高いため、上級職員が攻撃者の標的にされ、詐欺に成功することがよくあります。

フィッシング攻撃から身を守る方法

1. サイバーセキュリティ意識向上研修を継続的に実施する

フィッシングの試みは、認識が難しいと考えられています。 詐欺師は、手口がうまくいかなければお金を稼ぐことはできません。 最近の世論調査では、ユーザーの 78% が、フィッシングの危険性について熟知していると公言しながら、不正なリンクをクリックしたことが示されました。

フィッシング メール、偽の Web サイト、偽の電話番号、およびその他の詐欺の兆候を検出するための継続的なトレーニングは、レベルやクリアランスに関係なく、社内のすべての従業員にとって不可欠です。

2. サイバーセキュリティ規則の遵守

増加するサイバーセキュリティの問題と、遠隔地にいる従業員の数の増加により、政府および規制当局は、デジタル時代におけるセキュリティ コンプライアンスへのアプローチを再検討する必要に迫られています。 EU の一般データ保護規則 (GDPR) やカリフォルニア州の消費者プライバシー法 (CCPA) などのコンプライアンス要件は、企業が業界標準やベスト プラクティスに準拠するように設計されています。

米国ではまだ義務化されていませんが、推奨されるサイバーセキュリティ戦略には、リソースをクラウドに転送し、特定のユーザー ロールを持つ Secure Web Gateway (SWG) をインストールすることが含まれます。 Perimeter81 が提供するようなセキュア Web ゲートウェイは、違法なトラフィックが企業のネットワークにアクセスするのを阻止することを目的としています。 これは、インターネット トラフィックを注意深く監視し、潜在的に有害なコンテンツをブロックすることによって行われます。

ビジネスで違反が発生した場合、PCI インシデント対応プロセスは、盗まれた情報を取得し、発生する被害を軽減するのに役立ちます。これにより、PCI DSS ルールに準拠し続けることができます。

ゼロ トラストに基づくネットワーク アクセス戦略を実装する

その中心にあるゼロ トラスト ネットワーク アクセス (ZTNA) は、ユーザーが必要なビジネス リソースのみに安全にアクセスできるようにします。 Perimeter 81 の Cybersecurity Experience Platform を使用して ZTNA を実装すると (Forrester のコンサルタント会社によってトップ ソリューションとして認められています)、各ユーザーがアクセスできるページとファイルをマイクロセグメント化することで、フィッシング攻撃の影響を減らすことができます。

ゼロトラストがインストールされているときに攻撃者がビジネス資格情報を取得した場合、攻撃者はネットワークのごく一部にしかアクセスできなくなります。 ゼロトラスト アーキテクチャでは、ネットワークのセグメンテーションは集中管理に依存しており、ネットワークの可視性を向上させ、データ侵害が発生する前に新しい脅威を検出します。

4. 多要素認証 (MFA) (MFA) を使用してアカウントを保護する

多要素認証では、アクセスに 2 つ以上の資格情報が必要になるため、保護がさらに強化されます。 多要素認証は、オンライン アカウントにアクセスするために基本的なユーザー名とパスワードの組み合わせ以上のものを要求するという点で、2 要素認証に似ています。

連邦取引委員会によると、多要素認証により、ログインとパスワードを知っていても、フィッシング詐欺師はアカウントにアクセスできません。 2 要素認証では、通常、SMS 確認を使用して ID を検証し、アクセスを許可します。

一方、多要素認証では、認証アプリケーション、セキュリティ キー、バイオメトリクスなどのテクノロジを使用して、すべてのユーザーに固有のログインを生成するため、詐欺師がアカウントをハッキングすることは非常に困難です。 Perimeter81 は、SMS 通知、Duo Security、Google Authenticator などによる多要素認証をサポートしています。

5. 非常にシンプルな SSE ソリューションを実装する

ビジネス ネットワークでは、フィッシングや詐欺を減らすために複数のセキュリティ対策を採用するのが一般的です。 しかし、CEO の 70% は、サイバーセキュリティ テクノロジの量が多いために、攻撃を検出して防止する能力が損なわれていると感じています。

Security Services Edge (SSE) は、1 つのクラウドベースの管理パネル内に多数の重要なクラウドベースのセキュリティ サービスを組み込む、サイバーセキュリティへの統一されたアプローチです。 SSE の簡素化されたサイバーセキュリティ戦略を通じて、ネットワークのすべてのセクションを完全に可視化し、発見を行って、フィッシングやその他のサイバー攻撃が会社に影響を与えないようにすることができます。

Perimeter81 の Cybersecurity Experience Platform (CSX) は、SSE をガイドとして採用することでサイバーセキュリティを大幅に簡素化し、組織が古いギアを取り除くのに役立ちます。 提供される多くの機能の中には、ゼロ トラスト ネットワーク アクセス、サービスとしてのファイアウォール、セキュア Web ゲートウェイなどがあります。これにより、IT スタッフと会社の担当者が必要なリソースに安全にアクセスできるようになります。

結論は

フィッシング詐欺を防止するための最初のステップは、従業員にフィッシング詐欺の見分け方を教育することです。 次に、IT インフラストラクチャが現在のセキュリティ基準に準拠していることを確認し、組織の IT アーキテクチャで多要素認証に依存するゼロトラスト戦略を課します。

最後に、最も貴重な資産を保護するための安全なオンライン ゲートウェイ、ZTNA、および統合機能を含む、Perimeter 81 の CSX のような統合 SSE ソリューションを利用していることを確認してください。