So schützen Sie Ihre WordPress-Website vor DDoS-Angriffen

Veröffentlicht: 2018-03-28

Wahrscheinlich haben Sie schon von DDoS-Angriffen gehört, wenn Sie schon länger im Online-Geschäft tätig sind. DDoS (Distributed Denial of Service) ist kein neuer Begriff. Der Begriff DDoS ist seit den frühen 90er Jahren bekannt und wurde verwendet, um Webdienste außer Betrieb zu setzen, indem viele Anfragen an den Server des Opfers gesendet wurden.

Der DDoS-Angriff ist eine Methode, bei der ein Angreifer Datenverkehr (in einigen Fällen als „Anfragen“ bezeichnet) über kompromittierte Netzwerke und Computer an ein einzelnes Ziel sendet, wodurch das Zielsystem so ausgelastet wird, dass es auf alle anderen Anfragen von legitimen Anfragen reagiert Benutzer. Diese Taktiken werden von Angreifern verwendet, um bestimmte Websites anzugreifen und zu erpressen und Lösegeld zu fordern.

- Wie funktioniert DDoS?

- Volumetrische Angriffe

- Angriffe auf Anwendungsebene

- Hochwasserangriffe anfordern

- Asymmetrische Angriffe

- Wiederholte One-Shot-Angriffe

- Exploit-Angriffe auf Anwendungen

- Schutz vor DDoS-Angriffen

- Switches und Router

- Intrusion-Prevention-Systeme (IPS)

- Schrubben und Blackholing

- Schwachstellen in WordPress beheben

- Blockieren Sie die XML-RPC-Funktionalität auf WordPress

- Aktualisieren Sie Ihre WordPress-Version regelmäßig

- Nehmen Sie Kontakt mit Ihrem Webhost auf

- Verwenden von Sicherheits-Plugins

- Vorschläge von Security Analyst auf Quora

Wie funktioniert DDoS?

Während eines DDoS-Angriffs erhält ein Zielserver oder -netzwerk Anfragen von kompromittierten Systemen. Die Anfragen sind so häufig, dass das Bandbreitenlimit eines Netzwerks oder die Ressourcen eines Servers ausgereizt sind. Dies verlangsamt die Serverantwort und wird in schwerwiegenden Fällen nutzlos.

Es gibt verschiedene Arten von DDoS-Angriffen und Sie werden einige Zeit brauchen, um sie zu verstehen. In diesem Blogbeitrag werde ich die beiden häufigsten Arten von DDoS-Angriffen kurz erläutern, nämlich Volumetrische Angriffe und Angriffe auf Anwendungsebene.

Volumetrische Angriffe

Bei dieser Art von Angriff wird eine Zielsite oder ein Netzwerk mit Datenverkehr und Anfragen von Botnets und infizierten Zombiesystemen bombardiert. Die Angriffsarten, die in diese Kategorie fallen, sind Connection Floods, TCP SYN Floods und ICMP/UDP Floods und zielen hauptsächlich auf die dritte und vierte Schicht, nämlich Network Layer bzw. Transport Layer.

Diese Arten von Angriffen nutzen infizierte Systeme, um eine hohe Bandbreite an Datenverkehr zu erzeugen. Die Systeme sind mit Bandbreiten von weit über 10 TBPS geografisch verteilt und diese Angriffe werden immer ausgeklügelter.

Angriffe auf Anwendungsebene

DDoS-Angriffe auf Anwendungsebene werden auch als Layer-7-DDoS-Angriffe bezeichnet. Diese Angriffe zielen normalerweise auf die Schwachstellen in Webanwendungen ab, indem sie Datenverkehr an bestimmte Abschnitte einer Website senden. Dies erhöht auch den Bandbreitenverbrauch, aber DDoS-Angriffe auf Anwendungsebene führen normalerweise nicht zum Absturz einer Website. Es verlangsamt sie jedoch erheblich.

Diese Angriffe sind viel schwieriger zu erkennen, da der Datenverkehr so aussieht, als käme er von echten Menschen. Diese Angriffe verwenden normalerweise HTTP-, DNS- und SMTP-Anfragen. Die wichtigsten Arten von DDoS-Angriffen auf Anwendungsebene sind:

1. Hochwasserangriffe anfordern

Bei dieser Art von Angriff erhält die Anwendungsschicht eine große Anzahl von Anfragen über HTTP und DNS.

2. Asymmetrische Angriffe

Bei dieser Art von Angriff empfängt die Anwendungsschicht Anforderungen mit hoher Arbeitslast, die Serverressourcen wie RAM und CPU verbrauchen.

3. Wiederholte One-Shot-Angriffe

Diese Angriffe zielen sowohl auf die Anwendungs- als auch auf die Netzwerkebene ab, indem sie Anforderungen mit hoher Arbeitslast an Anwendungen in Kombination mit TCP-Sitzungen senden.

4. Anwendungsexploit-Angriffe

Diese Art von Angriff zielt auf Anwendungsschwachstellen ab, die eine Anwendung übernehmen oder manipulieren, um eine Server- oder Betriebssystemfehlfunktion zu verursachen. Am häufigsten sind SQL-Injection, Cookie Poisoning und Cross-Site-Scripting

Selbst die Mächtigen fallen DDoS-Angriffen zum Opfer

Bei so vielen Komplexitäten und Arten von DDoS-Angriffen ist es fast unmöglich geworden, Ihre Server und Anwendungen vollständig zu schützen.

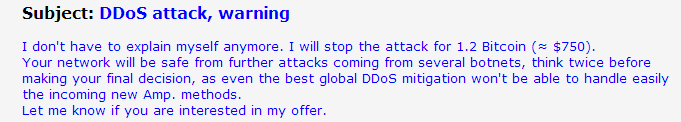

Erst im Juli habe ich gelesen, dass „ DDoS-Angriffe die Brexit-Verhandlungen stören könnten “. Eine andere Art von Angriffen ist beunruhigend, da sie zeigt, dass DDoS-Angriffe zu einem Geschäft geworden sind.

Der Gründer von Moz, Rand Fishkin, hatte ebenfalls darüber getwittert, um die Community zu informieren.

Mutiger DDoS-Angriff auf Moz in diesem Morgen. Der Täter hat uns eine E-Mail geschickt, um Lösegeld im Austausch für den Rückzug zu verlangen. Bemerkenswert raffinierter Angriff auch.

— Rand Fishkin (@randfish) 25. April 2014 Schutz vor DDoS-Angriffen

Es gibt vorsorgliche Schritte und Methoden, um die Auswirkungen von DDoS-Angriffen zu verringern, und in vielen Fällen können kleinere DDoS-Angriffe vollständig außer Kraft gesetzt werden.

Es gibt Methoden, die auf Netzwerkebene eingesetzt werden können, um unrechtmäßigen Verkehr zu erkennen und zu blockieren. Die meisten modernen Netzwerkhardware verfügen über spezialisierte Hardware, die von Software begleitet wird, die den Datenverkehr erkennen und filtern kann.

Switches und Router

Heutzutage sind intelligente Router und Switches mit Software ausgestattet, die die Geschwindigkeit begrenzen kann. Dadurch kann die Netzwerkhardware gefälschte IPs identifizieren, die unzulässige Anfragen senden, und sie daran hindern, System- und Netzwerkressourcen weiter zu verschwenden. SYN-Flood-Angriffe und Angriffe von „dunklen Adressen“ können von ihnen leicht abgewehrt werden.

In den meisten Fällen haben Sie keinen Zugang, um in die von Ihrem Hosting-Provider verwendete Netzwerkhardware zu investieren. Am besten entscheiden Sie sich für ein verwaltetes WordPress-Webhosting, das in renommierten Rechenzentren gehostet wird, die mit High-End-Netzwerkhardware ausgestattet sind und ein erstes Maß an Sicherheit gegen DDoS-Angriffe bieten.

Einer der Gründe, warum wir bei Cloudways eine Partnerschaft mit DigitalOcean, Amazon, Vultr, Google und Kyup eingegangen sind, ist, dass ihre Rechenzentren vollständig gewartet und mit intelligenter Hardware mit der neuesten Software ausgestattet sind. Ohne zusätzliche Kosten für seine Kunden bietet Cloudways DDoS-Prävention in seinem Netzwerkkern.

Intrusion-Prevention-Systeme (IPS)

Es gibt Systeme, die das Verhalten von DDoS-Angriffen erkennen. Diese werden von vielen Sicherheitsunternehmen angeboten, die Systeme entwickelt haben, die legitime und illegitime Verkehrsmuster erkennen und filtern. Diese Systeme erkennen Datenlücken im Netzwerk und blockieren jede bösartige Aktivität.

Schrubben und Blackholing

Der gesamte eingehende Datenverkehr wird durch ein „Scrubbing-Center“ geleitet, bevor auf ein Netzwerk oder eine Anwendung zugegriffen wird. Diese werden von Unternehmen gewartet, die DDoS-Abwehrdienste anbieten, und kosten daher viel. Wenn Sie jedoch Opfer großer DDoS-Angriffe sind, die Ihr Unternehmen beeinträchtigen, haben Sie keine andere Wahl, als in einen DDoS-Abwehrdienst zu investieren.

Cloudways bietet seinen Kunden eine erste Sicherheitsstufe. Sie erhalten vollständig aktualisierte Server mit Firewalls auf Anwendungs- und Serverebene, die dabei helfen, ungewöhnliches Verhalten des Datenverkehrs zu erkennen und Hacking-Versuche auf Anwendungsebene zu stoppen.

Schwachstellen in WordPress beheben

Ich muss zugeben, dass es mich schmerzt, wenn ich Nachrichten höre, dass DDoS-Angreifer WordPress-basierte Websites ausnutzen, um große DDoS-Angriffe durchzuführen.

Ich weiß, dass WordPress zu den besten CMS-Lösungen auf dem Markt gehört und von einer riesigen Community aus Entwicklern, Designern und Bloggern unterstützt wird.

Das Problem bleibt jedoch, dass WordPress anfällig für Schwachstellen ist und einige der Exploits von DDoS-Angreifern sehr leicht ausgenutzt werden können. Ein Grund dafür ist, dass WordPress 28 Prozent des gesamten Webs hält und daher ein attraktives Ziel ist. Ein Großteil der Schuld liegt jedoch bei den Betreibern von WordPress-Websites. Die meisten Benutzer wissen nicht einmal, dass ihre Website als Zombie verwendet wird, um eine andere Website anzugreifen.

Die Absicherung Ihrer Website gegen DDoS-Angriffe ist eine schwierige Aufgabe. Aber sie sagen, es ist besser, auf Nummer sicher zu gehen. Das Beste, was Sie tun können, um die Bedrohung durch DDoS-Angriffe zu verringern, besteht darin, Schwachstellen in Ihren WordPress-Sites zu beheben.

Suchen Sie nach mehr Leistung und Sicherheit?

Migrieren Sie Ihre WordPress-Website kostenlos zu Cloudways.

1. Blockieren Sie die XML-RPC-Funktionalität auf WordPress

Diese Funktionalität ist seit WordPress 3.5 standardmäßig aktiviert und bietet unter anderem Dienste wie Pingbacks und Trackbacks. Diese können leicht ausgenutzt werden, um HTTP-Anfragen an eine Zielwebsite zu senden. Wenn Tausende von WordPress-Websites kompromittiert werden und parallel Anfragen an eine Zielwebsite senden, kann ein großer DDoS-Angriff auf die Anwendungsschicht auftreten.

Es ist besser, die XML-RPC-Funktionalität auf allen Ihren WordPress-Websites zu deaktivieren, damit sie nicht verwendet werden können, um einen DDoS-Angriff zu starten, der Pingbacks und Trackbacks verwendet.

Fügen Sie einfach den folgenden Code in Ihre .htaccess-Datei ein.

# XML-RPC-BLOCKIERUNG STARTEN <Dateien xmlrpc.php> Bestellung ablehnen, zulassen Abgelehnt von allen </Dateien> # XML-RPC-BLOCKIERUNG BEENDEN

Alternativ können Sie ein Plugin wie Disable XML-RPC Pingback verwenden, um die Pingback- und Trackback-Funktionalität zu deaktivieren und andere Funktionen von XML-RPC intakt zu halten.

2. Aktualisieren Sie Ihre WordPress-Version regelmäßig

Eine Sache, die wir durch die Verwendung von WordPress erhalten, ist, dass es dank Mitwirkenden und einer lebendigen Community regelmäßig mit besseren Sicherheitsverbesserungen aktualisiert wird.

Dinge zu aktualisieren:

- WordPress-Installation

- WordPress-Themes

- WordPress-Plugins

- PHP-Version auf dem Server

- Apache-Version

- MySQL-Version

- OS Version

- Alle anderen Skripte oder Software, die Sie verwenden

Abgesehen von der Aktualisierung Ihres WordPress und seiner zugehörigen Elemente verwaltet Cloudways alle serverseitigen Updates.

3. Nehmen Sie Kontakt mit Ihrem Webhost auf

Sie sollten sich mit Webhosts in Verbindung setzen und besprechen, ob die Server und die Netzwerkhardware mit den neuesten Versionen der Software aktualisiert werden. Außerdem sollten Sie besprechen, welche Sicherheitsmaßnahmen Ihre Webhosts bereitstellen.

Wolkenwege bietet seinen Kunden viele Sicherheitsfunktionen ohne zusätzliche Kosten:

- SFTP- und SSH-Zugriff

- Firewall auf Anwendungsebene

- Betriebssystem-Firewall

- Automatische Backups, Serverklonen und Auto-Healing

- Dedizierte IP auf Cloud Server

- Automatische Updates und Patches von Betriebssystem und Diensten

- Anwendungsupdates und Benachrichtigungen

4. Verwenden von Sicherheits-Plugins

Die Konfiguration eines Sicherheits-Plugins kann Ihrer WordPress-Website eine Verteidigungsebene hinzufügen. Ich benutze lieber WordFence, da sie aktiv DDoS-Angriffe auf WordPress-Websites auf der ganzen Welt überwachen und verhindern.

WordPress-Sicherheits-Plugins nehmen einen Teil Ihrer Webserver ab, da ihre Skripte viele Ressourcen verwenden, um verschiedene Sicherheitsbedrohungen zu überwachen, denen Ihre WordPress-Website ausgesetzt ist. Ein von Cloudways verwalteter Server ist vollständig in der Lage, Ressourcen zu verarbeiten, die von Sicherheits-Plugins wie WordFence benötigt werden.

5. Vorschläge von Sicherheitsanalysten zu Quora

Dies sagte Meinton Navas , ein Informationssicherheitsanalyst, auf die Frage, wie man WordPress-Websites vor DDoS-Angriffen schützen kann. Lesen Sie seinen Thread „ Wie schütze ich WordPress-Sites vor DDoS-Angriffen? “ auf Quora.

Die Erhöhung der Sicherheit unserer Websites, insbesondere derjenigen, auf denen WordPress ausgeführt wird, sollte jetzt unsere oberste Priorität sein. Es wird dazu beitragen, die DDoS-Bedrohungsstufe zu verringern, da es die Anzahl der anfälligen WordPress-Ressourcen verringert, die dem Angreifer zur Verfügung stehen.

F. Was ist ein DDoS-Angriff?

Distributed Denial-of-Attack ist ein koordinierter Angriff mit mehreren Knoten, bei dem die Ressourcen eines Servers überlastet/verbraucht werden und legitime Anfragen/Benutzer nicht bedient werden können.

F. Warum kommt es zu DDOS-Angriffen?

DDoS tritt auf, weil es einfach ist, diese Angriffe durch Malware zu starten. Hacker können ein Netzwerk infizierter Systeme aufbauen und über dieses eine Vielzahl von Anfragen an den Zielserver senden. Da die Kosten gering und das Schadenspotenzial hoch ist, bevorzugen viele Hacker DDoS als erste Angriffslinie. bevorzugte Angriffsmethode.

F. Wie sichert man eine Website von DDOS aus?

Sie können Ihre Server schützen, indem Sie Datenverkehr herausfiltern, der den bekannten Kriterien eines DDoS-Angriffs entspricht. Eine Bot-Schutz-Funktion ist jetzt ein Muss für jede Hosting-Plattform. Darüber hinaus sollten Sie in Erwägung ziehen, Redundanzen innerhalb Ihres Systems aufzubauen, damit der Server nicht vollständig ausfällt.