Magentoで管理パネルを保護するためのトップ10のハック

公開: 2022-01-02Magentoは、世界を牽引するインターネットビジネスステージです。 BuiltWithが言うように、Magentoは主要な100,000のeコマースサイトの22%以上を推進しています。 これは、堅実で非常に実用的なサイトを構築するためのものです。 Magentoはセキュリティの真のサプライヤーです。 今、どれくらいの頻度で聞いたことがありますか?

管理パネルを保護し、サイトのハッキングを取り除くためのいくつかのアプローチを評価するために時間を費やしてください。

1.複雑な管理者のユーザー名とパスワードを選択します

–パスワードには、大文字、小文字、数字、およびキーボードからのいくつかの記号を含める必要があります

–8文字以上の長さのパスワードを作成します

–会社名の使用は避けてください。 自分だけがわかりやすい名前の省略形を使用できます。

–全体として、3〜5か月ごとにパスワードを変更することをお勧めします。

2.どこでも同じパスワードを使用しないでください

Magentoバックエンドのトレードオフを控えるには、分離されたレコードにさまざまなパスワードを使用してください。 部外者のサイトをハッキングするリスクは確実にあるため、Magentoのパスワードは役に立たない可能性があります。 Magentoのパスワードを他の目的に再利用しないようにしてください。TE:外部のデザイナーを管理している場合は、特別な認証を使用して別のレコードを作成することをお勧めします。

3.ブラウザにパスワードを保存しないでください

ブラウザのパスワード保存機能は弱点です。 コンピュータにパスワードを保存しない方がよいでしょう。 そのため、サードパーティのパスワード管理サービスを使用することをお勧めします。

4. HTTPS / SSL接続を要求します

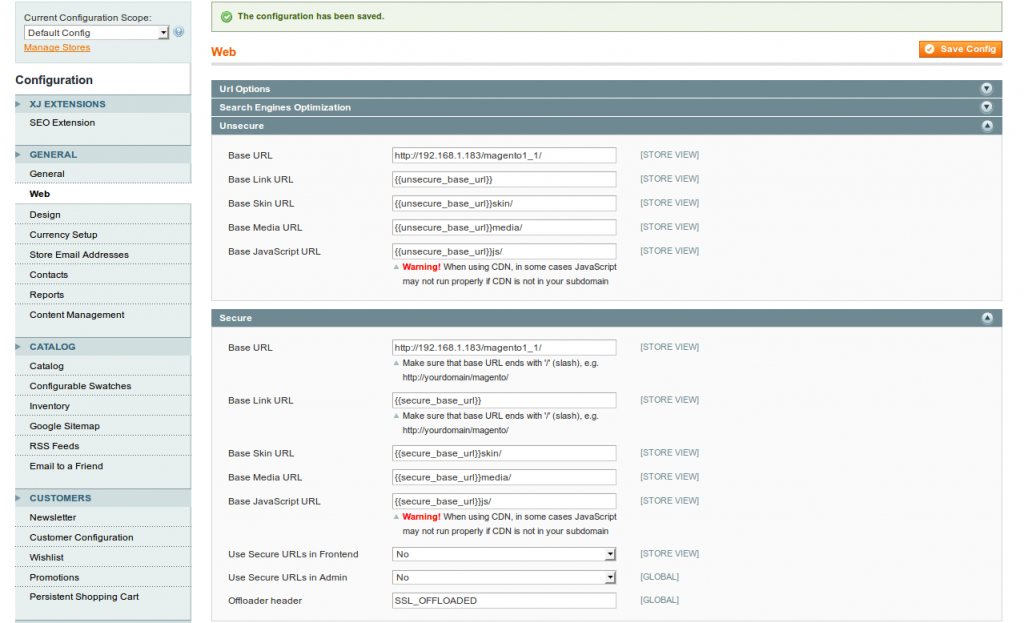

これは、MagentoWebサイトにとって最も重要なセキュリティ手法の1つです。 ご存知かもしれませんが、HTTP://で転送されるWebページは暗号化されていません。 逆に、ページのURLがHTTPS://で始まる場合は、Secure SocketsLayerを使用していることを意味します。 SSL標準を使用すると、顧客とのオンライントランザクションを保護し、サイトがハッキングされるのを防ぐことができます。 さらに、URLの先頭にあるhttpsは、ストアの信頼性を高めるのに役立ちます。 現代の訪問者は知識が豊富であることがわかっているので、彼らはあなたに対処する傾向があります。

HTTPS://接続を取得するには、次の4つの簡単な手順があります。–

– [管理パネル]> [システム]> [構成]> [一般]> [Web]> [セキュリティで保護]に移動します。

–Base_url設定を「http」から「https」に変更します

–フロントエンドで安全なURLの使用を有効にする

–管理者で安全なURLの使用を有効にする

Webサイトでhttpからhttpsに変更する前に、ApacheでSSL暗号化接続をセットアップするように管理者に依頼してください。

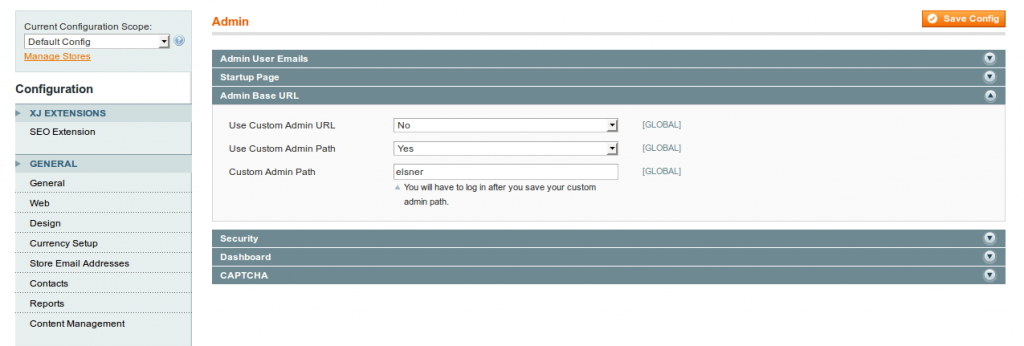

5.デフォルトの管理URLをカスタムURLに変更します

ブルートフォース攻撃と戦うためにもう1つのアプローチを使用できます。管理者URLを介してmagento管理者ページにアクセスする方法についてよく知ります。 プログラマーは、管理者の方法がユーザー名とパスワードの推測を開始するための最も簡単なアプローチであると感じる傾向があります。 このようにして、管理者の方法を破りにくいものに変更するように規定します。 次のいずれかの方法で管理者の方法を変更できます。

[管理]> [ストア]> [構成]> [詳細]> [管理]に移動します

6.オープンセキュリティの問題についてストアをテストします

Magentoサイトのセキュリティを強化するという最終目標を念頭に置いて、Magentoセキュリティパッチを実現する必要があります。 すべてのパッチは、公式サイトからダウンロードしてアクセスできます。 ストアを修正したら、無料の管理を利用して、パッチの適切な確立をテストできます。 ここでは、パッチにオンラインの無力スキャナーを利用できます:SUPEE-5344、SUPEE-5994、SUPEE-6285、SUPEE-6482、およびXML XXE van2012。

同様に、別のスキャナーを使用して、ストアが最新のセキュリティ問題に対してまだ無力であるかどうかを確認できます。

7.Webサイトのバックアップを取ります

バックアップ戦略を作成し、セキュリティの別のレイヤーを追加します。 MagentoWebサイトがホストされているサーバーとはまったく異なるサーバーにバックアップファイルを保存することを強くお勧めします。 異なる場所に保管されている複数のバックアップを実行することをお勧めします。

8.2要素認証を使用する

2F認証で管理者のセキュリティを確保します。 二要素認証は、Google認証アプリケーションに基づいています。 管理者がQRコードをスキャンすると、30秒ごとに生成および変更されるランダムな6桁の数字を取得します。 ユーザーとパスワードのフィールドに沿って確認キーを入力した後にのみ、管理者はmagento管理パネルにアクセスできました。

このメソッドは、デフォルトではマゼンタでは使用できません。 ただし、ログインページにこれを制定することは深く規定されています。 これらの方針に沿って、このセキュリティの有用性を実行するために、拡張機能に自信を持って利用することができます。 改善された管理者、セキュリティを試して、Magentoサイト全体のセキュリティを監視してください。

このモジュールを使用すると、管理者クライアントを示すための2つの考慮事項の検証を設定することにより、追加の保証が得られます。

9.Webサイトに最新のMagentoバージョンを使用します

セキュリティ戦略でもう1つ重要なことは、Magento開発で最新のMagentoバージョンを使用することです。 Magentoのバージョンを新しいリリースに更新することを強くお勧めします。 各アップグレードには、利用可能な新機能、修正された機能の問題、および最新の攻撃に関連するセキュリティパッチが付属しています。 Webサイトにセキュリティパッチを適用すると、セキュリティがさらに向上します。 最新バージョンの最新情報を入手し、Magentoサイトがクラックされることはありません。

10. IPホワイトリストを使用して、Magentoバックエンド、Magento Connectダウンローダー、RSSフィードを保護します

Magento管理者のハッキングを防ぐためのもう1つのヒントは、IPホワイトリストです。 同じコンピューターから管理者ログインページにアクセスすることに慣れている場合、これはセキュリティ上の適切な決定となる可能性があります。 必要なユーザーだけがmagento管理者にアクセスできるようにしてください。

したがって、管理者アクセスを許可されたIPアドレスに制限することを強くお勧めします。 Webサイトのセキュリティを危険にさらすために使用できる主なソースは3つあります。

Magento Connectダウンローダーは、最近のブルートフォース攻撃のエントリポイントとして知られています。 ConnectマネージャーのURLを変更すると非常に便利です。 ハッカーを混乱させるために、完全に異なるパスを指定できます。 さらに、.htaccessファイルを介してIPアドレスで/ downloader /の場所へのアクセスを制限できます。

RSSフィードは、同じ管理者資格を持っていることを確認するブルートフォース攻撃にさらされています。 ユーザーがRSSフィードにアクセスする必要がない場合は、アクセス制限機能を使用できます。 IPホワイトリストを作成した後、制限された訪問者からメインページへのリクエストのリダイレクトを設定できます。

Magentoの管理パネルをロックダウンすることは非常に重要です。 他のすべての国からのIPアドレスをブロックしている何人かの人々に会いました。 あなたの消費者が仲間の市民であると確信しているなら、これは本当にうまくいきます。

関連:Magentoで管理者パスワードをリセットする方法