كيفية إيجاد وإصلاح BlackHat SEO SPAM في موقع WordPress الخاص بك (2022)

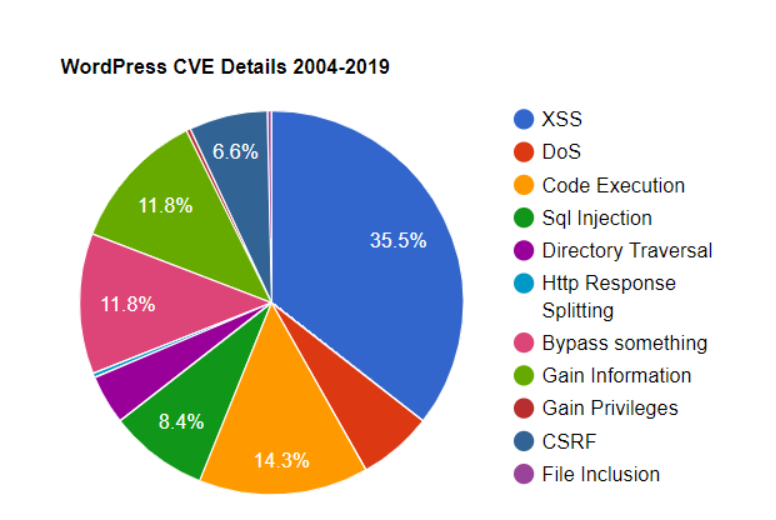

نشرت: 2022-09-01في الغالب ، يتم اختراق أنظمة إدارة المحتوى مثل WordPress من قبل المتسللين ، حتى يتمكنوا من تحسين محركات البحث (SEO) على الموقع وزيادة حركة المرور إلى مواقعهم الخاصة. يمكن لأتمتة الروبوتات والبرامج النصية استغلال CVEs الشائعة لموقع WordPress الخاص بك و SEO Spam لموقعك في غضون بضع دقائق.

في هذه المدونة ، سنناقش SEO Spam وتأثيراتها على تصنيف موقع WordPress الخاص بك. أيضا كيف يمكنك اكتشاف مثل هذه الهجمات ووقفها قبل أن تتسبب في أي ضرر.

جدول المحتويات

البحث عن وإصلاح BlackHat SEO SPAM في موقع WordPress الخاص بك في (2022)

ما هو SEO SPAM؟

يتم ترتيب المواقع التي تظهرها محركات البحث في نتائجها وفقًا لعوامل مختلفة. قد تستند هذه العوامل إلى مدى الصلة بالموضوع والموثوقية وحركة مرور شبكة المستخدم وما إلى ذلك. ولكن أحد أهم العوامل هو عدد وجودة الروابط الواردة التي يمتلكها موقع الويب .

الآن ، يتم استغلال هذا السلوك لخوارزمية محرك البحث في SEO Spam.

يستخدم مرسلو الرسائل غير المرغوب فيها لتحسين محركات البحث (SEO) مجموعة واسعة من الأساليب والتقنيات لمهاجمة موقعك. يحاولون إدراج الروابط والمحتويات التي تشير إلى موقعهم في مواقع الويب الأخرى ذات التصنيف العالي (موقعك) ، للحصول على موقع الويب الخاص بهم في مرتبة عالية. غالبًا ما يشار إلى طريقة استغلال خوارزمية محرك البحث باسم spamdexing.

يقوم المتسللون بهذا النوع من الهجوم حتى يتمكنوا من زيادة حركة المرور إلى مواقعهم أو ترتيب مواقعهم في مرتبة أعلى في محركات البحث وبالتالي زيادة حركة مرور المستخدمين إلى مواقعهم.

نظرًا لوجود العديد من التكوينات الخاطئة التي يحددها المستخدم وبعض نقاط الضعف الأساسية ، تعد مواقع WordPress هدفًا سهلاً لـ SEO Spam. سنناقشهم وإصلاحاتهم بشكل أكبر.

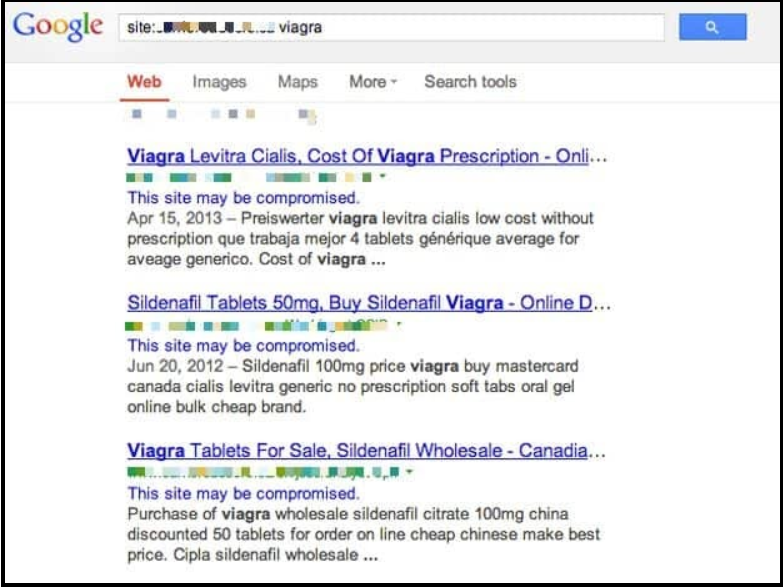

فارما هاك

أحد الأمثلة على هجوم SEO Spamming هو Pharma Hack. في هذا الهجوم ، سيتجاوز المخترق علامة العنوان ويدرج روابط البريد العشوائي في محتوى الصفحة. لن تكون هذه التغييرات التي أجراها المخترق مرئية لك أو لأي شخص يزور موقعك باستثناء محرك البحث. هذه التقنية تسمى إخفاء الهوية.

تقرأ روبوتات محرك البحث مثل Googlebot هذه العلامات المحقونة وترتيب موقع WordPress الخاص بك بشكل مناسب على أساسها.

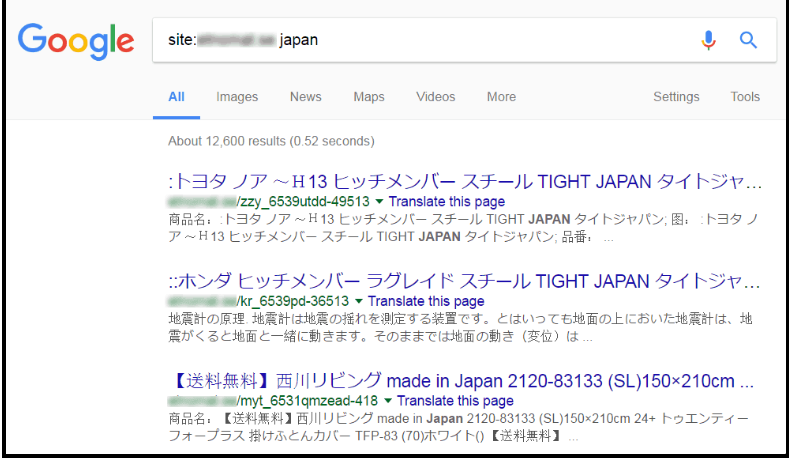

هاك الكلمات الرئيسية اليابانية

مثال آخر شائع لهذا الهجوم هو اختراق الكلمات الرئيسية اليابانية . تؤدي هذه الهجمات عادةً إلى إنشاء صفحات جديدة تحتوي على نص ياباني مُنشأ تلقائيًا على موقعك. يتم إنشاؤها بشكل عشوائي وفي أسماء دليل عشوائية مثل:

https://example.com/asdfg/45/qwerhtml

غالبًا ما تحتوي هذه الصفحات على بعض الكلمات الرئيسية والمحتوى الذي يشير إلى مواقع ضارة أخرى مما يؤدي إلى رفع تصنيف مُحسّنات محرّكات البحث. في هذا الهجوم ، غالبًا ما يتم العثور على المتسلل لإضافة نفسه كمالك للممتلكات في Search Console. هذا هو الاستفادة الكاملة من هذه الاختراقات من خلال التلاعب بإعدادات موقعك.

وبالتالي ، إذا تلقيت إشعارًا من Google يفيد بأن شخصًا لا تعرفه قد تحقق من موقعك في Search Console. هناك احتمال قوي بأن موقعك يتعرض للهجوم.

الكشف عن الرسائل غير المرغوب فيها لتحسين محركات البحث

إذا كنت تراقب سلوك موقعك بعناية ، فيمكنك اكتشاف العلامات التي تشير إلى وجود رسائل بريد إلكتروني غير مرغوب فيها من Blackhat SEO على موقع الويب الخاص بك. فيما يلي ذكر بعضها.

تحذير جوجل Search Console

يمكن أن يكون Google مفيدًا جدًا أثناء البحث عن الرسائل غير المرغوب فيها لـ Blackhat SEO.

إذا تم التحقق من تثبيت WordPress الخاص بك باستخدام Google Search Console . ستتلقى إشعارات إذا اكتشف ارتباطًا غير عادي أو نشاط صفحة على موقع WordPress الخاص بك.

قد تكون بعض هذه التحذيرات مثل:

- عقوبة البريد العشوائي التي ينشئها المستخدم

- روابط غير طبيعية إلى موقع الويب الخاص بك عقوبة

- روابط غير طبيعية من عقوبة موقع الويب الخاص بك

- عقوبة الموقع المخترق

- عقوبة الترميز المنظم غير المرغوب فيه

- النص المخفي أو عقوبة حشو الكلمات الرئيسية

- إخفاء عقوبة أو إعادة توجيه خداعي

- محتوى ضعيف بقيمة منخفضة أو بدون عقوبة

Google Search Console هي أداة مفيدة أثناء صيانة موقعك.

نشاط ضار في Google Analytics

مرة أخرى ، ستساعدنا أدوات مراقبة موقع Google هنا.

إذا لاحظت أشياء مثل زيادة مفاجئة في حركة مرور الشبكة وما إلى ذلك ، فقد يكون ذلك مؤشرًا على وجود رسائل غير مرغوب فيها لتحسين محركات البحث. ربما يكون المتسللون قد اخترقوا موقعك ويحاولون الآن الحصول على ترتيب تحسين محركات البحث (SEO) الخاص بموقعهم مما أعطى موقعك دفعة مؤقتة.

قم بزيارة الصفحة مثل Google bot / Checking for Pharma Hack

نظرًا لأن صفحات SEO Spam مصممة بطريقة تتيح فقط لروبوتات محرك البحث مشاهدتها. لذلك سنقوم بتقديم طلبات مشابهة لروبوتات محرك البحث مثل Google Bot لعرضها.

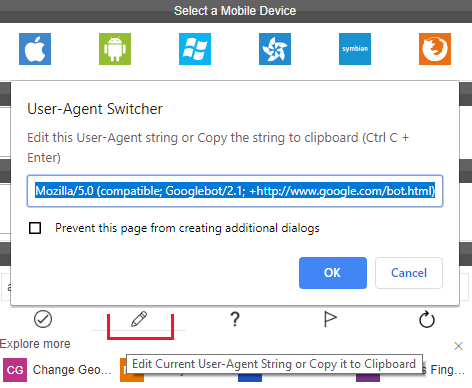

قم بتثبيت الملحق المعني وفقًا لمتصفح الويب Chrome User-Agent Switcher أو Firefox User-Agent Switcher .

بمجرد التثبيت ، قم بزيارة موقعك وقم بتغيير رأس User-Agent إلى أي مما يلي:

Mozilla / 5.0 (متوافق ؛ Googlebot / 2.1 ؛ + http: //www.google.com/bot.html)

Googlebot / 2.1 (+ http: //www.googlebot.com/bot.html)

Googlebot / 2.1 (+ http: //www.google.com/bot.html)

الآن سوف تجلب الموقع كما يفعل GoogleBot. تحقق من أي صفحة جديدة أو تغيير في الروابط.

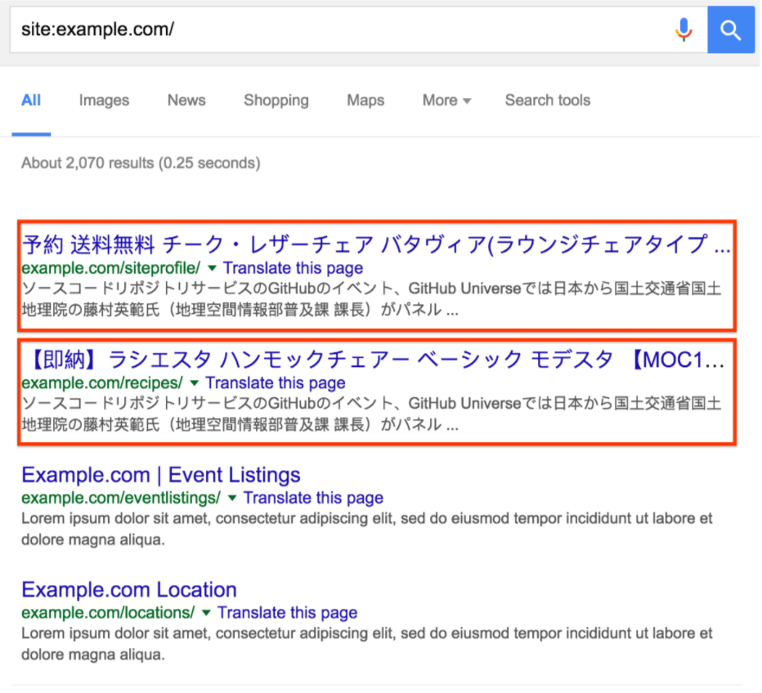

Dorking موقعك / الكشف عن اختراق الكلمات الرئيسية اليابانية

يُطلق على استخدام الاستعلامات المخصصة في شريط بحث Google للحصول على نتائج محددة اسم Google Dorking سنستخدم لمعرفة ما إذا تم إنشاء أي صفحات عشوائية في دليل عشوائي مما يشير إلى وجود هاك الكلمات الرئيسية اليابانية.

أدخل الاستعلام التالي في شريط بحث Google. سيعرض جميع صفحات تثبيت WordPress لموقعك محللًا على Google. الآن يجب عليك التحقق من أي صفحات تبدو ضارة أو مضللة.

الموقع: your-site-here.com/

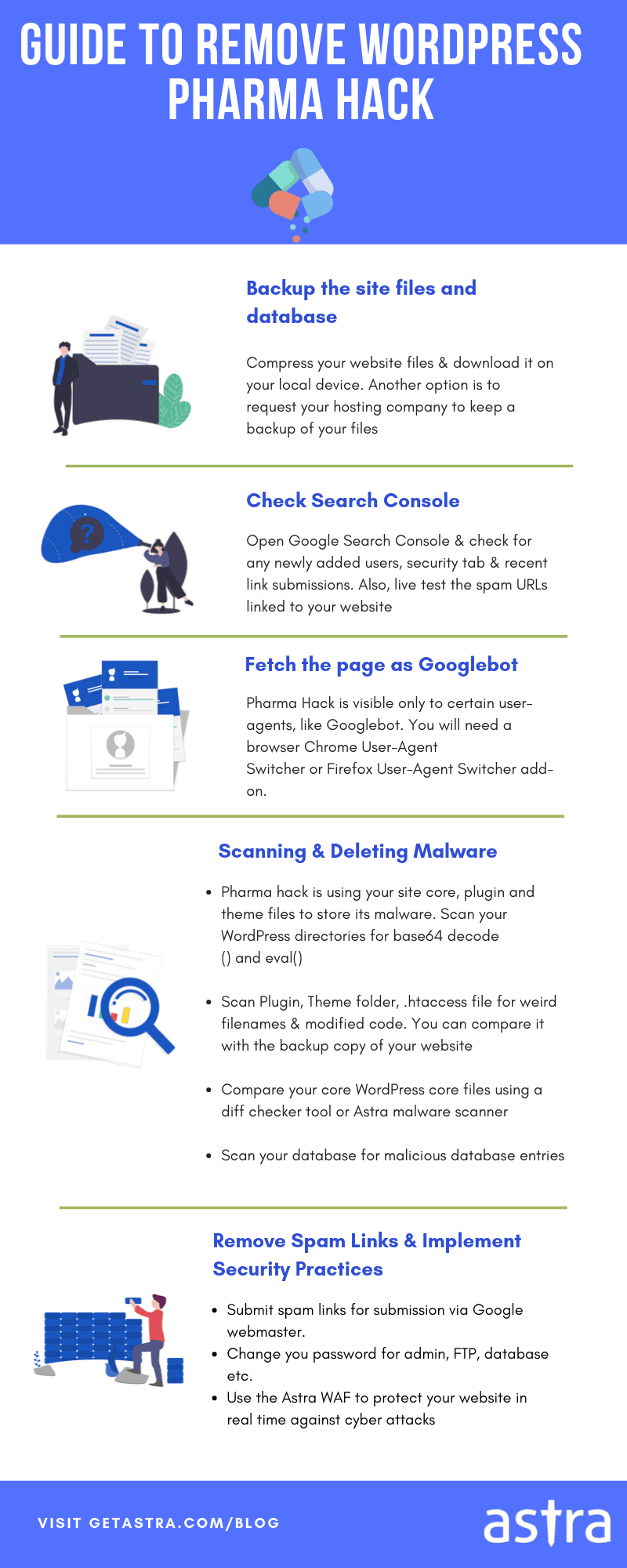

إزالة SEO Spam في WordPress

ليس من الصعب إزالة معظم الرسائل غير المرغوب فيها لتحسين محركات البحث (SEO) بمجرد العثور عليها ، فنحن نتحدث بالتفصيل عن الخطوات العامة لكيفية إزالة الرسائل الاقتحامية (SEO). ستظل خطوات إزالة Pharma Hack و Japanese Keyword Hack شائعة.

إزالة كافة الملفات الضارة التي تم إنشاؤها أثناء الاختراق

اتصل بخادم WordPress الخاص بك محليًا أو من خلال ssh للعثور على جميع الملفات الضارة وإزالتها. بمجرد الاتصال عبر SSH أو محليًا ، اتبع الأوامر التالية.

انتقل إلى دليل جذر WordPress أو حيث وجدت Blackhat Seo Spam

القرص المضغوط دير /

أدخل الآن cmd هذا لسرد جميع الملفات في الدليل (بما في ذلك الملفات المخفية)

ls -la

تحقق من محتويات كل ملف بحثًا عن أي تعليمات برمجية أو روابط ضارة ، وقم بإزالتها

rm file_name

كرر نفس العملية لكل دليل حتى الانتهاء.

تحقق من ملف htaccess الخاص بك

يستخدم مرسلو الرسائل غير المرغوب فيها في BlackHat SEO ملف .htaccess لتعديل محتوياته واستخدامه لصالحهم. وبالتالي ، فإن التحقق من ملف htaccess واستبداله بنسختك النظيفة أمر منطقي.

الخطوة 1

حدد موقع ملف .htaccess لتثبيت WordPress الخاص بك. في WordPress ، يجب أن يكون في الدليل الجذر للتثبيت.

لاحظ أيضًا أن ملف .htaccess هو ملف مخفي في Linux ، لذا سيتعين عليك استخدام الأمر التالي لعرضه.

ls -la

الخطوة 2

استبدل ملفات .htaccess بالإصدار الافتراضي أو أنك تمتلك نسخة نظيفة ومعدلة. يمكن للمرء تنزيل الإصدار الافتراضي من .htaccess من WordPress من هنا .

تحميل خريطة موقع جديدة

بمجرد تكوين موقعك بشكل آمن ، فأنت بحاجة إلى Google ومحركات البحث الأخرى لتحليل تثبيت WordPress المعاد تكوينه. يمكن تحقيق ذلك بالضغط على خريطة موقع جديدة.

يحتوي ملف Sitemap على قائمة بجميع الصفحات والأدلة الخاصة بموقعك. يسمح تحميل وتقديم خريطة موقع جديدة لمحركات البحث بإعادة فهرسة موقعك. وبالتالي ، فإنه سيزيل أيضًا جميع محتوى SEO العشوائي الموجود على موقعك والذي تمت فهرسته بواسطة محركات البحث.

روابط سريعة

- مراجعة Astra Security Suite: كوبون خصم وفر حتى 25٪

- لماذا تكره Google تحسين محركات البحث لـ BlackHat وكيف يمكن معاقبتك

- 7 أسباب لماذا يجب أن تأخذ دورة أمان WordPress الخاصة بـ Astra

- أمان WordPress & 20 طريقة للحفاظ على أمان مدونة WordPress الخاصة بك

الخلاصة: إصلاح الرسائل الاقتحامية (SPAM) الخاصة بـ BlackHat SEO لموقع WordPress

وبالتالي يمكن استغلال موقع WordPress الإلكتروني الخاص بك من قبل مرسلي البريد العشوائي SEO هؤلاء دون التعرف عليك. ستؤدي هجمات SEO Spam هذه إلى تدهور جودة المحتوى الإجمالية وترتيب محرك البحث لموقع الويب الخاص بك.

يمكنك استخدام التقنيات المذكورة في هذه المقالة لاكتشاف وإصلاح هجمات BlackHat SEO Spam وحماية موقع WordPress الخاص بك من هذه الهجمات.

ابق آمنًا!