Creare trasparenza con un tasso di protezione della posta in arrivo

Pubblicato: 2018-12-12Con l'evoluzione di Internet e la crescente importanza della posta elettronica per le operazioni quotidiane di aziende, università e un punto fermo dell'e-commerce, i malintenzionati si sono resi conto di poter sfruttare la capacità della posta elettronica di raggiungere un pubblico globale a causa di una grave mancanza di sicurezza e meccanismi di fiducia.

Per questo motivo, la posta elettronica rappresenta un'importante area di preoccupazione per i professionisti della sicurezza in tutto il mondo. Alcuni studi recenti incentrati sulla comprensione della "spamità" del traffico di posta elettronica mondiale includono:

- 6,4 miliardi di e-mail false (con indirizzi falsi) vengono inviate a livello globale ogni singolo giorno secondo l' Email Fraud Landscape Report di Valimail

- Meno di 1/3 (32%) del traffico e-mail visto nella prima metà del 2018 è stato considerato "pulito" ed effettivamente recapitato a una casella di posta. Il rapporto ha anche rilevato che 1 email su 101 aveva intenti dannosi (dal rapporto sulle minacce e-mail di FireEye).

- Secondo la dashboard dei dati di posta elettronica e spam di Talos (Cisco), in un dato giorno quasi l'85% di tutto il traffico di posta elettronica che passa attraverso quella rete è spam . Il volume legittimo di e-mail per agosto è stato fissato a circa 44 miliardi di e-mail al giorno .

- Sulla base di questa misura esterna dell'e-mail legittima, SendGrid è responsabile di quasi 1 e-mail su 20 su base giornaliera o del 5% del volume di e-mail globale legittimo.

- Secondo lo studio Email Fraud di Proofpoint, l' 88,8% di tutte le aziende è stato preso di mira da almeno 1 attacco di frode via e -mail,

- Un recente rapporto Proofpoint ha documentato un aumento degli attacchi di spoofing ai ruoli di individui aziendali e alla frequenza di tali attacchi.

- Secondo uno studio del 2017, il 91% degli attacchi informatici inizia con un'e-mail di phishing .

- L'e-mail è il canale principale per le violazioni dei dati HIPPA secondo l'HIPPA Breach Portal dell'OCR nel 2018.

Presentazione del tasso di protezione della posta in arrivo di SendGrid

Qui a SendGrid, utilizziamo qualcosa che chiamiamo Inbox Protection Rate come misura dell'e-mail legittima che viaggia attraverso i server di SendGrid.

Su base continuativa di 30 giorni, vediamo il 99,97% di email legittime elaborate dai nostri server.

Questa è un'e-mail non di phishing generata da aziende legittime. Il tasso di protezione della posta in arrivo non è una misura dello spam o del modo in cui viene ricevuta l'e-mail: la bontà o lo spam di un messaggio è soggettiva, tuttavia, non c'è nulla di soggettivo nel phishing.

Oltre ad analizzare i messaggi in uscita, SendGrid analizza anche il contraccolpo in entrata che si verifica durante il normale corso delle operazioni di invio di e-mail. I rimbalzi dei provider di cassette postali e dei proprietari di domini sono estremamente preziosi per determinare se un determinato mittente ha problemi di recapito e, in casi estremi, se il traffico in uscita è offensivo o dannoso.

Durante un'analisi di 2 settimane su oltre 20 miliardi di e-mail elaborate, SendGrid ha determinato che < 0,0023% di tutto il traffico e-mail ha provocato rimbalzi che citavano phishing o contenuti dannosi da parte dei provider di cassette postali.

Perché condividiamo

Nell'attuale ecosistema di posta elettronica, provider come SendGrid e altre piattaforme di posta elettronica basate su API sono essenzialmente reti aperte che prediligono un modello self-service simile ai cloud pubblici e alle società di hosting. I modelli self-service spesso rappresentano enormi capacità di calcolo che, se non protette, possono essere utilizzate per danneggiare l'ecosistema che servono.

I fondatori di SendGrid hanno capito fin dall'inizio che la creazione e il ridimensionamento di una piattaforma basata su API come modello self-service richiederebbe un'attenzione sproporzionata alla conformità e alla mitigazione degli abusi. La natura anonima di Internet si presta all'abuso non così silenzioso di sistemi e individui da parte di cattivi attori senza scrupoli.

Fin dai suoi primi giorni, l'e-mail non è mai stata progettata come un canale di comunicazione sicuro, ma piuttosto un sistema aperto creato per la collaborazione.

Qualsiasi modello self-service richiede un controllo iper-attento e un'attenta onboarding di nuovi clienti, alcuni dei quali saranno senza dubbio cattivi attori le cui ambizioni di utilizzare la portata e la capacità di inviare spam di una piattaforma devono essere fermate. Il tasso di protezione della posta in arrivo di SendGrid è il risultato di anni di sviluppo di solide difese di confine per prevenire l'onboarding di malintenzionati e filtri e tecnologie intelligenti per fermare il flusso di posta per utenti malintenzionati che sfuggono al processo di controllo.

Come calcoliamo il nostro tasso di protezione della posta in arrivo

Conformità

Le aziende SaaS misurano il tempo di attività e la disponibilità attraverso il numero di 9 nel loro punteggio complessivo. Allo stesso modo, SendGrid misura la quantità di email legittime che transitano nel nostro sistema. Definendo parametri di riferimento per l'efficacia dei nostri strumenti e della nostra tecnologia di conformità, possiamo capire meglio come gli spammer e i criminali informatici evolvono i loro attacchi e come ciò influisca sul volume complessivo di e-mail che inviamo.

La conformità non è una destinazione. È una funzione continua che non solo salvaguarda gli oltre 74.000 clienti paganti di SendGrid, ma anche i miliardi di destinatari che si sono iscritti per ricevere e-mail da queste aziende.

Su una base di 90 giorni consecutivi, SendGrid tocca 1/2 degli utenti Internet mondiali, stimati in 2 miliardi di persone dal team di scienza dei dati di SendGrid.

La funzione di conformità di SendGrid abbraccia discipline e dipartimenti. Oltre 160 persone utilizzano la funzione di conformità di SendGrid come parte del loro lavoro. Oltre a un team di conformità dedicato con agenti il cui compito è quello di esaminare potenziali attori delle minacce e nuove registrazioni, il team di conformità dispone di un product manager e sviluppatori dedicati.

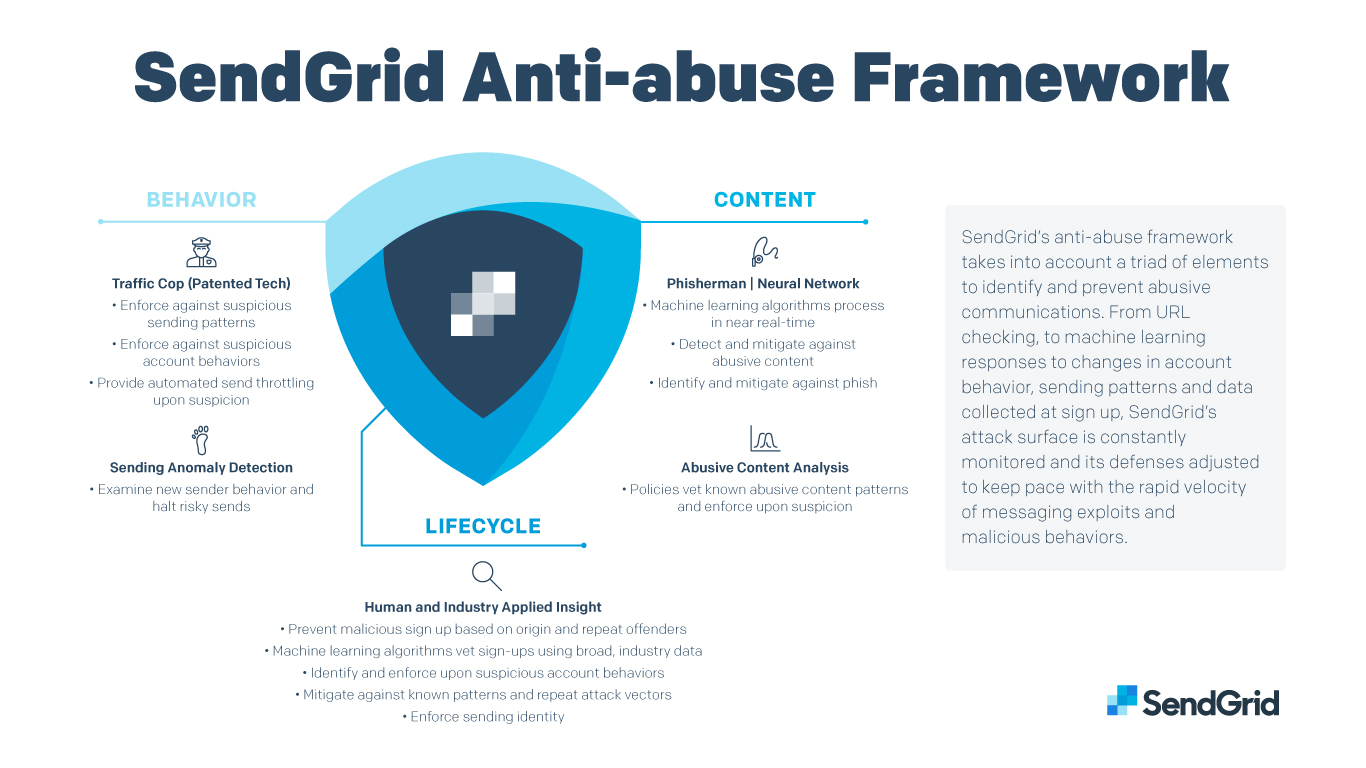

Un programma anti-abuso sano e automatizzato sfrutta le difese che coprono diverse aree chiave per formare una visione olistica di come SendGrid deve essere protetto. Al livello superiore, queste aree includono le fasi del ciclo di vita di un cliente con SendGrid, i suoi comportamenti durante l'utilizzo di SendGrid e il contenuto effettivo elaborato da SendGrid per conto dei suoi clienti. (È importante notare che SendGrid ha difese automatizzate in tutte queste aree, inclusi Machine Learning e sistemi supportati dall'Intelligenza Artificiale in ogni area di questa triade di preoccupazioni.)

Di seguito viene visualizzata una rappresentazione più completa di queste aree con alcuni esempi di preoccupazioni correlate.

Reti neurali

La tecnologia alla base delle funzioni di conformità di SendGrid opera all'avanguardia della tecnologia e dell'intervento del flusso di posta elettronica. Una rete neurale chiamata Phisherman è stata creata e addestrata per differenziare le caratteristiche tra posta legittima ed e-mail fraudolenta.

Le reti neurali sono essenzialmente sistemi di apprendimento automatico progettati per eseguire il deep learning su grandi set di dati. I molteplici segnali e caratteristiche dell'e-mail rappresentano un set di dati maturo da studiare e modellare. Il mandato di Phisherman è impedire ai phishing di lasciare SendGrid identificando le caratteristiche dei contenuti abusivi che i malintenzionati tentano di iniettare nell'API di invio della posta di SendGrid.

Il riconoscimento del modello basato sul contenuto è solo una parte del quadro generale della conformità. Il team di conformità di SendGrid ha studiato i comportamenti associati agli attacchi di spam e al phishing per capire come gli spammer si imbarcano e abusano di una piattaforma. Queste conoscenze hanno portato a una serie di regole e difese chiamate UVS, o User Vetting Service, progettate per catturare i malintenzionati prima che siano in grado di aprire o abilitare completamente un account.

...E un brevetto

Il servizio di controllo degli utenti di SendGrid è anche collegato a una serie di fonti di dati del settore per migliorare la propria portata e conoscenza sulla più ampia gamma di minacce e comportamenti (ad esempio, gli attori abusivi spesso compiono abusi su più piattaforme SaaS prima di arrivare a SendGrid). La combinazione di difese di confine e riconoscimento dei contenuti è ulteriormente rafforzata da un "vigile urbano" intelligente che controlla il flusso di posta dai nuovi account per garantire che gli schieramenti anomali o di grandi dimensioni vengano rallentati e persino interrotti.

Molti anni fa, i provider di cassette postali e gli ISP hanno iniziato lo sviluppo di sistemi di reputazione per capire se un IP fosse una fonte di spam e phishing o se fosse "pulito". Gli spammer brucerebbero i nuovi IP ruotandoli rapidamente per ricevere quanta più posta prima che un provider di cassette postali o un ISP li bloccassero completamente. Questo comportamento ha cambiato radicalmente il modo in cui i provider di cassette postali vedevano un nuovo IP senza reputazione: i nuovi IP senza cronologia sono passati da "buoni" a "sospetti", limitando così la loro capacità di consegnare alla posta in arrivo fino a quando non c'erano dati sufficienti per determinare il posizionamento della posta . Questo, a sua volta, ha spinto i mittenti legittimi ad aumentare lentamente i loro volumi di posta elettronica su nuovi IP come mezzo per costruire una buona storia di reputazione.

Il vigile urbano di SendGrid cerca anomalie al di fuori di quello che considera un metodo normale e salutare per costruire la reputazione del mittente. Il sistema può intraprendere azioni correttive che possono includere modifiche minori al mainstream per prevenire un'azione più importante e non necessaria che colpisce un utente legittimo.

L'algoritmo e il processo utilizzati per costruire questo vigile urbano sono stati brevettati nel 2017 dal principale data scientist di SendGrid, il dottor Aaron Beach e dal co-fondatore Tim Jenkins.

SendGrid elabora numerosi segnali esterni generati da provider di cassette postali, provider di dati sulle minacce e altri aggregatori associati alla sicurezza della posta elettronica. L'e-mail si è evoluta come un canale altamente strumentato per consentire ai professionisti del marketing di comprendere il comportamento degli utenti. Allo stesso modo, con l'avvento di SPF, DKIM e DMARC, gli esperti di sicurezza concentrati sulla comprensione del panorama della messaggistica delle minacce hanno sviluppato prodotti e feed di dati per catalogare e identificare i malintenzionati in tutto il mondo.

Conformità per tutti

L'infrastruttura di conformità, i processi e il personale di SendGrid non operano nel vuoto: l'unico modo per raggiungere la nostra scala è bilanciare i risultati della conformità con gli obiettivi aziendali. Lo sviluppo di strumenti che intraprendano azioni automatizzate deve essere costruito non solo per riconoscere comportamenti e segnali negativi, ma anche per comprendere i comportamenti corretti e non generare un'abbondanza di falsi positivi.

Operare la conformità su vasta scala a volte significa moderazione per garantire che gli utenti legittimi continuino a vivere la migliore esperienza possibile sulla nostra piattaforma e non si trasformino in danno collaterale a causa delle azioni di una manciata di malvagi criminali.

La scalabilità di SendGrid è stata una funzione determinante in termini di conformità: gli sforzi di un gruppo eterogeneo di individui focalizzati sulla protezione di "The 'Grid", a loro volta proteggono Internet da e-mail dannose. La scala ha la responsabilità di crescere in modo responsabile e la funzione di conformità di SendGrid protegge non solo "The 'Grid" ma anche le caselle di posta di quasi tutte le persone sul pianeta.

Per ulteriori informazioni sulla sicurezza della posta elettronica, consulta la mia guida: Phishing, Doxxing, Botnet e altre truffe via e-mail: cosa devi sapere.